Призрачная уязвимость

Уязвимость Spectre нарушает изоляцию между приложениями на вашем компьютере. Таким образом, злоумышленник может обмануть менее безопасное приложение, чтобы раскрыть информацию о других безопасных приложениях из модуля ядра операционной системы.

Уязвимость к Meltdown

Meltdown разрушает изоляцию между пользователем, приложениями и операционной системой. Таким образом, злоумышленник может написать программу и получить доступ к области памяти этой программы, а также других программ и получить секретную информацию из системы.

Уязвимости Spectre и Meltdown - серьезные аппаратные уязвимости процессоров Intel. В этой статье я покажу вам, как исправить уязвимости Spectre и Meltdown в Debian. Давайте начнем.

Проверьте уязвимости Spectre и Meltdown:

Вы можете проверить уязвимости Spectre и Meltdown с помощью скрипта проверки уязвимостей Spectre и Meltdown.

Сначала перейдите к Загрузки / в домашнем каталоге пользователя, используя следующую команду:

$ cd Загрузки /

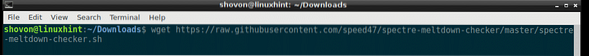

Теперь выполните следующую команду, чтобы загрузить скрипт Spectre и Meltdown Checker, используя wget:

$ wget https: // raw.githubusercontent.com / speed47 / Spectre-meltdown-checker / master /призрак-шекер.ш

Необходимо скачать скрипт Spectre и Meltdown Checker.

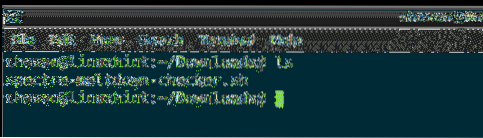

Если вы перечислите содержимое Загрузки / каталог, вы должны увидеть файл призрак-шекер.ш как показано на скриншоте ниже.

Необходимые скрипты Spectre и Meltdown Checker binutils пакет установлен на Debian для работы. Перед запуском скрипта Spectre и Meltdown Checker убедитесь, что у вас есть binutils пакет установлен.

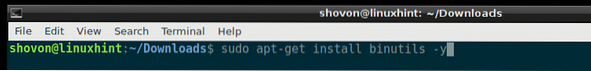

Выполните следующие команды для установки binutils упаковка:

$ sudo apt-get update$ sudo apt-get install binutils -y

binutils должен быть установлен.

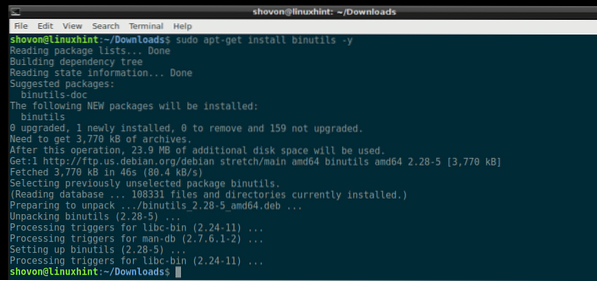

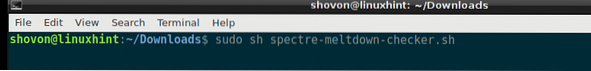

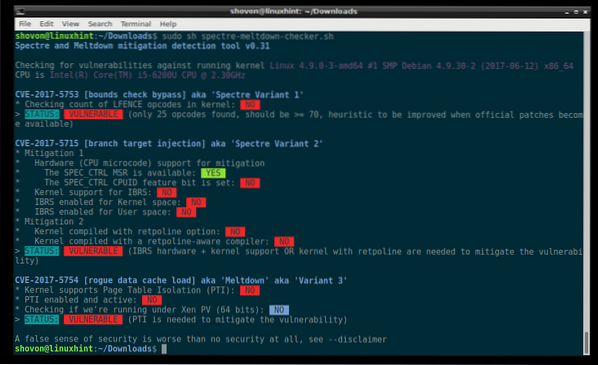

Теперь запустите сценарий Spectre and Meltdown Checker с помощью следующей команды:

$ sudo sh Spectre-meltdown-проверка.шПРИМЕЧАНИЕ. Запустите сценарий Spectre и Meltdown Checker от имени пользователя root.

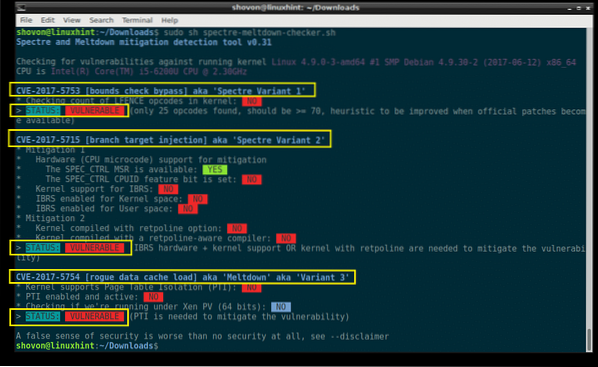

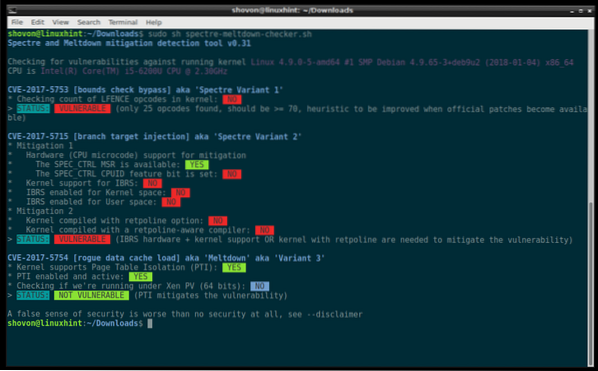

Вы должны увидеть что-то вроде этого. Это результат моего ноутбука.

На скриншоте ниже видно, что процессор моего ноутбука уязвим для Spectre и Meltdown.

CVE-2017-5753 - это код Spectre Variant 1, CVE-2017-5715 - это код Spectre Variant 2, а CVE-2017-5754 - это код уязвимостей Meltdown. Если у вас возникнут какие-либо проблемы или вы хотите узнать о них больше, вы можете выполнить поиск в Интернете, используя эти коды. Это может помочь.

Исправление уязвимостей Spectre и Meltdown:

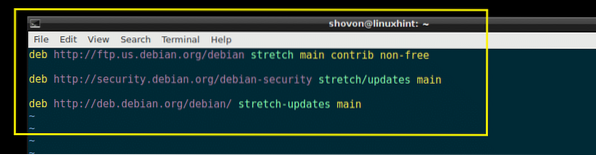

Сначала вам нужно включить обновления Debian и репозитории безопасности. Для этого вам нужно либо отредактировать / etc / apt / sources.list или выполните следующую команду:

$ sudo apt редактировать источники

Эта команда может попросить вас выбрать текстовый редактор. После выбора редактора файл / etc / apt / sources.файл списка должен быть открыт с помощью редактора.

Теперь убедитесь, что у вас включен репозиторий stretch / updates или debian-security и stretch-updates, как показано на скриншоте ниже.

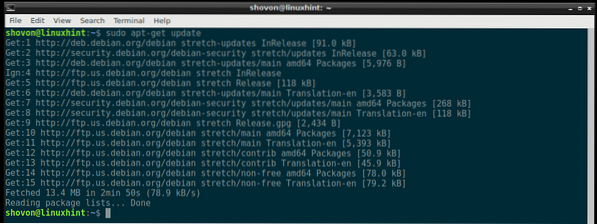

Теперь обновите кеш репозитория пакетов вашего компьютера Debian с помощью следующей команды:

$ sudo apt-get update

Кэш репозитория пакетов должен быть обновлен.

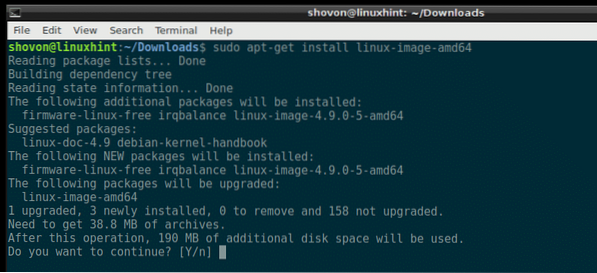

Перед обновлением ядра убедитесь, что вы проверили версию ядра, которую используете в настоящее время, с помощью следующей команды. Таким образом вы можете проверить, обновлено ли ядро позже или нет.

$ uname -rКак видите, у меня работает 4.9.0-3 версия ядра и архитектура amd64. Если вы используете другую архитектуру, например i386, ppc и т. Д., Вы можете увидеть что-то другое. Вы также выбираете версию ядра в зависимости от архитектуры. Например, я использую архитектуру amd64, поэтому собираюсь установить обновление для архитектуры ядра amd64.

Теперь установите пакет ядра Linux с помощью следующей команды:

$ sudo apt-get install linux-image-amd64Помните последний раздел, amd64, который представляет собой архитектуру. Вы можете использовать функцию автоматического завершения bash, чтобы узнать, что для вас доступно, и выбрать подходящий.

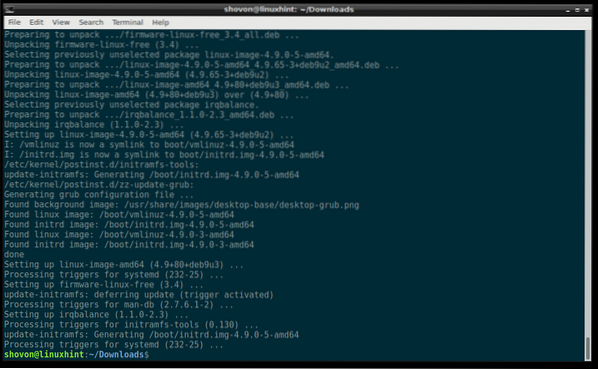

Теперь нажмите «y» и нажмите

Ядро надо обновить.

Теперь перезагрузите компьютер с помощью следующей команды:

$ sudo перезагрузка

После загрузки компьютера выполните следующую команду, чтобы проверить версию ядра, которую вы используете в данный момент.

$ uname -rКак видите, я использую ядро версии 4.9.0-5, что является более поздней версией, чем 4.9.0-3. Обновление прошло отлично.

Теперь вы можете снова запустить скрипт Spectre и Meltdown Checker, чтобы увидеть, что было исправлено в обновлении ядра.

$ sudo sh Spectre-meltdown-проверка.шКак видно на скриншоте ниже, уязвимость Meltdown была исправлена. Но уязвимости Spectre не были исправлены в обновлении ядра. Но следите за обновлениями ядра по мере их поступления. Команда Debian прилагает все усилия, чтобы исправить все эти проблемы. Это может занять некоторое время, но со временем вы все исправите.

Вот как вы проверяете и исправляете уязвимости Spectre и Meltdown в Debian. Спасибо, что прочитали эту статью.

Phenquestions

Phenquestions