Монтаж

John The Ripper можно установить разными способами. Несколько распространенных: мы можем установить его с помощью apt-get или snap. Откройте терминал и выполните следующие команды.

[электронная почта защищена]: ~ $ sudo apt-get install john -yЭто запустит процесс установки. Как только он закончит, введите "john" в терминале.

[электронная почта защищена]: ~ $ johnДжон Потрошитель 1.9.0-jumbo-1 OMP [linux-gnu 64-бит 64 AVX2 AC]

Авторские права (c) 1996-2019, Solar Designer и др

Домашняя страница: http: // www.openwall.com / john /

Это означает, что Джон Потрошитель v1.9.0 теперь установлен на вашем устройстве. Мы видим URL-адрес домашней страницы, отправляющий нас на веб-сайт Open-wall. И использование, приведенное ниже, указывает, как использовать утилиту.

Его также можно загрузить и установить с помощью оснастки. Вам необходимо установить снап, если у вас его еще нет.

[электронная почта защищена]: ~ $ sudo apt update[электронная почта защищена]: ~ $ sudo apt install snapd

А затем установите JohnTheRipper через оснастку.

[электронная почта защищена]: ~ $ sudo snap install john-the-ripperВзлом паролей с JohnTheRipper

Итак, JohnTheRipper установлен на ваш компьютер. Теперь самое интересное, как с его помощью взламывать пароли. Введите "john" в терминал. Терминал покажет вам следующий результат:

[электронная почта защищена]: ~ $ johnДжон Потрошитель 1.9.0-jumbo-1 OMP [linux-gnu 64-бит 64 AVX2 AC]

Авторские права (c) 1996-2019, Solar Designer и др

Домашняя страница: http: // www.openwall.com / john /

Ниже главной страницы ИСПОЛЬЗОВАНИЕ указано как:

Использование: john [OPTIONS] [PASSWORD-FILES]

Посмотрев на его использование, мы можем понять, что вам просто нужно предоставить ему файл (-ы) паролей и желаемый (-ые) вариант (-ы). Различные ВАРИАНТЫ перечислены ниже использования, предоставляя нам различные варианты проведения атаки.

Некоторые из доступных опций:

-Один

- Режим по умолчанию с использованием правил по умолчанию или именованных правил.

-список слов

- режим списка слов, чтение словаря списка слов из ФАЙЛА или стандартного ввода

-кодирование

- кодировка ввода (например,. UTF-8, ISO-8859-1).

-правила

- включить правила изменения слов, используя правила по умолчанию или именованные правила.

-инкрементальный

- «Инкрементальный» режим

-внешний

- внешний режим или фильтр слов

-restore = NAME

- восстановить прерванный сеанс [по имени NAME]

-сессия = ИМЯ

- назовите новую сессию ИМЯ

-status = NAME

- распечатать статус сеанса [с именем NAME]

-показывать

- показать взломанные пароли.

-контрольная работа

- запускать тесты и тесты.

-соли

- загрузочные соли.

-вилка = N

- Создайте N процессов для взлома.

-pot = ИМЯ

- горшок для использования

-list = ЧТО

- перечисляет КАКИЕ возможности. -list = help показывает больше об этой опции.

-format = ИМЯ

- Предоставьте Джону тип хэша. е.g, -format = raw-MD5, -format = SHA512

Различные режимы в JohnTheRipper

По умолчанию Джон пробует «одиночный», затем «список слов» и, наконец, «инкрементный». Режимы можно понимать как метод, который Джон использует для взлома паролей. Возможно, вы слышали о различных типах атак, таких как атака по словарю, атака грубой силы и т. Д. Это именно то, что мы называем режимами Джона. Списки слов, содержащие возможные пароли, необходимы для атаки по словарю. Помимо режимов, перечисленных выше, Джон также поддерживает другой режим, называемый внешним режимом. Вы можете выбрать файл словаря или выполнить перебор с Джоном Потрошителем, попробовав все возможные перестановки паролей. Конфигурация по умолчанию начинается с режима одиночного взлома, в основном потому, что он быстрее и даже быстрее, если вы используете несколько файлов паролей одновременно. Самый мощный из доступных режимов - это инкрементальный режим. Он будет пробовать разные комбинации при взломе. Внешний режим, как следует из названия, будет использовать пользовательские функции, которые вы напишете самостоятельно, в то время как режим списка слов принимает список слов, указанный в качестве аргумента опции, и пытается выполнить простую словарную атаку на пароли.

[электронная почта защищена]: ~ $ john файл-паролей -w список-словТеперь Джон начнет проверку тысяч паролей. Взлом паролей требует больших ресурсов процессора и очень долгий процесс, поэтому время, которое он займет, будет зависеть от вашей системы и надежности пароля. Это может занять несколько дней. Если пароль не взламывается в течение нескольких дней с мощным процессором, это очень хороший пароль. Если это действительно крусия; чтобы взломать пароль, затем оставьте систему, пока Джон не взломает его ... Как упоминалось ранее, это может занять много дней.

Когда он треснет, вы можете проверить статус, нажав любую клавишу. Чтобы выйти из сеанса атаки, просто нажмите 'q' или Ctrl + C.

Как только он найдет пароль, он отобразится на терминале. Все взломанные пароли сохраняются в файле под названием ~ /.Джон Джон.горшок.

Он отображает пароли в $ [HASH]: формат.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Давайте взломаем пароль. Например, у нас есть хэш пароля MD5, который нам нужно взломать.

bd9059497b4af2bb913a8522747af2deМы поместим это в файл, скажем, пароль.хеш и сохраните его в пользователе:

Вы можете ввести любое имя пользователя, указывать какие-то не обязательно.

Теперь мы взломаем это!

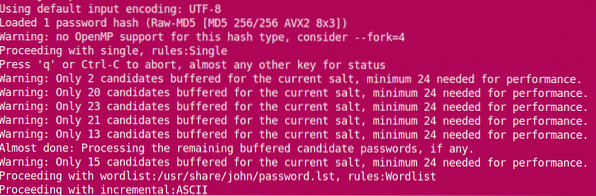

[электронная почта защищена]: пароль ~ $ john.хэш --format = Raw-MD5Он начинает взламывать пароль.

Мы видим, что john загружает хеш из файла и запускает 'одиночный' режим. По мере продвижения он попадает в список слов, прежде чем перейти к инкрементному. Когда он взламывает пароль, он останавливает сеанс и показывает результаты.

Пароль можно будет увидеть позже также:

[электронная почта защищена]: пароль ~ $ john.хэш --format = Raw-MD5 --showадмин: изумруд

1 хеш пароля взломан, 0 осталось

Также ~ /.Джон Джон.горшок:

[электронная почта защищена]: ~ $ cat ~ /.Джон Джон.горшок

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: изумруд

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Итак, пароль изумруд.

Интернет полон современных инструментов для взлома паролей и утилит. У JohnTheRipper может быть много альтернатив, но это одна из лучших доступных. Счастливого взлома!

Phenquestions

Phenquestions