Подводя итог, как работает Fail2ban, он активно ищет признаки потенциальных злоупотреблений парольной аутентификацией, чтобы отфильтровать IP-адреса и регулярно обновлять системный брандмауэр, чтобы приостановить эти IP-адреса на определенный период.

Это краткое руководство покажет вам, как настроить Fail2ban на Ubuntu 20.04 система.

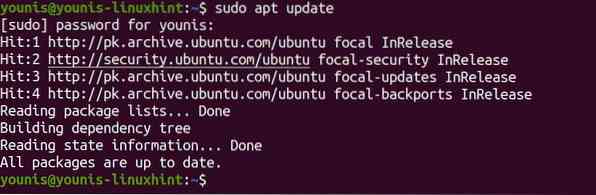

Обновите официальный список пакетов

Мы будем получать fail2ban из официальных репозиториев Ubuntu. Запустите терминал и введите следующую команду, чтобы обновить список пакетов до последней доступной версии Fail2ban:

$ sudo подходящее обновление

Установить Fail2ban

Затем введите следующую команду, чтобы установить обновленный пакет Fail2ban:

$ sudo apt установить fail2ban

Сервис fail2ban активируется и запускается сам по себе после установки.

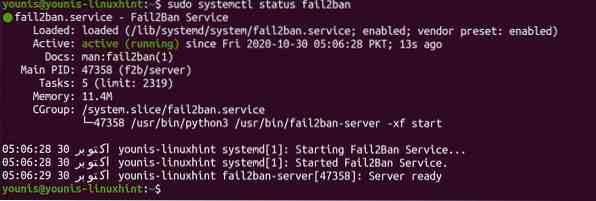

Проверить установку

Тем не менее, вы должны проверить, правильно ли он был установлен. Выполните команду ниже, чтобы проверить установку:

$ sudo systemctl статус fail2ban

Если Активный строка вывода содержит активный (работает), у тебя все хорошо. Пойдем дальше и посмотрим, как настроить Fail2ban.

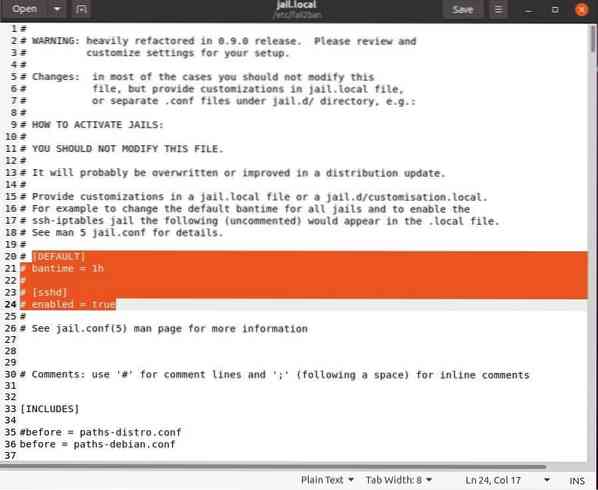

Настройка Fail2ban в Ubuntu 20.04

Чтобы настроить Fail2ban на Ubuntu, мы отредактируем два конкретных файла конфигурации. Один тюрьма.conf в / и т.д. / fail2ban / место, а другой назван по умолчанию-debian.conf в / etc / fail2ban / jail.d /. Но для сохранения их целостности мы не будем редактировать их напрямую, так как это потенциально может нарушить работу программы, и мы, безусловно, не сможем обновить программное обеспечение. Вместо этого мы делаем копии каждого и редактируем их.

Выполните команду ниже, чтобы скопировать и вставить тюрьму.conf как тюрьма.местный:

$ sudo cp / и т.д. / fail2ban / тюрьма.conf, local

Мы обязуемся изменить этот конкретный файл в этом руководстве. Запустите копию в текстовом редакторе, чтобы начать редактирование. Выполните следующую команду:

Посмотрим, какие изменения мы можем внести.

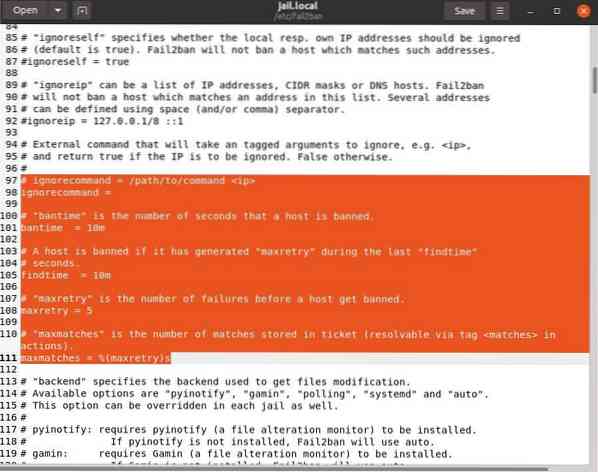

Настройка параметров бана IP

Время блокировки всех IP-адресов устанавливается параметром, известным как бантайм. Значение, установленное для бантайм по умолчанию всего 10 минут. Вы можете изменить его значение на любой срок, который вы хотите наложить на запрещенный. Например, чтобы установить время блокировки для всех заблокированных IP-адресов, вы можете установить его следующим образом:

# bantime = 1dВы также можете сделать постоянные баны, присвоив отрицательное значение.

Еще одна очень важная переменная - это время поиска. Он определяет допустимую продолжительность между последовательными попытками входа в систему. Если несколько попыток входа были сделаны в течение времени, определенного время поиска, на IP будет установлен бан.

# findtime = 10 минНаконец, есть максретри. Он определяет точное количество неудачных попыток входа в систему, разрешенных в пределах время поиска. Если количество неудачных попыток авторизации в время поиска превышает максретри значение, IP будет заблокирован для повторного входа в систему. Значение по умолчанию - 5.

# maxretry = 5Fail2ban также позволяет предоставить иммунитет к IP-адресам и диапазонам IP по вашему выбору. Эти условия, описанные выше, не будут применяться к этим IP-адресам, по сути, позволят вам создать своего рода белый список.

Чтобы добавить IP-адрес в этот белый список, измените строку ignoreip и введите IP-адрес для исключения:

# ignoreip = 127.0.0.1/8 :: 1 222.222.222.222 192.168.55.0/24

Как администратор, вы должны добавить свой IP-адрес в этот белый список, прежде чем что-либо.

Подведение итогов

В этом руководстве показано, как настроить Fail2ban на Ubuntu. Мы установили его прямо из репозиториев Standard Ubuntu. Мы также рассмотрели, как его настроить и какими способами. Теперь вы должны знать, как установить условия бана и как исключить IP-адреса из получения бана.

Phenquestions

Phenquestions