AppArmor, модуль безопасности ядра Linux, может ограничивать доступ к системе с помощью установленного программного обеспечения, используя профили для конкретных приложений. AppArmor определяется как система обязательного контроля доступа или система MAC. Некоторые профили устанавливаются во время установки пакета, а AppArmor содержит дополнительные профили из пакетов apparmor-profiles. Пакет AppArmor устанавливается в Ubuntu по умолчанию, и все профили по умолчанию загружаются во время запуска системы. Профили содержат список правил контроля доступа, которые хранятся в и т. д. / apparmor.d /.

Вы также можете защитить любое установленное приложение, создав профиль AppArmor для этого приложения. Профили AppArmor могут быть в одном из двух режимов: режим «жалобы» или режим «принудительное применение». Система не применяет никаких правил, и нарушения профиля принимаются с журналами в режиме жалоб. В этом режиме лучше тестировать и разрабатывать любой новый профиль. Правила применяются системой в принудительном режиме, и если какое-либо нарушение произойдет для какого-либо профиля приложения, то для этого приложения не будет разрешено никаких операций, и журнал отчетов будет создан в syslog или auditd. Вы можете получить доступ к системному журналу из местоположения, / var / журнал / системный журнал. В этой статье показано, как вы можете проверить существующие профили AppArmor в вашей системе, изменить режим профиля и создать новый профиль.

Проверить существующие профили AppArmor

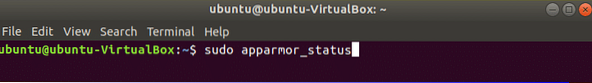

apparmor_status команда используется для просмотра списка загруженных профилей AppArmor со статусом. Запустите команду с правами root.

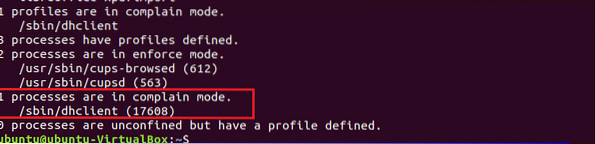

$ sudo apparmor_status

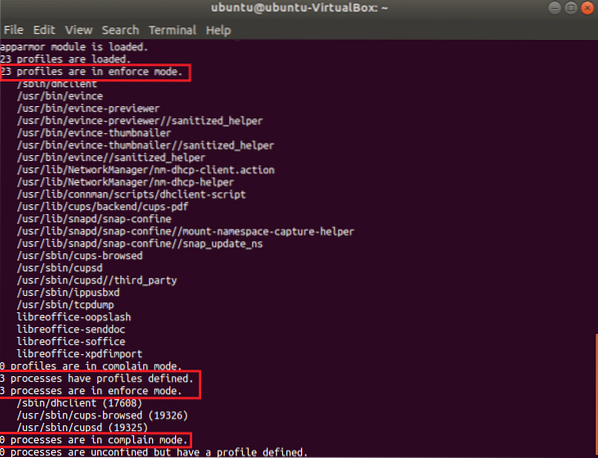

Список профилей может варьироваться в зависимости от операционной системы и установленных пакетов. Следующий результат появится в Ubuntu 17.10. Показано, что 23 профиля загружаются как профили AppArmor, и все они по умолчанию настроены как принудительный режим. Здесь 3 процесса, dhclient, cups-browsed и cupsd определены профилями с принудительным режимом, и в режиме жалоб нет процесса. Вы можете изменить режим выполнения для любого определенного профиля.

Изменить режим профиля

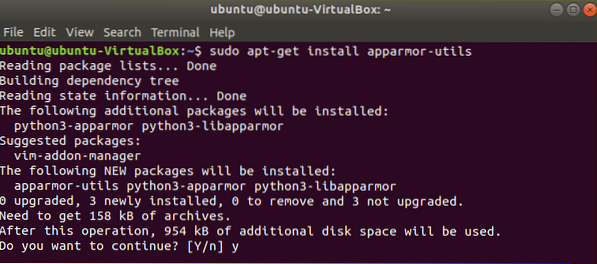

Вы можете изменить режим профиля любого процесса с жалобы на принудительный или наоборот. Вам необходимо установить apparmor-utils пакет для выполнения этой операции. Выполните следующую команду и нажмите 'Y'когда он запрашивает разрешение на установку.

$ sudo apt-get install apparmor-utils

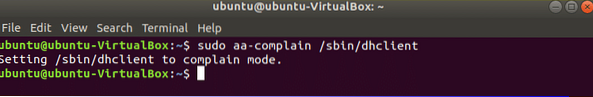

Есть профиль с именем dhclient который установлен как принудительный режим. Выполните следующую команду, чтобы изменить режим на режим жалобы.

$ sudo aa-жалоба / sbin / dhclient

Теперь, если вы снова проверите статус профилей AppArmor, вы увидите, что режим выполнения dhclient изменен на режим жалобы.

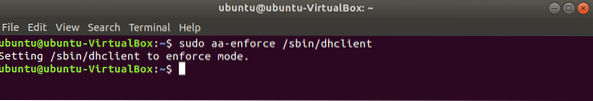

Вы можете снова изменить режим на принудительный, используя следующую команду.

$ sudo aa-enforce / sbin / dhclient

Путь для установки режима выполнения для всех профилей AppArmore: / etc / apparmor.d / *.

Выполните следующую команду, чтобы установить режим выполнения всех профилей в режиме жалобы:

$ судо аа-жаловаться / etc / apparmor.d / *Выполните следующую команду, чтобы установить режим выполнения всех профилей в принудительном режиме:

$ sudo aa-enforce / etc / apparmor.d / *Создать новый профиль

Все установленные программы по умолчанию не создают профили AppArmore. Чтобы сделать систему более безопасной, вам может потребоваться создать профиль AppArmore для любого конкретного приложения. Чтобы создать новый профиль, вы должны найти те программы, которые не связаны с каким-либо профилем, но нуждаются в безопасности. приложение без ограничений команда используется для проверки списка. Согласно выходным данным, первые четыре процесса не связаны с каким-либо профилем, а последние три процесса ограничены тремя профилями с принудительным режимом по умолчанию.

$ sudo aa-неограниченный

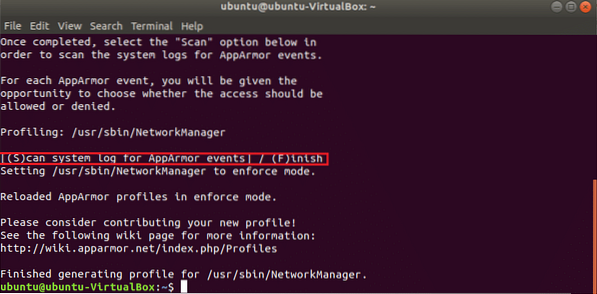

Предположим, вы хотите создать профиль для процесса NetworkManager, который не ограничен. Запустить аа-генпроф команда для создания профиля. Тип 'F'чтобы завершить процесс создания профиля. Любой новый профиль по умолчанию создается в принудительном режиме. Эта команда создаст пустой профиль.

$ sudo aa-genprof NetworkManager

Для вновь созданного профиля правила не определены, и вы можете изменить содержимое нового профиля, отредактировав следующий файл, чтобы установить ограничения для программы.

$ sudo cat / etc / apparmor.d / usr.sbin.Сетевой менеджер

Обновить все профили

После настройки или изменения любого профиля вам необходимо перезагрузить профиль. Выполните следующую команду, чтобы перезагрузить все существующие профили AppArmor.

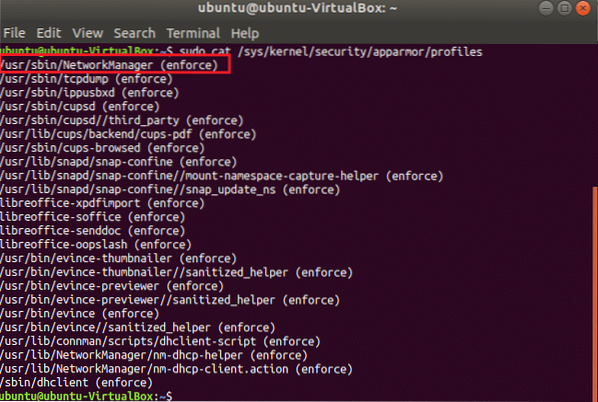

$ sudo systemctl перезагрузить приложение.услугаВы можете проверить загруженные в данный момент профили с помощью следующей команды. В выводе вы увидите запись для вновь созданного профиля программы NetworkManager.

$ sudo cat / sys / kernel / security / apparmor / профили

Итак, AppArmor - полезная программа для обеспечения безопасности вашей системы, устанавливая необходимые ограничения для важных приложений.

Phenquestions

Phenquestions