Функции

Ниже приводится описание возможностей Burp Suite:

- Сканер: Сканирование уязвимостей.

- Паук, ориентированный на приложения: Используется для скольжения заданного размера страниц.

- Нарушитель: Используется для атак и перебора страниц с возможностью адаптации.

- Повторитель: Используется для управления и переадресации всех запросов.

- Секвенсор: Используется для тестирования токенов сеанса.

- Расширитель: Позволяет вам легко составлять ваши плагины для получения настраиваемой функциональности

- Компаратор и декодер: Оба используются для разных целей.

Отрыжка паук

В Burp Suite также есть ошибка, известная как Burp Spider. Burp Spider - это программа, которая просматривает все целевые страницы, указанные в области видимости. Перед тем, как начать ошибку Burp, Burp Suite должен быть настроен на захват HTTP-трафика.

Что такое входное тестирование веб-приложений?

Входное тестирование веб-приложений выполняет цифровую атаку, чтобы собрать данные о вашей структуре, выявить в ней слабые места и выяснить, как эти недостатки могут в конечном итоге поставить под угрозу ваше приложение или систему.

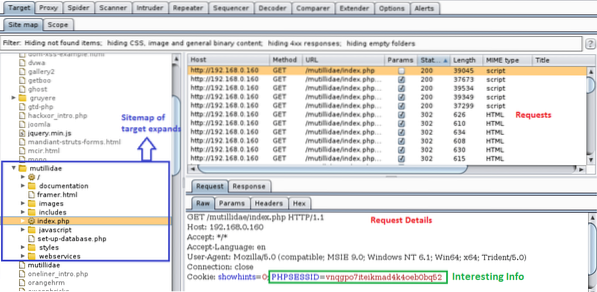

Интерфейс

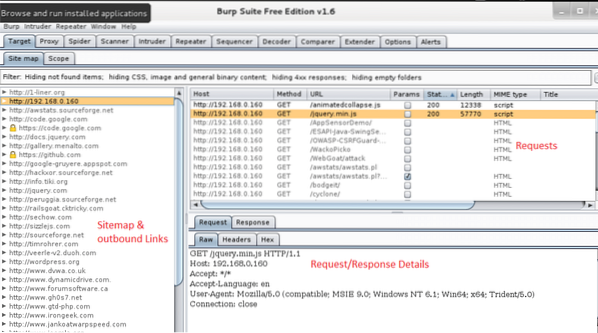

Как и другие инструменты, Burp Suite содержит строки, строки меню и различные наборы панелей.

В таблице ниже показаны различные варианты, описанные ниже.

- Вкладки выбора инструментов и параметров: выберите инструменты и настройки.

- Просмотр карты сайта: показывает карту сайта.

- Очередь запросов: показывает, когда выполняются запросы.

- Детали запроса / ответа: показывает запросы и ответы от сервера.

Паутина веб-сайта - важная функция при выполнении тестов веб-безопасности. Это помогает определить степень использования веб-приложения. Как упоминалось выше, Burp Suite имеет своего собственного паука, называемого Burp Spider, который может скользить по веб-сайту. В основном он состоит из четырех шагов.

Шаги

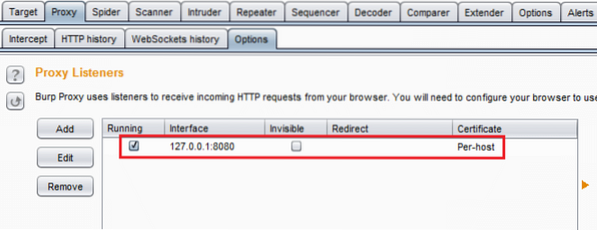

Шаг 1. Настройте прокси

Сначала запустите Burp Suite и проверьте параметры под Параметры дополнительная вкладка.

Определить IP-адрес localhost IP и порт 8080.

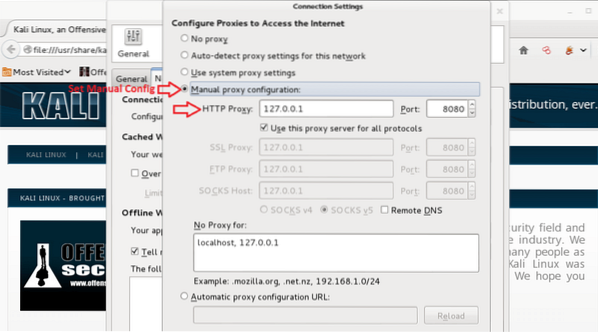

Кроме того, обнаружите, чтобы убедиться, что перехват включен. Откройте Firefox и перейдите в Параметры вкладка. Нажмите Предпочтения, тогда Сеть, тогда Настройки соединения, и после этого выберите Ручная настройка прокси отбор.

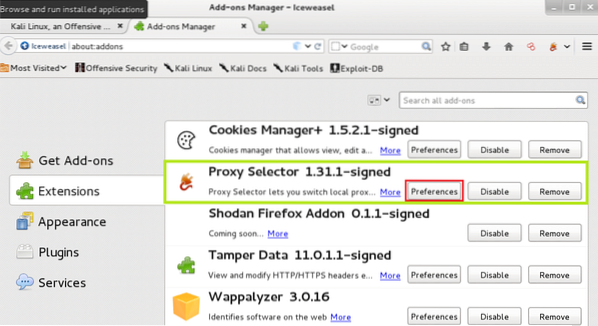

Чтобы установить прокси, вы можете установить селектор прокси из Дополнения страницу и щелкните Предпочтения.

Перейти к Управление прокси и включить другого посредника, округляя применимые данные.

Нажми на Выбор прокси кнопку вверху справа и выберите только что созданный прокси.

Шаг 2. Получение контента

После настройки прокси перейдите к цели, введя URL-адрес в адресной строке. Вы видите, что страница не загружается. Это происходит потому, что Burp Suite фиксирует ассоциацию.

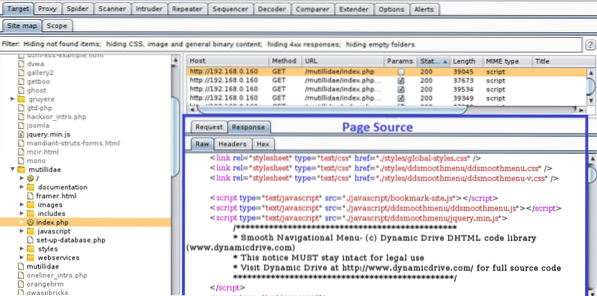

В Burp Suite вы можете увидеть варианты запроса. Щелкните вперед, чтобы продвинуть ассоциацию. На этом этапе вы можете видеть, что страница в программе скопилась.

Вернувшись к Burp Suite, вы увидите, что все районы заселены.

Шаг 3: Выбор и запуск паука

Здесь цель mutillidae выбран. Щелкните правой кнопкой мыши mutillidae цель из карты сайта и выберите Паук отсюда вариант.

Когда Паук начнется, вы получите краткую информацию, как показано на прилагаемом рисунке. Это структура входа в систему. Паук сможет сканировать на основе предоставленной информации. Вы можете пропустить этот процесс, нажав кнопку «Игнорировать форму».

Шаг 4: манипулирование деталями

Когда ошибка запускается, дерево в mutillidae филиал заполняется. Аналогичным образом, сделанные запросы отображаются в строке, а подробности перечислены в Запрос вкладка.

Переходите к различным вкладкам и просмотрите все основные данные.

Наконец, проверьте, готов ли Паук, просмотрев вкладку Паук.

Это самые необходимые и начальные этапы тестирования веб-безопасности с использованием Burp Suite. Поиск пауков является важной частью разведки во время теста, и, выполнив его, вы сможете лучше понять конструкцию целевого сайта. В следующих учебных упражнениях мы распространим это на различные инструменты в наборе устройств в Burp Suite.

Заключение

Burp Suite можно использовать в качестве основного HTTP-посредника для блокировки трафика для исследования и воспроизведения, сканера безопасности веб-приложений, инструмента для выполнения механизированных атак на веб-приложение, устройства для проверки всего сайта для распознавания поверхности нападения и API модуля со множеством доступных сторонних надстроек. Надеюсь, эта статья помогла вам узнать больше об этом удивительном инструменте для проверки на проникновение.

Phenquestions

Phenquestions