nsloopkup

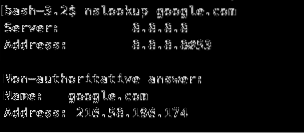

Nslookup - это сервис / инструмент для поиска информации о запросах DNS. Преобразует доменное имя или хост в IP-адрес. Nslookup можно использовать в двух режимах: интерактивном и неинтерактивном. Интерактивный режим используется для ручной проверки, а неинтерактивный режим помогает создавать сценарии проверки для большого количества входных данных. Также в случае автоматизированных скриптов используются неинтерактивные команды.

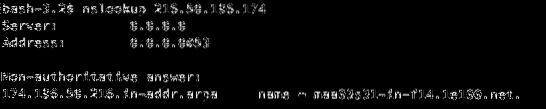

Обратный поиск по DNS

Мы можем проверить rDNS для IP с помощью команды nslookup. Вы можете проверить скриншот для того же.

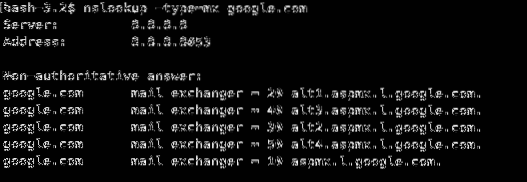

Мы можем запросить конкретную запись DNS с помощью команды nslookup, указав тип. Смотрите проверку проверки записи MX на скриншоте.

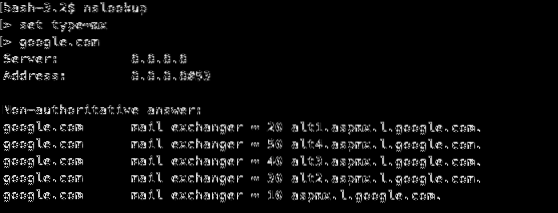

Вы можете проверить интерактивный режим на следующем снимке экрана.

хозяин

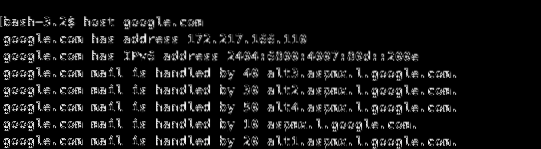

команда host используется для выполнения поиска DNS. В основном он используется для преобразования хоста в IP и наоборот. Вы можете проверить следующие снимки экрана для подробностей.

Ниже показано использование домена в команде «host»:

Ниже приводится использование IP в команде «host»:

Кто

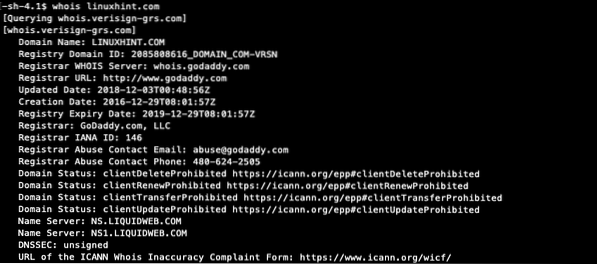

Whois - это способ узнать, зарегистрирован домен или нет. Из отчета whois мы получаем другую информацию, например, о зарегистрированном владельце домена. Сведения о регистраторе и официальные серверы имен домена. В отчете whois мы получаем полный адрес зарегистрированного владельца с адресом электронной почты и номером телефона, если не включена приватная регистрация. В большинстве случаев он не включен, и мы можем связаться с зарегистрированным владельцем по электронной почте в отчете. Причина приватной регистрации связана с неправильным использованием информации в отчете whois.

Вы можете проверить отчет whois несколькими способами. Либо через командную строку, либо на любых сайтах, которые предоставляют инструмент бесплатно. Используя командную строку, вы можете передать доменное имя в качестве аргумента для команды whois. Ниже приводится синтаксис использования

кто ваш домен.ком

Ниже приводится примерный результат;

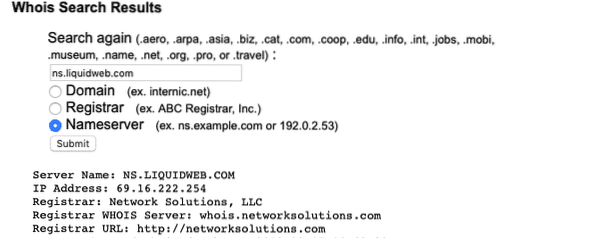

Ниже приведен бесплатный веб-инструмент для поиска того, кто есть отчет.

https: // www.внутренний.сеть / whois.html

На внутренней странице есть три варианта, они позволяют нам искать домен, регистратора и серверы имен. Выбрав опцию «Серверы имен», мы можем подтвердить, правильно ли зарегистрированы серверы имен.

Например, серверы имен для домена «linuxhint.com », и вы можете проверить регистрационные данные для сервера имен« ns.Liquidweb.com «. Смотрите изображение для более подробной информации.

linuxhint.ком. 3599 IN NS нс1.Liquidweb.ком.

linuxhint.ком. 3599 IN NS нс.Liquidweb.ком.

пинг

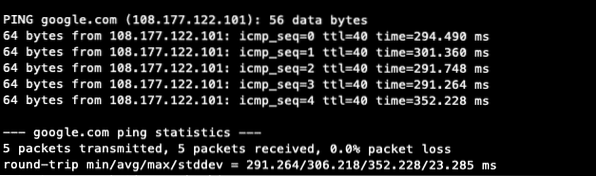

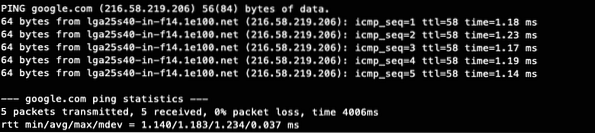

Ping - это инструмент сетевого администрирования, используемый для проверки доступности целевого хоста. Обычно он измеряет время пути туда и обратно между исходным и конечным узлами. С локальным интернет-провайдером время приема-передачи составляет около 300 мс, и если мы проверяем с сервера, время в основном составляет менее 10 мс. Ниже приведен образец результата пинга.

Из локальной системы с меньшей скоростью интернета

Результат пинга с сервера. Вы можете увидеть разницу во времени для rtt от результата ping от сервера и от локального интернет-провайдера.

Из приведенного выше результата мы можем отслеживать время приема-передачи (rtt) и потерю пакетов в пинге. Основываясь на потере пакетов, мы можем проверить, существует ли проблема с сетью.

Обычная команда ping предназначена для использования IP-адреса ipv4. Теперь доступны ipv6 ip, а ping6 - это команда, используемая с ipv6.

копать

Dig - это наиболее часто используемая команда для поиска записей DNS. Мы можем использовать эту команду, чтобы получить конкретную запись или все записи разными способами. Мы можем просмотреть DNS-записи с определенного DNS-сервера, используя команду «dig». Настройте результаты на основе аргументов, переданных с командой. Используя опцию трассировки, мы можем искать след поиска DNS.

трассировка

Команда Traceroute используется для диагностики сети. Используя результат traceroute, мы можем диагностировать задержки доверия и потерю пакетов на каждом узле сетевого пути. Анализируя отчет traceroute, мы можем отследить блокировку IP-адресов на уровне ISP (поставщика услуг Интернета) или отследить сетевую задержку на сетевом пути.

В дополнение к инструментам Linux вам следует ознакомиться с некоторыми веб-инструментами для получения отчетов DNS. Вы можете найти веб-инструменты для всех вышеперечисленных команд, предоставляемые разными сайтами. Следующие 3 веб-сайта, используемые для проверки отчетов DNS и записей DNS.

IntoDNS

Отчет intoDNS имеет дело с большинством запросов и проверок, связанных с DNS. Если вы технический специалист, вы можете устранить большинство проблем, связанных с DNS, проанализировав отчет. Вы можете проверить отчет, используя следующий формат.

http: // intodns.com / linuxhint.ком

Digdns

Digdn.info - это инструмент отчетов по DNS, предоставляемый Nixtree. Вы получите общие записи DNS, rDNS IP-адресов в первых упомянутых IP-адресах. Таким образом, пользователь может проверить, что все MX для доменов имеют действительный rDNS или нет. А также проверка SPF, также выполняемая в этом. Вы можете проверить отчет DNS в «linuxhint».com »по следующей ссылке.

https: // www.digdns.информация / linuxhint.ком

Mxtoolbox

Mxtoolbox - это не только инструмент dnslookup. Это большая коллекция веб-инструментов, таких как проверка черного списка, анализ заголовков писем, поиск DNS и многое другое. Вы можете перейти по следующей ссылке, чтобы увидеть доступные инструменты на сайте.

https: // mxtoolbox.ru / NetworkTools.aspx

Заключение

Эти инструменты предназначены для получения отчета по DN разными способами. Если вы системный администратор, вам следует ознакомиться с использованием этих инструментов, а также с тем, как читать и понимать отчет.

Phenquestions

Phenquestions