Установка Nikto:

В этом случае я использую систему Debian, вы можете скачать Nikto для Debian по адресу https: // packages.дебиан.org / jessie / all / nikto / скачать . Если ваша система возвращает ошибки зависимости при выполнении «dpkg -i

Начало работы с Nikto:

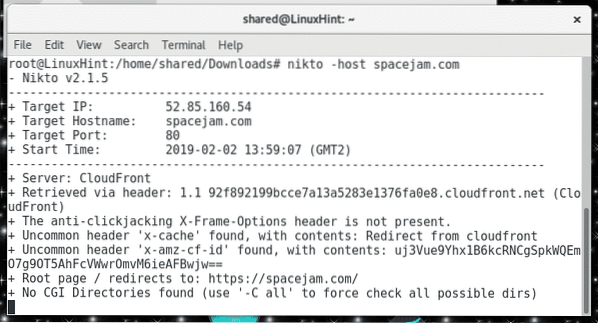

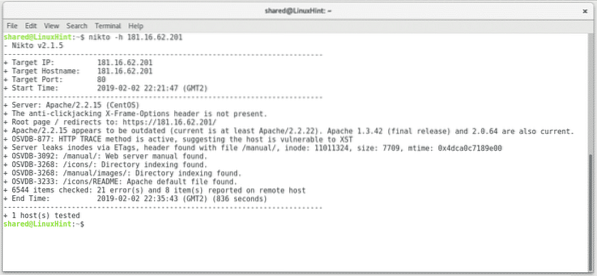

Как и с любым пакетом Linux, вы всегда можете использовать «man nikto», чтобы узнать все параметры. Первый обязательный параметр, который мы будем использовать, это -хозяин (или же -час) для указания цели. В этом случае я решил использовать в качестве цели очень старый неподдерживаемый веб-сайт, который может дать интересные результаты:

Как и в случае с любым другим сканером, мы получаем основную информацию, полезную в процессе создания отпечатков пальцев, но, кроме того, мы можем видеть уже в первых результатах, что Nikto уже обнаружил возможную уязвимость, которая подвергает сайт атакам Clickjacking.

Увидев рекомендацию Nikto добавить параметр «-C all», я остановил сканирование, вы можете перезапустить, включая -Вызов.

CGI (Common Gateway Interface) - это способ, посредством которого веб-серверы взаимодействуют с программным обеспечением или программами, установленными на сервере.

В этом случае нам не повезло, но, как показано выше, Nikto успешно обнаружил возможную уязвимость, несмотря на то, что на веб-сайте нет CGI-контента, примите во внимание, что уязвимости могут быть ложноположительными, поэтому их нельзя использовать.

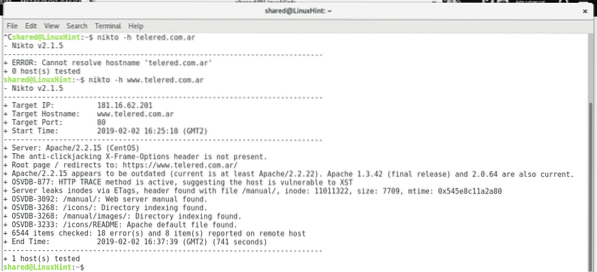

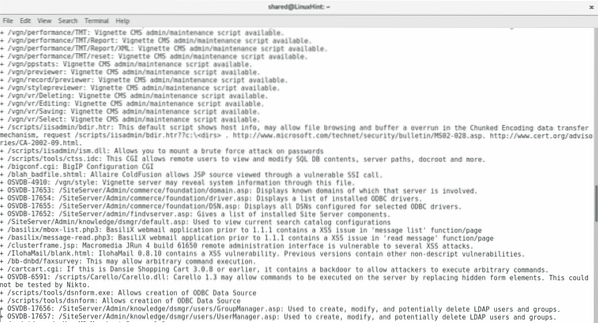

Давайте проверим другую цель, www.Telered.ком.ar, сайт интернет-провайдера:

На сайте нет перенаправления на www, поэтому я снова запустил сканирование.

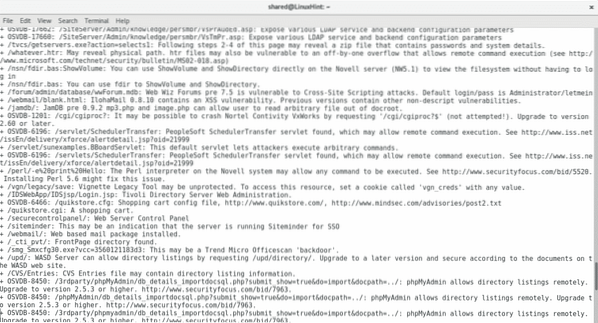

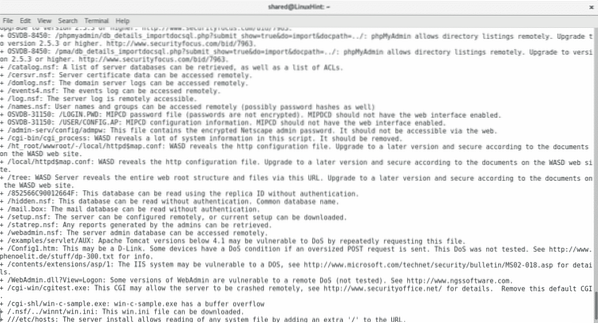

Вы можете видеть, что они используют старую версию Apache под CentOS и несколько возможных уязвимостей, таких как OSVDB-877, OSVDB-3092, OSVDB-3268, OSVDB-3233, в прошлом мы могли искать в http: // www.osvdb.org, но сейчас она отключена, поэтому нам нужно основать уязвимость на информации, предоставляемой Nikto, или погуглить, в этом случае мы будем атаковать с помощью Google Cross Site Tracing.

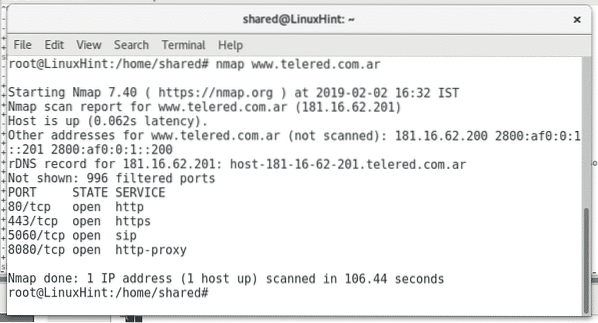

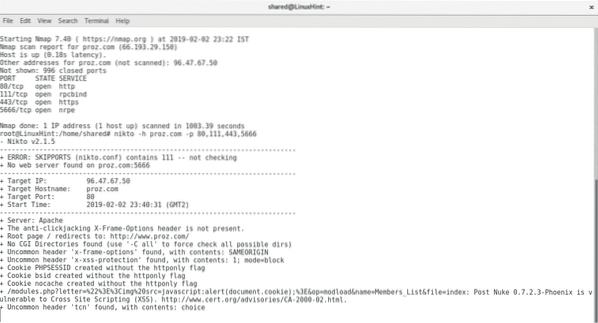

Давайте объединим Nikto с Nmap, чтобы мы могли увидеть, какие порты открыты на веб-сервере, прежде чем использовать Nikto, я проведу базовое сканирование Nmap для той же цели, чтобы проверить, есть ли у нее открытые дополнительные порты.

Интересным здесь может быть порт 5060, используемый для VOIP, порт, похоже, связан с известными уязвимостями согласно этому источнику, через Nikto вряд ли он даст важные результаты, но давайте попробуем.

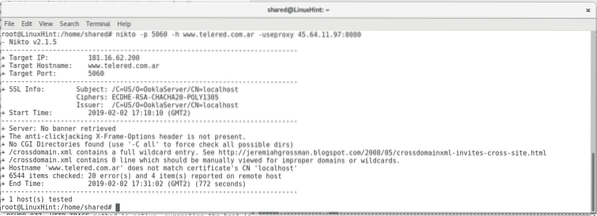

Где

-p = указывает порт.

-h = указывает хост

-useproxy = сканировать с использованием прокси и избегать того, чтобы цель увидела наш IP.

В отличие от сканирования, которое мы запустили ранее, Nikto обнаружил XML-файл, который связывает нас со статьей в блоге, объясняющей уязвимость, которую может представлять этот файл. Рекомендуется запустить Nmap против цели перед использованием Nikto для таргетинга на открытые порты.

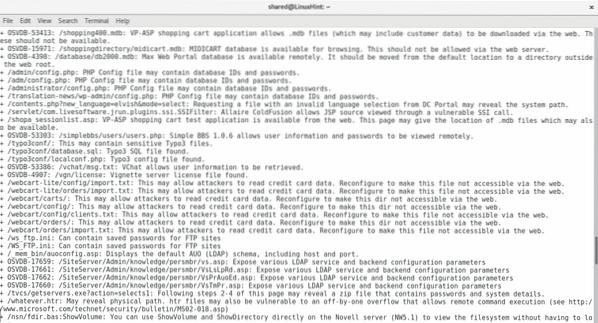

Важно отметить, что результаты Nikto будут отличаться в зависимости от параметров и данных, которые мы используем, даже для одной и той же цели, например, если вы используете доменное имя цели или IP-адрес цели или измените порт. Посмотрим, сможем ли мы найти третий другой результат для той же цели:

В этом случае результат очень похож, несмотря на то, что было зарегистрировано больше ошибок (21 против 18 при первом сканировании), возможно, из-за проблем с перенаправлением.

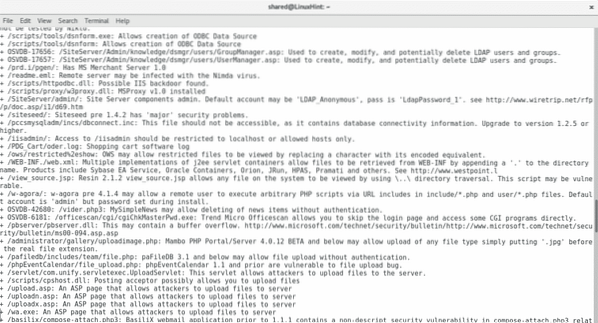

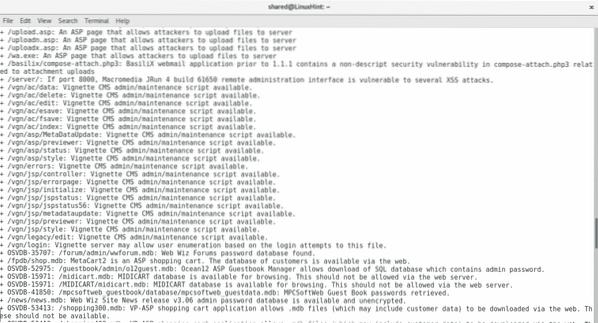

Сканирование нескольких портов с помощью Nikto:

Если мы запустим Nmap, чтобы обнаружить, что на сайте открыто несколько портов, мы можем просканировать их все за один сеанс Nikto, разделив порты запятой, как показано ниже:

Я бегу:

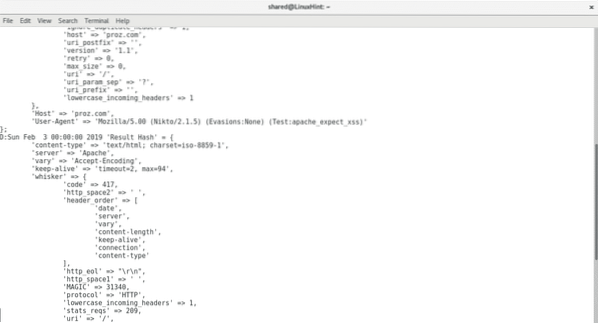

nmap proz.комникто -h проз.com -p 80,111,443,5666

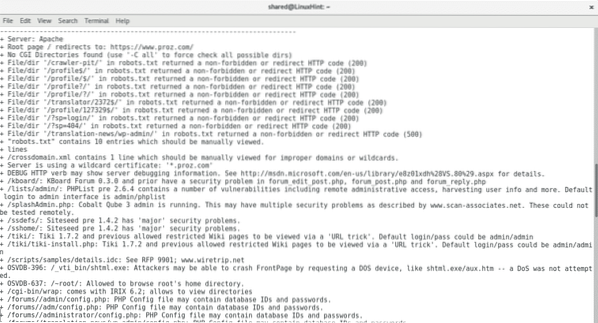

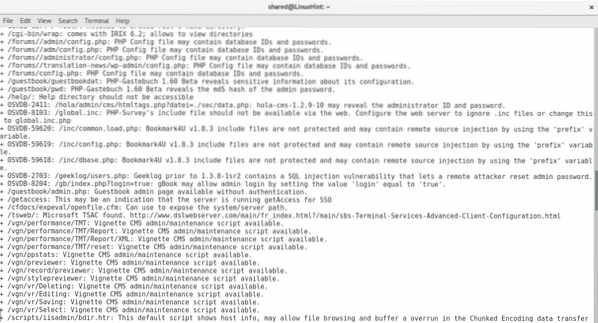

Как вы видите, после получения всех открытых портов Nmap я запустил сканирование Nikto, оно автоматически отбрасывает порты, на которых не запущены веб-приложения. Добавив все порты, Nikto обнаружил множество уязвимостей, включая очень конфиденциальные каталоги с возможными учетными данными, SQL-инъекции и уязвимости XSS, возможности грубой силы среди множества других возможностей для эксплуатации сервера.

Чтобы воспроизвести результаты Nikto с полными результатами, просто запустите:

"Никто-Х Проз".com -p 80,111,443,5666 "Использование плагинов Nikto:

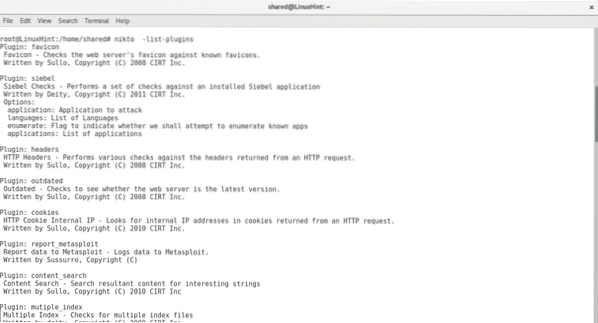

«Nikto -list-плагины»Отобразит список дополнительных плагинов, которые могут помочь сканировать цель или подтверждать уязвимость, о которой сообщает Nikto.

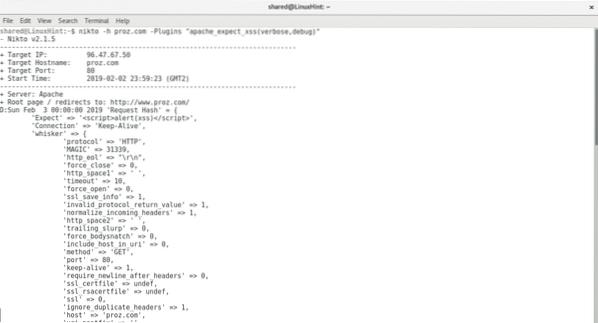

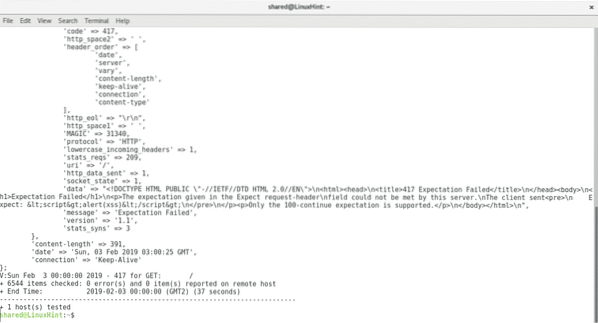

Давайте проверим, не являются ли приведенные выше результаты, показывающие уязвимости XSS, ложноположительными.

Запустить:

Как мы видим в этом случае, Nikto сообщает «'message' => 'Expectation Failed», отбрасывая XSS-уязвимость, если бы это был ваш сервер, вы могли бы использовать разные плагины для исключения или подтверждения остальных уязвимостей.

Заключение:

Nikto - это очень легкий сканер уязвимостей для веб-серверов, он полезен, если у вас нет времени иметь дело с тяжелыми сканерами, такими как Nexpose или Nessus, несмотря на это, если у вас есть время проанализировать свою цель, я бы порекомендовал более полный сканер, такой как Nexpose, Nessus, OpenVAS или Nmap, некоторые из которых мы уже проанализировали в LinuxHint просто потому, что они не ограничиваются веб-серверами, и все аспекты заслуживают тщательной проверки, чтобы защитить сервер.

Phenquestions

Phenquestions