Установка THC Hydra

Загрузите THC hydra из https: // github.com / vanhauser-thc / thc-hydra.

После загрузки извлеките файлы и выполните следующее:

компакт-диск thc-hydra-master /./ настроить

делать

сделать установку

Если вы используете Ubuntu / Debian, введите также следующее:

apt-get install libssl-dev libssh-dev libidn11-dev libpcre3-dev \libgtk2.0-dev libmysqlclient-dev libpq-dev libsvn-dev \

firebird-dev libmemcached-dev libgpg-error-dev \

libgcrypt11-dev libgcrypt20-dev

Использование интерфейса командной строки

Здесь мы исследуем, как использовать Hydra с общими протоколами.

SSH / FTP / RDP / TELNET / MYSQL

Следует помнить, что Hydra может работать примерно с 55 различными протоколами. Это всего лишь несколько примеров наиболее часто используемых протоколов, таких как ssh, ftp, rdp, telnet и mysql. Однако тот же принцип применяется к остальным протоколам.

Чтобы заставить Hydra работать с протоколом, вам понадобится имя пользователя (-l) или список имен пользователей (-L), список паролей (файл паролей) и целевой IP-адрес, связанный с протокол. Вы можете добавить дополнительные параметры, если хотите. Например, -V означает многословие.

гидра -lКроме того, вы также можете отформатировать его следующим образом:

гидра -l-l или -L: имя пользователя или список имен пользователей для попытки

-P: список паролей

-s: порт

-V: подробный

Например, для FTP:

гидра -V -f -lИли же

гидра -lHTTP-GET-FORM

В зависимости от типа запроса, GET или POST, вы можете использовать http-get-form или http-post-form. Под элементом inspect вы можете определить, является ли страница GET или POST. Затем вы можете использовать http-get-form при попытке найти пароль к комбинации имя пользователя: пароль в Интернете (например, на веб-сайте).

гидра -l-l или -L: имя пользователя или список имен пользователей для попытки

-P: список паролей

-f: остановить, когда пароль найден

-V: подробный

a: страница входа в систему

b: комбинация имени пользователя и пароля

c: сообщение об ошибке получено, если логин не удался

d: H = файл cookie сеанса

Например, предположим, что мы хотим взломать DVWA (чертовски уязвимое веб-приложение). После подключения к сети с использованием apache2 он должен быть на вашем локальном IP-адресе. В моем случае это на http: // 10.0.2.15.

Итак:

а: / уязвимости / грубый /

Далее нам понадобятся b и c. Итак, давайте попробуем войти в систему с поддельными учетными данными (здесь подойдет все, что угодно). На сайте отображается это сообщение: «Неверное имя пользователя или пароль.”Следовательно, мы будем использовать сообщение c:

c: неверное имя пользователя или пароль

Итак, b будет таким:

b: имя пользователя = ^ USER ^ & пароль = ^ PASS ^ & Login = Login #Замените введенные учетные данные с помощью ^ USER ^ и ^ PASS ^. Если бы это был запрос POST, эту информацию можно было бы найти в элементе проверки> вкладка «Запрос».

Затем под элементом проверки скопируйте файл cookie. Это будет d:

d: H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; безопасность = низкаяТак, например:

гидра -l админ -P / главная / кальяни / rockyou.txt -V -f 10.0.2.15 http-get-form«/ уязвимости /brute /: username = ^ USER ^ & password = ^ PASS ^ & Login = Войти

#:Имя пользователя или пароль неверен:

H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; security = low »

Когда вы запустите это, и если пароль есть в списке, он найдет его для вас.

Однако, если это окажется для вас слишком много работы, не нужно беспокоиться, потому что есть версия с графическим интерфейсом. Это намного проще, чем версия CLI. Версия THC hydra с графическим интерфейсом называется Hydra GTK.

Установка Hydra GTK

В Ubuntu вы можете просто установить Hydra GTK, используя следующую команду:

sudo apt-get install hydra-gtk -yПосле установки вам понадобится следующее:

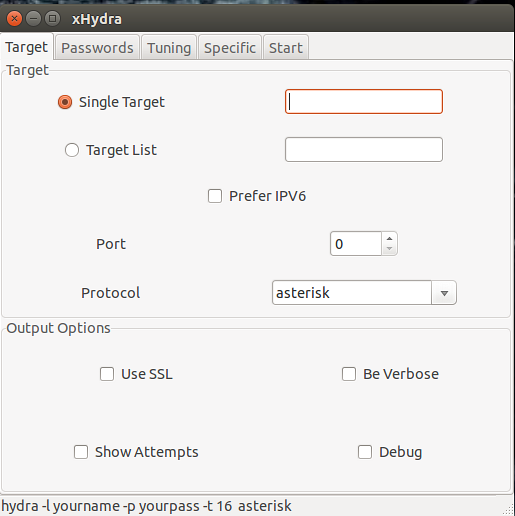

- Цель или список целей: это IP-адрес протокола, который вы хотите атаковать

- Номер порта: номер порта, связанный с протоколом

- Протокол: ssh, ftp, mysql и т. Д

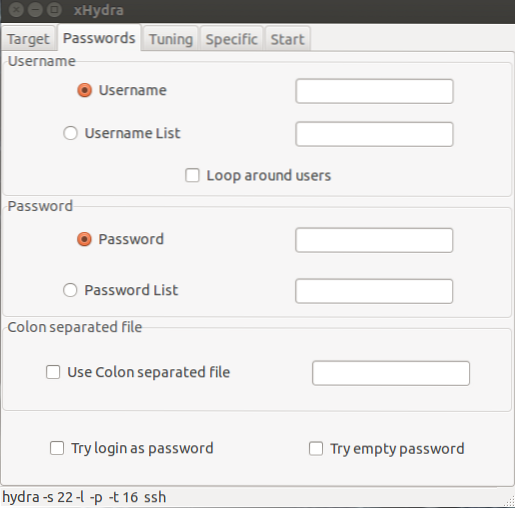

- Имя пользователя: введите имя пользователя или список имен пользователей

- Пароль или список паролей

В зависимости от того, хотите ли вы взломать одну или несколько целей, вы можете ввести одну или несколько целей в поле цели. Предположим, вы атакуете единственную цель, SSH, расположенную по адресу 999.999.999.999 (очевидно, поддельный IP-адрес). В поле цели вы должны ввести 999.999.999.999, а в разделе портов нужно указать 22. По протоколу вы должны поставить SSH. Желательно также поставить галочки в полях «Подробно» и «Показывать попытки». Поле «быть подробным» эквивалентно -v в THC Hydra, а поле «показывать попытки» эквивалентно -V в THC Hydra. Плюс Hydra в том, что она может работать с большим количеством протоколов.

На следующей вкладке введите желаемое имя пользователя или список имен пользователей (в данном случае расположение списка имен пользователей). Например, в «списке имен пользователей» я бы поставил «/ home / kalyani / usernamelist.текст". То же самое и с паролями. Местоположение файла паролей вводится в поле под названием «список паролей». Как только они будут заполнены, остальное легко. Вы можете оставить настройки и определенные вкладки как есть и нажать кнопку «Пуск» под вкладкой «Пуск».

Hydra GTK намного проще в использовании, чем THC Hydra, хотя это одно и то же. Независимо от того, используете ли вы THC Hydra или Hydra GTK, оба являются отличными инструментами для взлома паролей. Обычно проблема возникает в виде используемого списка паролей. Очевидно, вы можете использовать другие программы, такие как генераторы кранчей и списков слов, чтобы настроить список паролей по своему вкусу. Однако, если вы также можете адаптировать список паролей к своему использованию, Гидра может стать очень мощным союзником.

Удачного взлома!

Phenquestions

Phenquestions