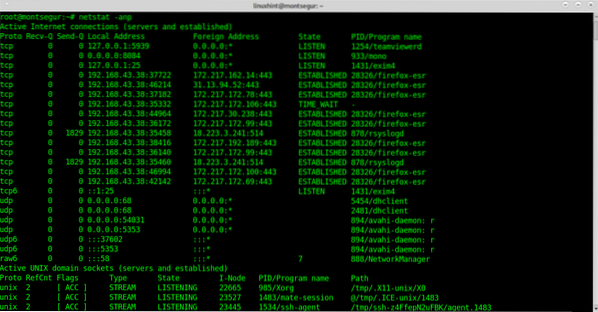

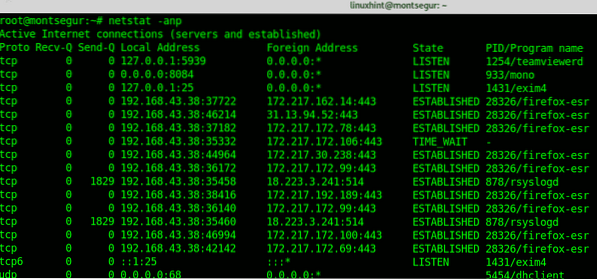

Используя команду netstat чтобы найти открытые порты:

Одна из самых простых команд для отслеживания состояния вашего устройства - это netstat который показывает открытые порты и установленные соединения.

Ниже пример netstat с дополнительными опциями вывода:

# netstat -anp

Где:

-а: показывает состояние сокетов.

-n: показывает IP-адреса вместо хот-спотов.

-п: показывает программу установления связи.

Выходной экстракт получше посмотри:

В первом столбце показан протокол, вы можете видеть, что TCP и UDP включены, на первом снимке экрана также показаны сокеты UNIX. Если вы подозреваете, что что-то не так, проверка портов, конечно же, является обязательной.

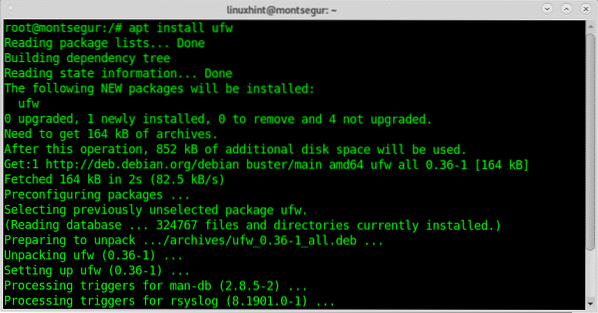

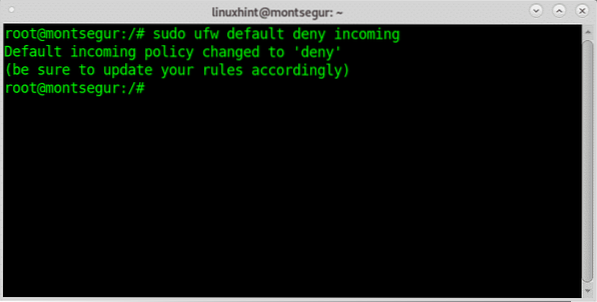

Установка основных правил с помощью UFW:

LinuxHint опубликовал отличные руководства по UFW и Iptables, здесь я остановлюсь на брандмауэре с ограничительной политикой. Рекомендуется придерживаться ограничительной политики, запрещающей весь входящий трафик, если вы не хотите, чтобы он был разрешен.

Чтобы установить UFW, запустите:

# apt install ufw

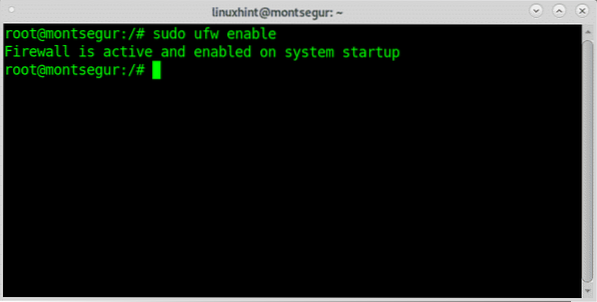

Чтобы включить брандмауэр при запуске, выполните:

# sudo ufw enable

Затем примените ограничительную политику по умолчанию, запустив:

# Sudo ufw default deny incoming

Вам нужно будет вручную открыть порты, которые вы хотите использовать, запустив:

# ufw allowОдитируй себя с nmap:

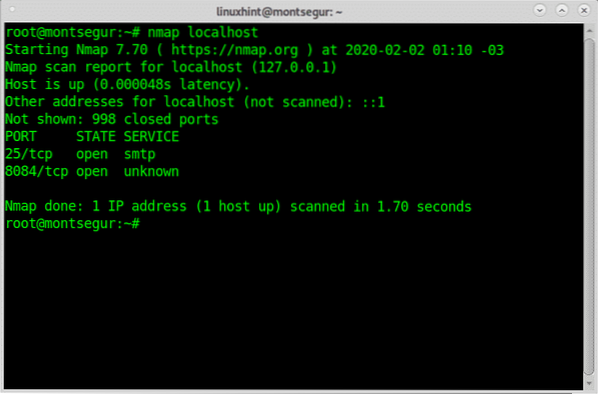

Nmap - если не лучший, то один из лучших сканеров безопасности на рынке. Это основной инструмент, используемый системными администраторами для аудита их сетевой безопасности. Если вы находитесь в DMZ, вы можете сканировать свой внешний IP-адрес, вы также можете сканировать свой маршрутизатор или локальный хост.

Очень простое сканирование вашего локального хоста будет:

Как вы видите, выходные данные показывают, что мои порты 25 и 8084 открыты.

Nmap имеет множество возможностей, включая ОС, определение версии, сканирование уязвимостей и т. Д.

В LinuxHint мы опубликовали множество руководств, посвященных Nmap и его различным методам. Вы можете найти их здесь.

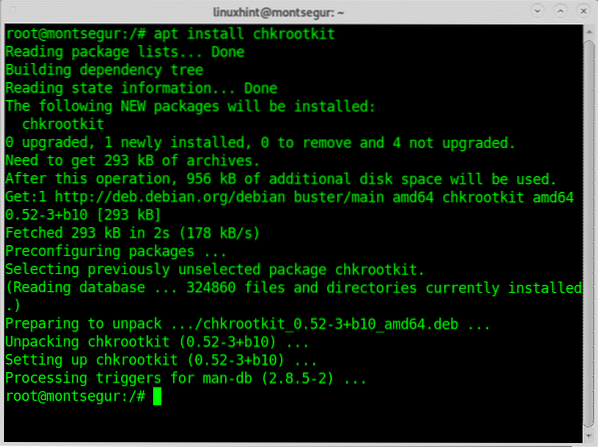

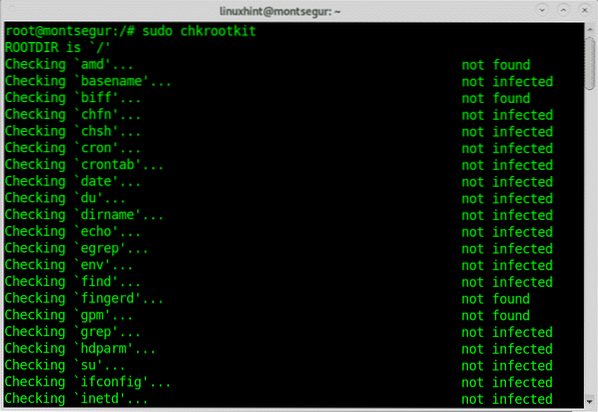

Команда chkrootkit чтобы проверить вашу систему на наличие заражений chrootkit:

Руткиты, наверное, самая опасная угроза для компьютеров. Команда chkrootkit

(проверьте руткит) может помочь вам обнаружить известные руткиты.

Чтобы установить chkrootkit, запустите:

# apt install chkrootkit

Затем запустите:

# sudo chkrootkit Используя команду вершина для проверки процессов, занимающих большую часть ваших ресурсов:

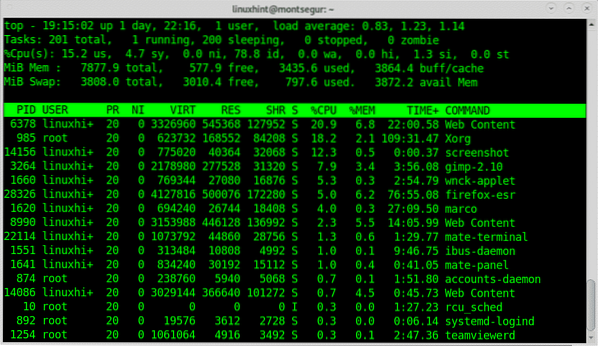

Используя команду вершина для проверки процессов, занимающих большую часть ваших ресурсов:

Чтобы быстро просмотреть запущенные ресурсы, вы можете использовать команду top при запуске терминала:

# вершина

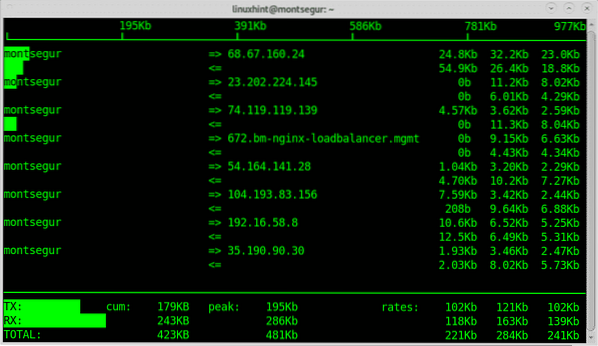

Команда iftop для мониторинга сетевого трафика:

Еще один отличный инструмент для мониторинга вашего трафика - iftop,

# sudo iftopВ моем случае:

# sudo iftop wlp3s0

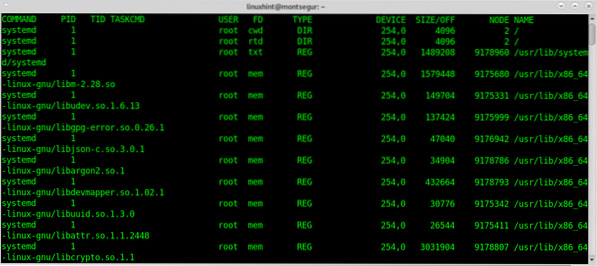

Команда lsof (список открытых файлов) для проверки ассоциации файлов <> с процессами:

При подозрении что-то не так, команда lsof может перечислить вам открытые процессы и с какими программами они связаны при запуске консоли:

# lsof

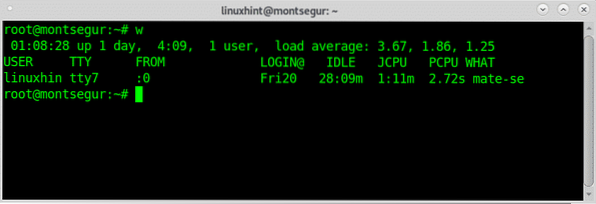

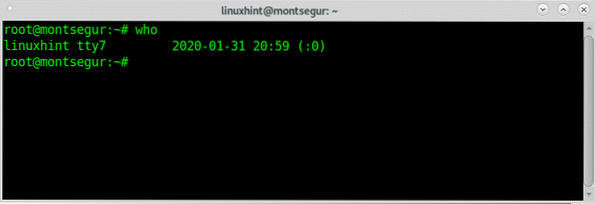

Кто и w, чтобы узнать, кто вошел в ваше устройство:

Кроме того, чтобы знать, как защитить свою систему, необходимо знать, как реагировать, прежде чем вы начнете подозревать, что ваша система взломана. Одна из первых команд, запускаемых в такой ситуации: ш или же кто который покажет, какие пользователи вошли в вашу систему и через какой терминал. Начнем с команды w:

# w

Примечание: команды «w» и «who» могут не отображать пользователей, вошедших в систему с псевдотерминалов, таких как терминал Xfce или терминал MATE.

Колонка под названием ПОЛЬЗОВАТЕЛЬ отображает имя пользователя, на скриншоте выше показан единственный зарегистрированный пользователь - linuxhint, столбец Телетайп показывает терминал (tty7), третий столбец ИЗ отображает адрес пользователя, в этом сценарии удаленные пользователи не вошли в систему, но если они вошли в систему, вы могли бы увидеть там IP-адреса. В [электронная почта защищена] столбец указывает время, в которое пользователь вошел в систему, столбец JCPU суммирует минуты процесса, выполненного в терминале или TTY. в PCPU отображает процессор, используемый процессом, указанным в последнем столбце КАКИЕ.

Пока ш приравнивается к выполнению время безотказной работы, кто а также ps -a вместе другой альтернативой, несмотря на меньшую информацию, является команда «кто”:

# кто

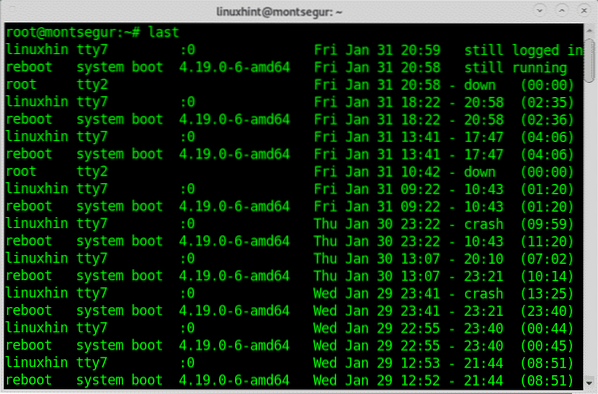

Команда последний чтобы проверить активность входа:

Другой способ контролировать активность пользователей - использовать команду «последний», которая позволяет прочитать файл wtmp который содержит информацию о доступе для входа в систему, источнике входа, времени входа в систему, с функциями для улучшения определенных событий входа в систему, чтобы попробовать его запустить:

Проверка активности входа с помощью команды последний:

Команда последний раз читает файл wtmp чтобы найти информацию об активности входа в систему, вы можете распечатать ее, запустив:

# последний

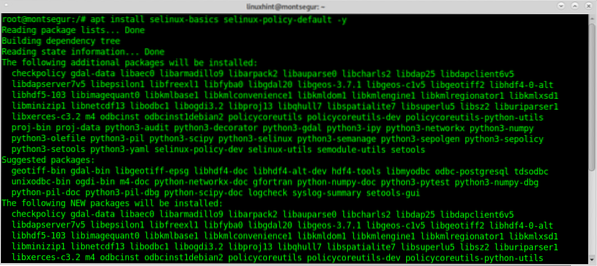

Проверка вашего статуса SELinux и включение его при необходимости:

SELinux - это система ограничений, которая улучшает любую безопасность Linux, она по умолчанию входит в некоторые дистрибутивы Linux, это широко объясняется здесь, на linuxhint.

Вы можете проверить свой статус SELinux, запустив:

# sestatusЕсли вы получили сообщение об ошибке «Команда не найдена», вы можете установить SELinux, выполнив:

# Apt установить selinux-basics selinux-policy-default -y

Затем запустите:

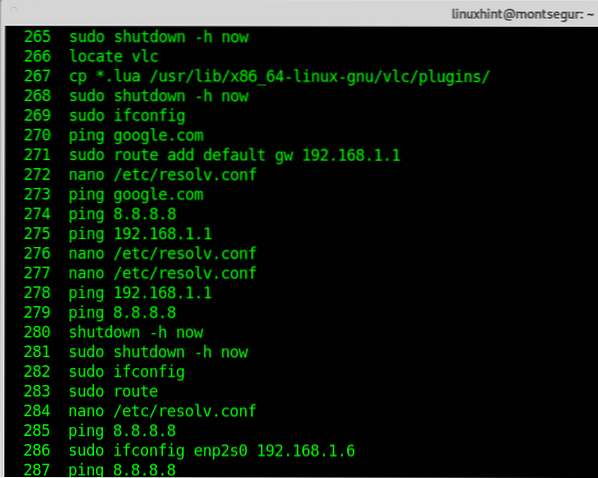

# selinux-activateПроверьте любую активность пользователя с помощью команды история:

В любое время вы можете проверить любую активность пользователя (если вы являетесь пользователем root), используя историю команд, зарегистрированную как пользователь, за которым вы хотите следить:

# история

История команд читает файл bash_history каждого пользователя. Конечно, этот файл может быть фальсифицирован, и вы, как root, можете читать этот файл напрямую, не вызывая историю команд. Тем не менее, если вы хотите контролировать активность, рекомендуется.

Надеюсь, вы нашли эту статью об основных командах безопасности Linux полезной. Следите за LinuxHint для получения дополнительных советов и обновлений по Linux и сети.

Phenquestions

Phenquestions