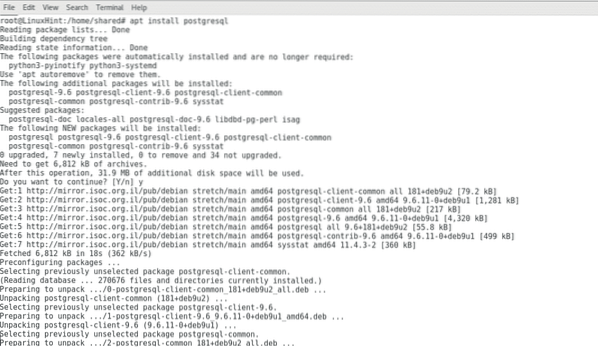

Установка PostgreSQL

Metasploit зависит от PostgreSQL для подключения к базе данных, чтобы установить его в системах на основе Debian / Ubuntu, выполните:

apt установить postgresql

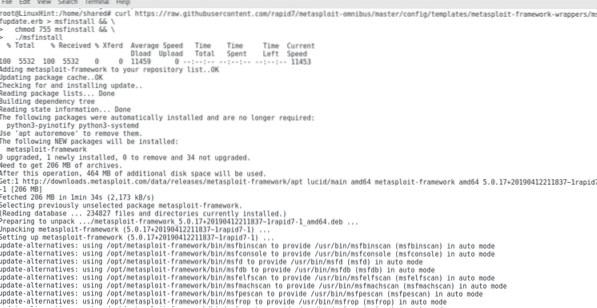

Чтобы скачать и установить metasploit, запустите:

завиток https: // raw.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /шаблоны / metasploit-framework-обертки / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

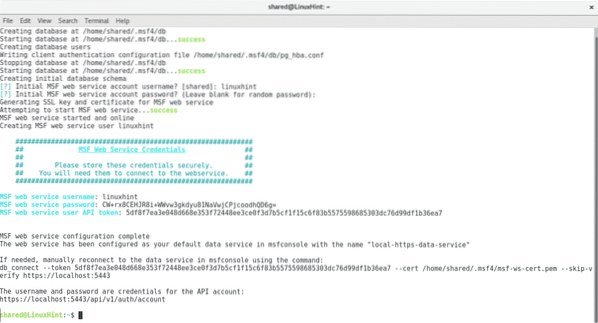

После завершения установки для создания базы данных выполните:

msfdb init

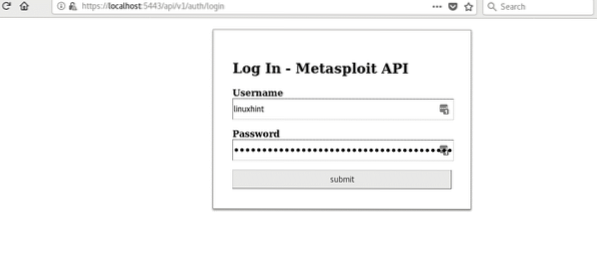

Во время процесса вам будет предложено ввести имя пользователя или пароль, вы можете игнорировать пароль, в конце вы увидите имя пользователя, которое вы назначили для базы данных, пароль и токен, а под URL-адресом https: // localhost: 5443 / api / v1 / auth / account, войдите в него и войдите, используя имя пользователя и пароль.

Чтобы создать базу данных и затем запустить:

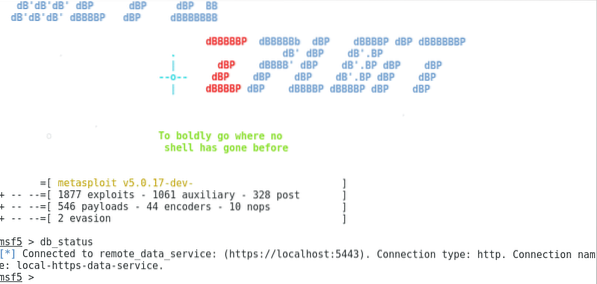

После запуска metasploit введите «db_status”, Чтобы убедиться, что соединение работает правильно, как показано на изображении выше.

Примечание: Если вы обнаружите проблемы с базой данных, попробуйте следующие команды:

перезапуск службы postgresqlстатус службы postgresql

msfdb переустановить

msfconsole

Убедитесь, что postgresql запущен при проверке его статуса.

Начало работы с metasploit, основные команды:

помощьпоиск

использовать

назад

хозяин

Информация

показать варианты

набор

выход

Команда помощь напечатает страницу руководства для metasploit, эта команда не требует описания.

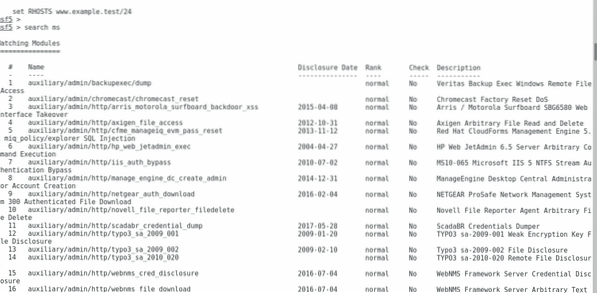

Команда поиск полезно для поиска эксплойтов, давайте поищем эксплойты против Microsoft, введите «поиск мс”

Он покажет список вспомогательных модулей и эксплойтов, полезных для работающих устройств Microsoft.

Вспомогательный модуль в Metasploit - это вспомогательный инструмент, он добавляет функции в metasploit, такие как грубая сила, сканирование на предмет конкретных уязвимостей, локализация цели в сети и т. Д.

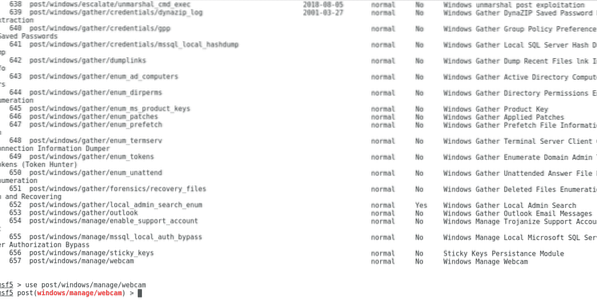

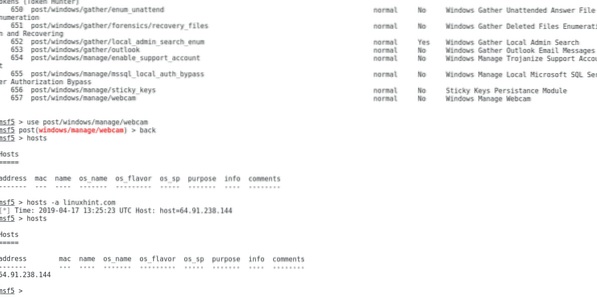

В этом руководстве у нас нет реальной цели для тестирования, но мы будем использовать вспомогательный модуль для обнаружения устройств камеры и создания снимков. Тип:

использовать post / windows / manage / webcam

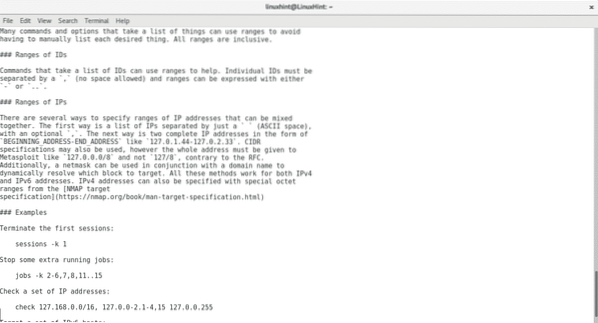

Как видите, модуль был выбран, теперь давайте вернемся, набрав «назад»И введите«хозяева», Чтобы увидеть список доступных целей.

Список хостов пуст, вы можете добавить его, набрав:

хосты -a linuxhint.ком

Заменить linuxhint.com для хоста, на который вы хотите настроить таргетинг.

Тип хозяева снова, и вы увидите добавленную новую цель.

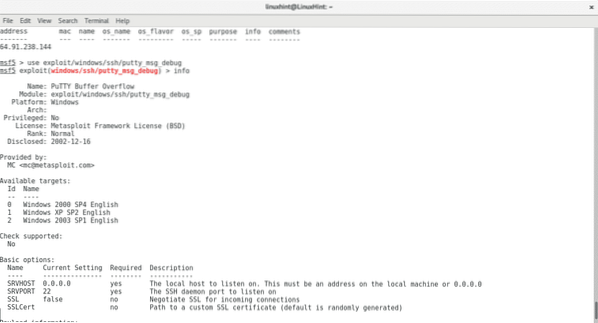

Чтобы получить информацию об эксплойте или модуле, выберите его и введите «info», выполните следующие команды:

используйте эксплойт / windows / ssh / putty_msg_debugИнформация

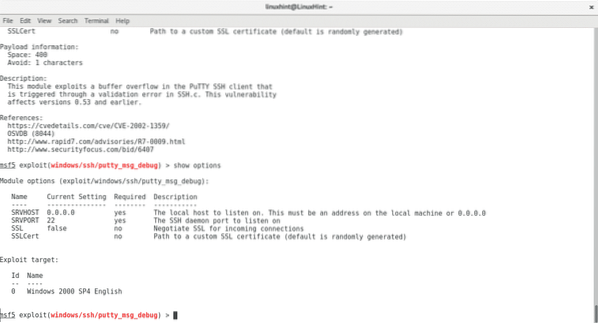

Информация о команде предоставит информацию об эксплойте и о том, как его использовать, кроме того, вы можете запустить команду «показать варианты», Который будет отображать только инструкции по использованию, запустите:

показать варианты

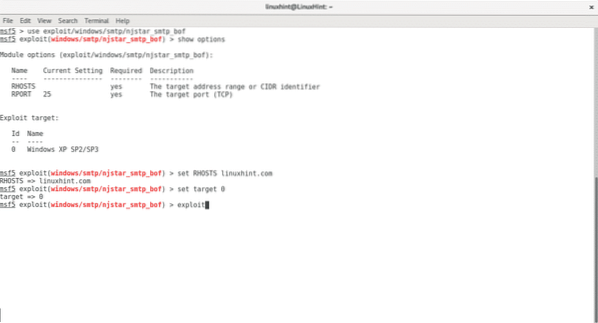

Тип назад и выберите удаленный эксплойт, запустите:

используйте эксплойт / windows / smtp / njstar_smtp_bofпоказать варианты

установить RHOSTS linuxhint.ком

установить цель 0

эксплуатировать

Используйте команду набор как на изображении для определения удаленных хостов (RHOSTS), локальных хостов (LOCALHOSTS) и целей, каждый эксплойт и модуль имеют разные требования к информации.

Тип выход выйти из программы, вернув терминал.

Очевидно, что эксплойт не будет работать, потому что мы не нацелены на уязвимый сервер, но именно так работает metasploit для проведения атаки. Следуя приведенным выше инструкциям, вы можете понять, как используются основные команды.

Вы также можете объединить Metasploit со сканерами уязвимостей, такими как OpenVas, Nessus, Nexpose и Nmap. Просто экспортируйте результаты этих сканеров в формате XML и типа Metasploit

db_import reporttoimport.XMLТип "хозяева»И вы увидите хосты отчета, загруженные в metasploit.

Это руководство было первым введением в использование консоли Metasploit и ее основных команд. Надеюсь, вы сочли полезным приступить к работе с этим мощным программным обеспечением.

Следите за LinuxHint для получения дополнительных советов и обновлений по Linux.

Phenquestions

Phenquestions