Многие важные приложения, такие как серверы баз данных, веб-серверы, службы передачи файлов и т. Д., использовать выделенные порты. Чтобы усилить безопасность системы / серверов, системные администраторы обычно защищают эти порты, либо запрещая доступ к ним неизвестным пользователям / службам, либо изменяя номер порта по умолчанию на другое значение.

В компьютерных сетях знание управления портами является очень важной задачей для администрирования безопасности сервера. В этом руководстве будут изучены различные методы анализа порта на Linux Ubuntu 20.04 система.

Что мы будем освещать?

В этом руководстве мы будем использовать следующие инструменты для анализа портов на нашем сервере Ubuntu.

- Telnet

- Nmap

- Netcat

Мы будем использовать сервер Ubuntu в качестве удаленного сервера и рабочую станцию Fedora 34 в качестве клиентской машины для подключения к серверу. Давай начнем сейчас.

Предпосылки

- Учетная запись пользователя с доступом sudo.

- Базовые знания компьютерных сетей.

- доступ в Интернет

1. Использование команды Telnet для проверки открытого порта

TELNET - это клиент-серверное приложение для удаленного входа на сервер с возможностью виртуального терминала по сети. Он использует порт TCP номер 23 в сети TCP / IP. RFC 854 определяет спецификацию протокола TELNET.

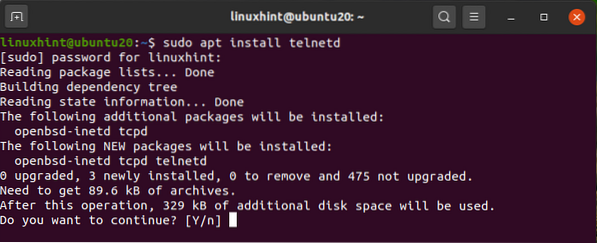

Чтобы установить сервер TELNET на наш сервер Ubuntu, используйте следующую команду:

sudo apt установить telnetd

Демон telnetd - это программа сервера telnet, запускаемая inetd демон.

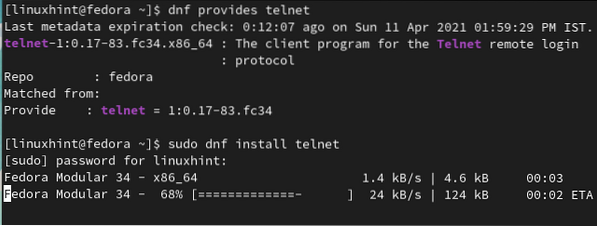

Мы будем использовать рабочую станцию Fedora 34 в качестве telnet-клиента. Чтобы установить telnet-клиент в Fedora, используйте команду:

$ sudo dnf установить telnet

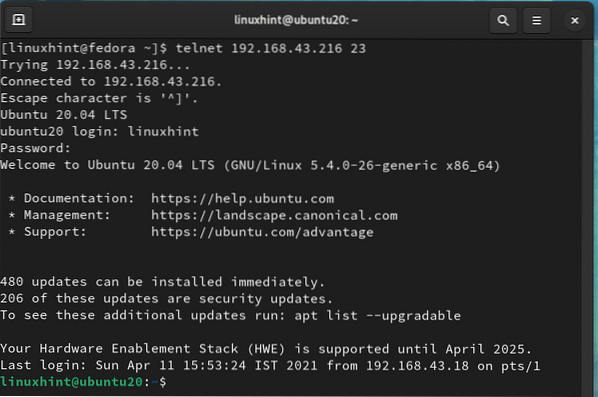

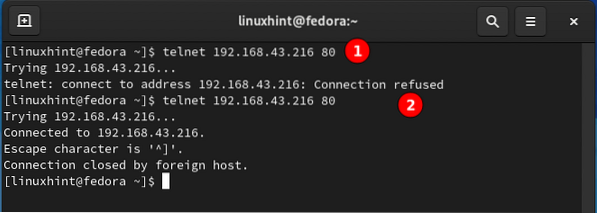

Теперь мы будем использовать клиент telnet в Fedora 34 для проверки открытых портов в системе Ubuntu, на которой запущен сервер telnet. Перейдите на рабочую станцию Fedora 34, откройте терминал и введите команду:

$ telnet 192.168.43 год.216 23Здесь '192.168.43 год.216 - это IP-адрес сервера Ubuntu, а 23 - порт по умолчанию для демона telnet, запущенного на этом сервере.

Успешный вход в систему означает, что порт 23 является открытым портом на нашем сервере Ubuntu. Теперь давайте попробуем другой порт с номером 80 с помощью telnet:

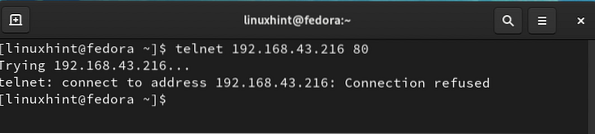

$ telnet 192.168.43 год.216 80

Мы видим, что порт 80 не открыт для установления соединения telnet; следовательно, он закрыт прямо сейчас.

Давайте установим веб-сервер Apache на сервер Ubuntu. Apache по умолчанию использует порт 80 для своих http-сервисов. Снова запустите команду:

$ telnet 192.168.43 год.216 80

Из метки 2 на приведенном выше рисунке порт 80 теперь прослушивает и открыт для HTTP-соединения, но закрыт для других типов подключения.

Telnet не обеспечивает шифрование передаваемых данных; пароль будет передан в текстовом формате.

2. Использование Nmap для проверки открытого порта

Nmap - один из самых популярных и продвинутых инструментов сетевого сканирования. Он имеет открытый исходный код и свободно доступен для систем Unix и Windows. NmapFE - это графическая версия терминальной команды nmap. Он имеет широкий набор функций, таких как сканирование портов, сканирование протоколов, снятие отпечатков пальцев ОС (обнаружение ОС) и т. Д.

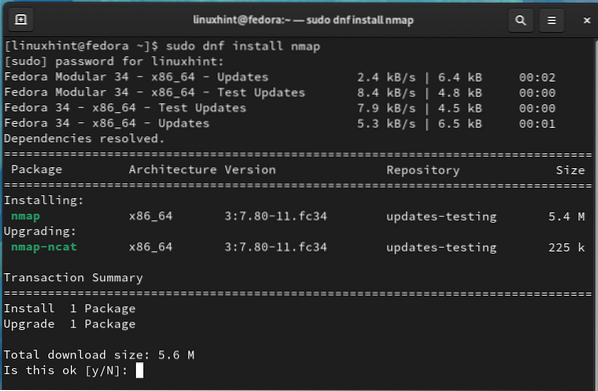

Давайте установим Nmap на нашу клиентскую машину Fedora 34 и просканируем порты на сервере Ubuntu. Чтобы установить nmap в Fedora 34, используйте команду:

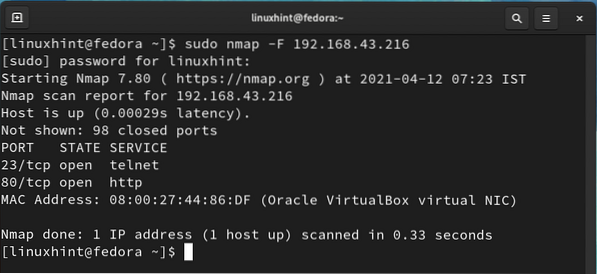

После установки Nmap откройте терминал в системе Fedora и просканируйте порты, используя:

$ sudo nmap -F [IP удаленного сервера]Для е.грамм., в нашем случае IP удаленного сервера (Ubuntu) 192.168.43 год.216, поэтому команда будет такой:

$ sudo nmap -F 192.168.43 год.216

Выходные данные приведенной выше команды показывают, что порт 23 и порт 80 находятся в открытом состоянии. Мы также можем использовать следующую команду для обнаружения открытого порта:

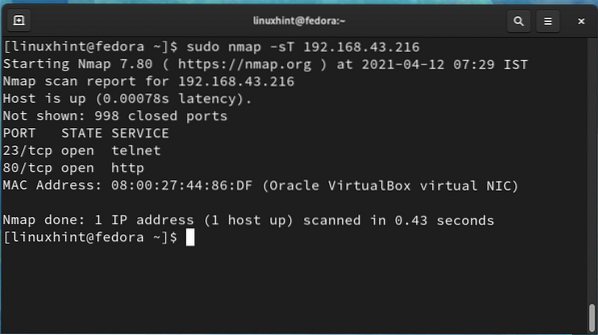

$ sudo nmap -sT 192.168.43 год.216

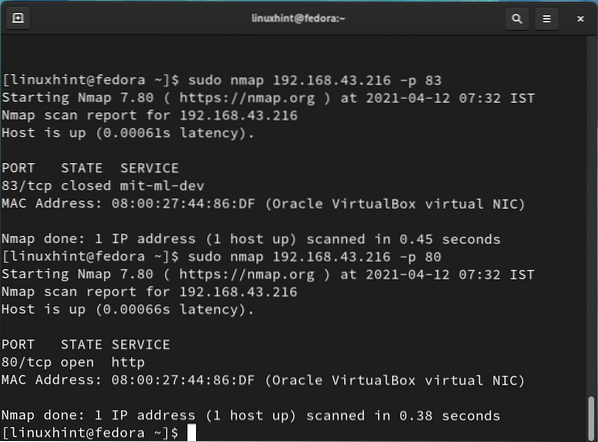

С помощью Nmap мы также можем проверить конкретный статус порта. Чтобы проверить состояние порта 80, на котором запущена служба apache, и случайного порта 83, используйте команду:

$ sudo nmap 192.168.43 год.216 -р 83$ sudo nmap 192.168.43 год.216 -р 80

На приведенном выше рисунке порт 83 закрыт, а открытый порт 80 открыт для прослушивания HTTP-запросов apache.

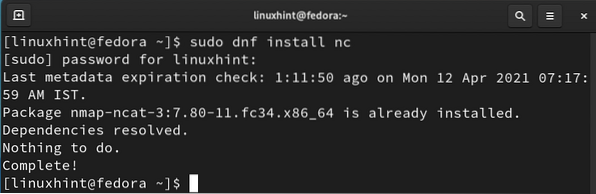

3. Использование команды nc (netcat) для проверки открытого порта

Netcat - еще один инструмент, который можно использовать для сканирования портов. Его также можно использовать для открытия TCP-соединений, отправки UDP-пакетов и т. Д. Netcat поставляется с nmap:

Чтобы проверить порт с помощью netcat, выполните следующую команду:

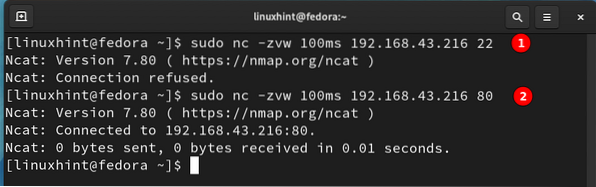

$ sudo nc -zvw IP_address ПортНапример, чтобы проверить порт 22 и порт 80, мы будем использовать:

$ sudo nc -zvw 100 мс 192.168.43 год.216 22$ sudo nc -zvw 100 мс 192.168.43 год.216 80

Мы видим, что порт 22 закрыт, поскольку в соединении отказано. В случае порта 80 подключение netcat успешно, потому что Apache установлен на сервере Ubuntu.

Заключение

В этом руководстве мы изучили различные методы сканирования портов в удаленной системе. Будьте осторожны при выполнении этих команд, потому что сканирование других сетей без их разрешения является правонарушением.

Phenquestions

Phenquestions