Вы можете спросить, зачем нужен менеджер паролей? Чтобы ответить на этот вопрос, мы должны разбить атрибуты хорошего и безопасного пароля. Эти атрибуты не связаны с паролем, который мы составляем в любой момент. Вам не нужен менеджер паролей или кошелек с паролями для паролей, связанных с именем вашего питомца, городом мечты, который вы хотите посетить, или даже вашим любимым произносимым существительным или глаголом.

Хотя вы имеете право использовать такие пароли, мы не можем с уверенностью охарактеризовать их как безопасные в домене Linux. Надежные пароли запомнить непросто, поэтому вам нужен менеджер паролей. Во-первых, давайте рассмотрим правила безопасного пароля.

Правила и рекомендации по созданию безопасного пароля

Если вы не хотите, чтобы ваши пользовательские и системные пароли стали жертвами атак грубой силы, словарных атак или фишинговых атак, вам следует рассмотреть возможности имеющихся в вашем распоряжении инструментов генерации паролей Linux. Эти инструменты Linux создают пароли, соответствующие следующим характеристикам:.

- Сгенерированные пароли имеют стандартную длину. Длина создаваемых вами паролей должна составлять от 14 до 15 символов. Такой пароль непросто расшифровать.

- Сгенерированные пароли состоят из смеси символов. Вы не можете использовать буквы только для обозначения ваших паролей. Это первая черта слабого пароля, особенно если вы хотите использовать его на высокопроизводительной платформе, такой как приложение для финансовых услуг или облачный сервер. Этот пароль должен сочетаться с такими символами, как символы, цифры, числа в верхнем и нижнем регистре. Этот метод делает пароль достаточно надежным и не подвергается воздействию грубой силы или словарных атак.

- В сгенерированных паролях не используются обычные подстановки. Такой пароль, как FOSSLINUX234 или FOSS234LINUX, - это проще простого для злоумышленника с использованием грубой силы. Использование случайной замены символов - идеальное решение этой проблемы.

- Сгенерированные пароли не производятся из запоминающихся клавишных путей. В настоящее время у нас есть клавиатурные диктофоны, которых достаточно для записи нажатий на клавиатуре пользователя. Используя путь клавиатуры, например qwerty - плохая реализация безопасного пароля, потому что алгоритм атаки по словарю легко его догонит.

Менеджеры паролей на основе командной строки Linux

Теперь, когда вы знакомы с несколькими важными правилами, касающимися создания безопасных паролей, пришло время узнать, как управлять этими сгенерированными паролями. Вы не должны использовать таблицу Excel или текстовый редактор для группировки и управления потрясающими строками паролей, которые вам удалось сгенерировать. Есть отличный способ достичь этой цели. Операционная система Linux предлагает поддержку менеджеров паролей на основе командной строки.

Эти менеджеры паролей хранят такие детали, как заметки, заголовки, веб-URL и учетные данные пользователя, в зашифрованном формате файла. Поскольку пароли пользователей и системы классифицируются как учетные данные, эти менеджеры паролей Linux идеально подходят. Эти менеджеры паролей создают категориальные и индивидуальные файлы паролей, которые пользователь системы Linux может легко сортировать и идентифицировать.

Кроме того, в зависимости от гибкости менеджеров паролей Linux на основе командной строки, которые мы рассмотрим в этой статье, вы можете использовать их платформу для редактирования, добавления, генерации и легкого извлечения ваших паролей. Сценарии оболочки этих менеджеров паролей короткие и простые. Они помогают временно помещать пароли пользователей в системный буфер обмена, что упрощает копирование, вставку и отслеживание любых связанных с ними изменений.

Менеджер паролей на основе командной строки passmgr

Эта утилита командной строки менеджера паролей имеет простой и портативный функциональный дизайн. Он подходит для пользователей дистрибутивов Linux на основе RHEL, таких как Fedora. Вы можете использовать его для хранения вашей системы или парольных фраз пользователя и извлекать их через интерфейс командной строки Linux. Режим работы Passmgr по умолчанию следующий. Сначала он получит доступ к уже созданным и сохраненным кодовым фразам пользователей.

Во-вторых, он позволяет гибко выбирать эти сохраненные парольные фразы. Наконец, выбранные парольные фразы будут скопированы в буфер обмена системы. Это только на ограниченный период времени, чтобы пользователь системы мог вставить парольную фразу в поле (на веб-сайте или на рабочем столе), где это необходимо. По истечении этого ограниченного обратного отсчета времени системный буфер обмена возвращается в состояние по умолчанию.

Когда вы используете диспетчер паролей Passmgr, зашифрованный файл, содержащий ваши учетные данные с парольной фразой, будет доступен из домашнего каталога Linux по умолчанию. Ключ шифрования, ответственный за создание этого файла, является производным от Scrypt. Используемое шифрование файла - AES256-GCM.

Первый шаг к установке Passmgr в вашей системе Linux - это сначала решить две проблемы с зависимостями. Вам необходимо предварительно установить Go и командную утилиту Xsel / Xclip.

Перейти к установке

Ваша загрузка Go зависит от архитектуры машины; 64-битная или 32-битная, вы используете. Чтобы быть полностью уверенным в архитектуре компьютера, на котором размещена ваша операционная система Linux, выполните следующую команду на своем терминале.

# uname -m

Такой вывод, как X86_64, означает, что у вас есть компьютер или компьютер с 64-битной архитектурой. Любой другой вывод, кроме этого, предназначен для машины с 32-битной архитектурой.

Первым шагом к установке Go является обновление вашей системы Linux.

# yum update

Следующим шагом будет загрузка пакета Go и его извлечение в /usr / local / каталог.

# wget https: // хранилище.googleapis.com / golang / go1.6.2.linux-amd64.деготь.gz

# tar -xzvf go1.10.3.linux-amd64.деготь.gz -C / usr / local /

Затем создайте рабочую папку, которую мы будем использовать для настройки некоторых переменных системной среды.

# cd / root

# mkdir go

# нано / etc / profile.d / goenv.ш

Внизу этого файла добавьте следующие строки.

экспорт GOROOT = / usr / local / go export GOPATH = $ HOME / go export PATH = $ PATH: $ GOROOT / bin: $ GOPATH / bin

Запишите (Ctrl + O) этот файл и выполните его или сделайте активным.

# источник / etc / profile.d / goenv.ш

На данный момент ваша установка Go прошла успешно. Вы должны проверить версию Go, которая у вас есть в вашей ОС Linux, выполнив следующую команду.

версия $ go

Установка команды Xsel / Xclip

Последней зависимостью перед установкой и настройкой Passmgr является Xclip. Его установка проста. В вашем дистрибутиве Linux на основе RHEL вам сначала нужно установить несколько зависимостей с помощью диспетчера пакетов yum. Это libX11.x86_64, libX11-devel.x86_64, libXmu.x86_64 и libXmu-devel.x86_64.

Затем загрузите два файла rpm, связанных с нашей установкой. Помните, что эти шаги применимы только к дистрибутивам Linux на основе RHEL.

# wget http: // dl.федорапроект.org / pub / epel / 7 / x86_64 / x / xsel-1.2.0-15.el7.x86_64.об / мин

# rpm -Uvh xsel-1.2.0-15.el7.x86_64.об / мин

# wget ftp: // зеркало.выключатель.ch / pool / 4 / зеркало / epel / 7 / x86_64 / x / xclip-0.12-5.el7.x86_64.об / мин

# об / мин -Uvh xclip-0.12-5.el7.x86_64.об / мин

Установка Passmgr

Теперь, когда мы встретили необходимые зависимости, установка с настройкой Passmgr не должна быть проблемой. Вам нужна только одна командная строка для доступа и включения Passmgr.

# иди и загрузи github.com / urld / passmgr / cmd / passmgr

Теперь, когда у вас есть инструмент Passmgr, загруженный на ваш компьютер Linux, вам нужно запустить его и установить мастер-пароль. Этот мастер-пароль будет похож на ключ кошелька для доступа ко всем парольным фразам, которые мы будем защищать с помощью этого инструмента. На вашем терминале выполните следующую команду:

# passmgr

Терминал ответит следующими подсказками:

[passmgr] новая главная кодовая фраза для / root /.passmgr_store: [passmgr] повторно введите главную кодовую фразу для / root /.passmgr_store: - магазин пуст - Выберите команду [(S) elect / (f) ilter / (a) dd / (d) elete / (q) uit] a

Из приведенной выше строки ответа на приглашение, если мы выберем вариант (а), как показано, мы сможем добавить новую парольную фразу и связанного с ней пользователя.

Введите значения для новой записи User: Brandon_Jones URL: fosslinux.com Кодовая фраза: n) URL-адрес пользователя 1) Brandon_Jones fosslinux.ком

Вы можете попробовать использовать другие параметры управления паролями (выбор, фильтрацию и удаление), доступные на Passmgr. Если вам нужны дополнительные параметры для использования этой утилиты менеджера паролей, запустите команду справки на своем терминале.

# passmgr --help

Вы сможете взаимодействовать со всеми доступными опциями Passmgr и использовать их.

Менеджер паролей на основе командной строки Titan

Следующий менеджер паролей на основе командной строки в нашем списке - Titan. Это также любимая утилита менеджера паролей для операционных систем Linux на базе RHEL. Titan является гибко расширяемым, и любая Unix-подобная операционная система может полностью реализовать и использовать его. Механизм шифрования парольных фраз, хранящихся и доступных в Titan, используется из библиотеки OpenSSL.

Используется конкретное шифрование AES. Реализует 256-битные ключи. Titan также делает все возможное, чтобы защитить свою базу паролей. Безопасность любой базы данных паролей важна для предотвращения нарушения целостности сохраненных учетных данных другими злоумышленниками. По этой причине Titan использует HMAC с ключом (код аутентификации хэш-сообщения). В процессе шифрования представленных учетных данных пользователя также используется уникальный криптографический вектор случайной инициализации.

Если вам было интересно узнать о базе данных паролей, используемой Titan, то это SQLite. Причина? Это просто, просто и легко работать со схемой базы данных SQLite.

Его установка в дистрибутивах Linux на основе RHEL выглядит следующим образом:

Во-первых, вам нужно установить SQLite и OpenSSL.

# yum install sqlite-devel.x86_64 sqlite-tcl.x86_64

# yum install openssl-devel

# git clone https: // github.com / nrosvall / titan.мерзавец

# cd titan /

# делать

# сделать установку

Теперь, когда у нас установлен и правильно настроен менеджер паролей Titan, нам нужно простое пошаговое руководство из командной строки для управления различными паролями пользователей. Поскольку мы установили SQLite, имеет смысл, что первым шагом должна быть настройка основной базы паролей.

# титан --init / home / passwords / passwd.db

Пока создается эта база данных, рекомендуется также защитить ее паролем. После этого можно легко заполнить базу данных Titan учетными данными пользователя. Вы можете использовать параметры аргумента -add или -a.

# titan --add

Заголовок: Автор Имя пользователя: Brandon_Jones URL: fosslinux.com Примечания: Пароль для учетных данных FossLinux (пусто для создания нового):

При добавлении других записей в базу данных Titan вам необходимо сначала их расшифровать. Это помогает визуализировать вводимые вами записи вместо того, чтобы слепо вводить данные в базу данных. Следующая команда полезна.

# титан --decrypt / home / passwords / passwd.db

Вы также можете подтвердить записи, существующие в базе данных Titan. Используйте следующую команду.

# titan --list-all

Пример вывода при использовании приведенной выше команды должен выглядеть следующим образом:

ID: 1 Заголовок: Автор Пользователь: Brandon_Jones URL: fosslinux.com Пароль: ************** Примечания: Учетные данные учетной записи FossLinux изменены: 2021-02-12 17:06:10

Было бы полезно, если бы вы вспомнили, что мы расшифровали базу данных Titan, чтобы создать образец учетных данных пользователя. Теперь нам нужно вернуть эту базу данных в зашифрованное состояние в качестве более жесткой меры безопасности. Выполните следующую команду.

# титан --encrypt / home / passwords / passwd.db

Использование диспетчера паролей Titan - это не только несколько команд, описанных в этой статье. Если вам нужно использовать больше параметров команды Titan, используйте любую из следующих команд.

# человек титан

или же

# titan --help

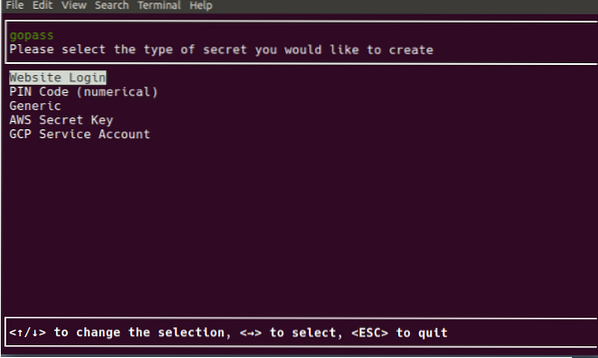

Менеджер паролей на основе командной строки gopass

Профиль Gopass по умолчанию описывает его как командный менеджер паролей. Независимо от этого описания биографии Gopass, он также полезен в качестве персонального менеджера паролей. Его создание основано на языке программирования го. Было бы лучше, если бы у вас был установлен Go в вашей операционной системе Linux для доступа и установки Gopass. Подробная информация об установке Go находится на официальном сайте. Для всех пользователей Linux доступны два жизнеспособных варианта установки. Вы можете получить доступ к его установщику для управляемой установки или можете скомпилировать его прямо из исходного кода.

Если у вас уже установлен и настроен Gopass, вам может потребоваться доступ к его обновленным функциям и обновлениям. Эти обновления и обновления происходят в репозитории Gopass Github, где участники и разработчики активно вносят улучшения. Следующая команда помогает поддерживать версию Gopass в актуальном состоянии.

$ go get -u github.com / gopasspw / gopass

Эта команда эффективна для пользователей, которые скомпилировали ее прямо из исходного кода. Вы должны находиться в том же каталоге, что и ваша предыдущая версия Gopass, чтобы выполнить эту команду.

Этот менеджер паролей Linux описывается как простой, безопасный и расширяемый. В его документации также рассказывается об использовании различных команд Gopass, которые помогают улучшить ваш пользовательский интерфейс. Его расширяемость заключается в стремлении к интеграции API, которая поможет Gopass связываться с другими пользовательскими двоичными файлами.

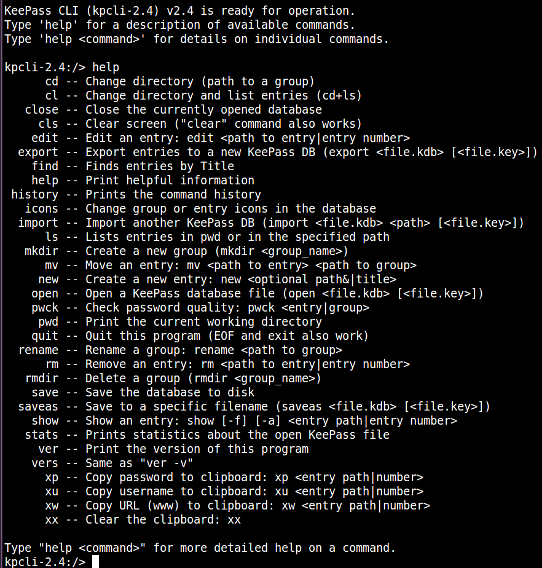

Kpcli менеджер паролей на основе командной строки

В то время как многие пользователи предпочтут использовать KeePassX или открытый исходный код KeePass, поскольку их окончательный пароль управляет, Kpcli объединяет функции, которые могут предложить эти два менеджера паролей, и раскрывает их в окне командной строки Linux.

Kpcli существует как оболочка, управляемая с клавиатуры. Интерфейс командной строки позволяет добавлять и редактировать личные и групповые пароли. Просто подумайте обо всех вещах, которые менеджеры паролей KeePassX и KeePass могут делать графически, а затем замените их на интерфейс командной строки Kpcli. Этот диспетчер паролей на основе терминала также поддерживает переименование и удаление личных и групповых паролей через пользователя с правами администратора. Он также использует буфер обмена для хранения скопированных имен пользователей и паролей перед использованием формы входа на целевой сайт или платформу. Чтобы избавиться от этих данных в буфере обмена после их использования, у Kpcli есть команда для его очистки. На официальном сайте есть обновление по загрузке и установке.

Передайте диспетчер паролей на основе командной строки

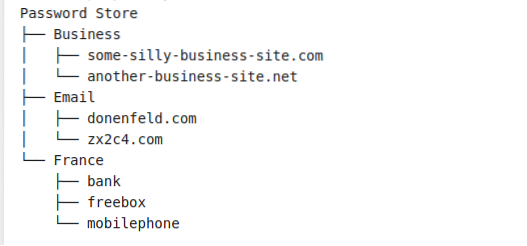

Простота этого менеджера паролей Linux строго соответствует философии Linux. Он использует файл, зашифрованный под gpg, для хранения сгенерированных паролей. Он рекомендует хранить эти файлы паролей с именем, аналогичным названию платформы или веб-сайта, на который привязаны сохраненные учетные данные пользователя. Хранение этих зашифрованных файлов может соответствовать гибкой иерархии папок. Сгенерированные и зашифрованные файлы также можно переносить с одного компьютера на другой.

Pass создает общий путь к хранилищу ~ /.хранилище паролей для всех ваших сгенерированных паролей. Если вам нужно добавить, отредактировать, сгенерировать или получить пароль, вы будете использовать команду pass вместе с другими поддерживаемыми аргументами команды. Он также использует буфер обмена вашей системы для временного хранения скопированных учетных данных пользователя. Он поддерживает использование git для отслеживания изменений пароля.

Чтобы перечислить сохраненные пароли и другие учетные данные в разделе «Пропустить», используйте следующую команду.

$ пройти

Основываясь на приведенном выше снимке экрана с официального сайта, мы также можем отобразить сохраненный пароль на основе категории электронной почты.

Электронная почта $ pass / zx2c4.ком

Чтобы скопировать пароль, связанный с вышеуказанным электронным письмом, в буфер обмена, вы выполните следующую команду.

$ pass -C Электронная почта / zx2c4.ком

Другие команды, с которыми можно поиграть, - это команды insert, generate и rm для добавления паролей, генерации паролей и удаления паролей соответственно.

Подробнее о его примере использования можно найти здесь.

Ниже приведены шаги по установке для различных дистрибутивов Linux.

Debian:

$ sudo apt install pass

RHEL:

$ sudo yum install pass

Арка:

$ pacman -S проездной

Заключение

Большинство из перечисленных менеджеров паролей Linux поддерживаются другими дистрибутивами Linux. Уловка для установки их на вашу Linux-машину заключается в том, чтобы знать, как адаптироваться к их различным менеджерам пакетов. Есть и другие менеджеры паролей, поддерживаемые Linux, например Ylva и Passhole, если вам нужно немного больше гибкости из этого краткого списка. Эта статья гарантирует, что создание и управление безопасными паролями Linux больше не входит в ваш список желаний. Вам не только удобны варианты создания паролей и управления ими, но вы также понимаете правила, которые делают ваши сгенерированные пароли достаточно надежными.

Поскольку эти менеджеры паролей Linux эффективны через интерфейс командной строки, это отличный вариант для пользователей, которые знакомы с удаленным входом по SSH. Вам не обязательно физически присутствовать перед вашим компьютером, чтобы получить доступ к файлам паролей, которые вам нужны. Последнее утверждение подразумевает, что вам нужно запомнить только мастер-пароль, который поможет получить доступ и управлять всеми другими сохраненными системами и паролями пользователей, которые вы будете использовать. С менеджерами паролей Linux на основе командной строки ваша система и учетные данные пользователя находятся в надежных руках.

Phenquestions

Phenquestions