Пакет dnsenum

Это многопоточный сценарий Perl, который помогает детализировать информацию DNS домена. Это также помогает обнаруживать блоки IP, особенно те, которые не являются смежными. Он включает в себя следующие основные операции:

- Получить адрес хоста.

- Получение серверов имен.

- Получите запись MX.

- Получите версию привязки, выполните запросы axfr на серверах имен.

- Теперь получите поддомены и лишние имена с помощью парсинга Google.

- Файл с брутфорсом субдомена также будет выполнять рекурсию на субдоменах, которые имеют записи NS.

- Теперь рассчитаем класс C диапазона доменной сети и выполним по ним запросы.

- Затем выполните обратный поиск в чистых диапазонах.

- Напишите domain_ips.txt файл для ip-блоков.

Пакет dnsmap

Первоначально dnsmap был выпущен в 2006 году по мотивам вымышленной истории Пола Крейга, известного как «вор, которого никто не видел». Это можно найти в книге под названием «Похищение сети - как стать владельцем коробки». Dnsmap помогает пентестеру в процессе сбора информации для оценки безопасности. На этом этапе IP-блоки, контактные телефоны и т. Д. целевой компании обнаруживаются консультантом по безопасности. Существует еще один метод, который называется перебором субдомена, и он полезен на этапе перечисления, особенно когда остальные методы, такие как передача зон, не работают.

Жестокий пакет

Посмотрим, что не свирепо. Это не инструмент DDoS, и он не предназначен для сканирования всего Интернета и проведения нецелевых атак. Кроме того, это не сканер IP. Основная цель - найти цели, особенно внутреннюю и внешнюю сеть. В течение нескольких минут можно быстро просканировать домены с помощью нескольких тактик, как жестокий сценарий Perl. Fierce не занимается эксплуатацией; скорее, кто-то намеренно использовал переключатель -connect.

DNS (система доменных имен)

DNS означает систему доменных имен, и она похожа на телефонный справочник, который включает несколько имен, адресов и имен. DNS используется как для внутренних, так и для внешних сетей организаций. Имена хостов IP-адресов разрешаются с использованием протокола DNS. На каждом компьютере есть файл хоста, который находится в следующем каталоге, когда не было DNS. C: \ Windows \ System32 \ драйверы \так далее.

Теперь позвольте вам увидеть записи DNS для следующих доменов:

- Перечисление DNS и перенос зоны с помощью dnsenum

- Проведите анализ DNS с помощью утилиты Host

- Поиск поддоменов с помощью dnsmap

- Запрос DNS с использованием Fierce

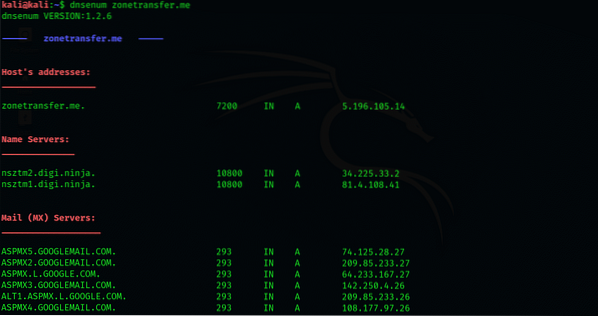

Перечисление DNS и перенос зоны с помощью dnsenum

Dnsenum - простой инструмент. Использовать этот инструмент очень просто, поскольку он разрешает и перечисляет информацию DNS для конкретной цели. Кроме того, он автоматически выполняет зональные передачи DNS с помощью данных сервера имен. Давайте посмотрим на детали:

На первом шаге откройте окно нового терминала. Затем выполните следующую команду: dnsenum. После этого появится меню справки с подробным описанием различных операторов и способов их использования.

Получив доступ к весьма конфиденциальной информации, подобной той, которую мы обнаружили, можно будет получить сетевую информацию для конкретной целевой организации.

Затем используется следующая команда для выполнения DNS-перечисления в зоне zonetransfer домена.меня. Это показано ниже:

$ dnsenum zonetransfer.меня

На третьем этапе передача зоны DNS выполняется dnsenum с использованием серверов имен, полученных в процессе перечисления. Детали которых приведены ниже:

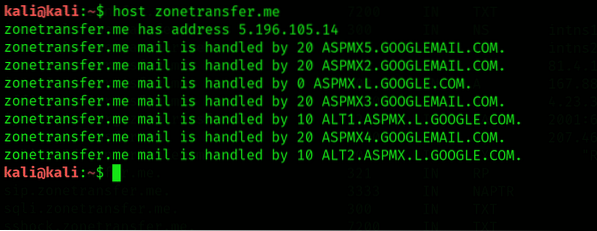

Проведите анализ DNS с помощью утилиты Host

Утилита host полезна, поскольку она вполне присуща операционной системе Linux. Используя это, мы можем получить много информации DNS о целевом домене. Посмотрим, как это работает:

На первом этапе откройте новый терминал в Kali Linux. Затем выполните следующую команду:

$ host zonetransfer.меня

Здесь мы заметим, что инструмент хоста получит записи DNS, такие как записи домена A и MX.

Затем используйте следующую команду:

$ dnsenum -t zonetransfer.меня

Для перечисления получить имена серверов домена. Здесь оператор -t помогает указать записи DNS.

После получения серверов имён конкретного домена мы будем использовать собранную информацию. Теперь мы выполним перенос зоны DNS для домена, запросив серверы имен с помощью следующей команды:

$ dnsenum -l zonetransfer.мне nsztml.Digi.ниндзя

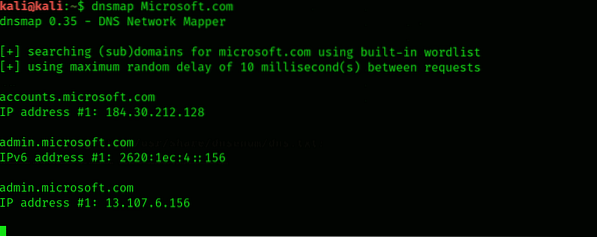

Поиск поддоменов с помощью dnsmap

Dnsmap работает по-другому, перечисляя поддомены конкретного домена организации, а затем запрашивая их в операционной системе Kali Linus в виде встроенного списка слов. Dnsamp разрешит IP-адрес, как только будет найден поддомен. С помощью следующей команды мы можем найти поддомены различных организаций с их IP-адресами, как показано ниже:

$ dnsenum microsoft.ком

Чтобы найти скрытый конфиденциальный портал и каталоги, необходимо обнаружить поддомены конкретной организации.

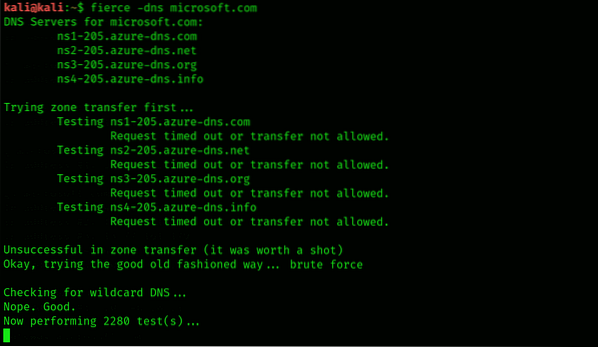

Запрос DNS с использованием Fierce

Fierce - это инструмент опроса DNS. Он воспринимается как полулегкий инструмент, который выполняет огромные поиски целевого домена, имеющего имена хостов и IP-пространства. Для его выполнения используется следующая команда, как показано ниже:

$ fierce -dns microsoft.ком

Fierce получит все записи DNS, а также обнаружит поддомены, используя их IP-адреса определенного домена. Для углубленного анализа целевого домена этому инструменту потребуется дополнительное время, чтобы завершить процесс.

Заключение:

В этом руководстве я показал вам, что такое DNS и как работает инструмент dnsenum в Kali Linux. Я также показал вам, как работать с инструментом Fierce и получать все записи DNS.

Phenquestions

Phenquestions