Вспомогательные моды обычно используются для выполнения разовых действий после эксплуатации, но вы можете сделать гораздо больше с помощью этого увлекательного инструмента, например, создать свои собственные сканеры уязвимостей и сканеры портов. В этой статье мы подробно рассмотрим вспомогательный модуль, в частности, и узнаем, как с его помощью создать фаззер.

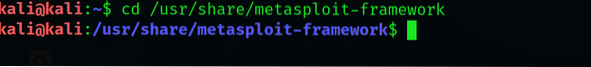

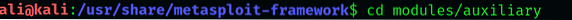

Шаг 1. Перейдите в каталог Metasploit

Сначала запустите Kali Linux и перейдите в каталог Metasploit Framework. Введите в интерфейсе Kali следующее:

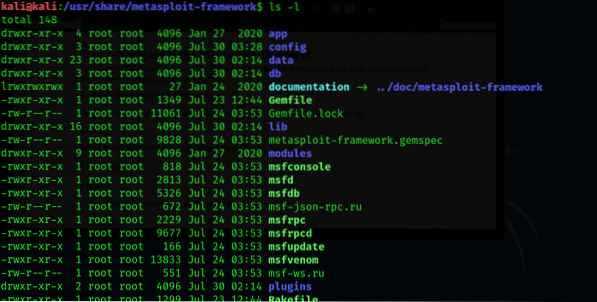

Чтобы лучше ознакомиться с содержимым здесь, измените вид каталога, введя следующее:

$ ls -l

Прокрутите до модуля подкаталога и снова введите:

$ cd модули

Этот вывод показывает различные типы модулей в Metasploit, в том числе:

- Эксплойты

- Полезные нагрузки

- Кивок

- Почта

- Энкодеры

- Вспомогательный

Теперь рассмотрим вспомогательный модуль более подробно.

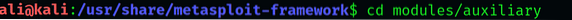

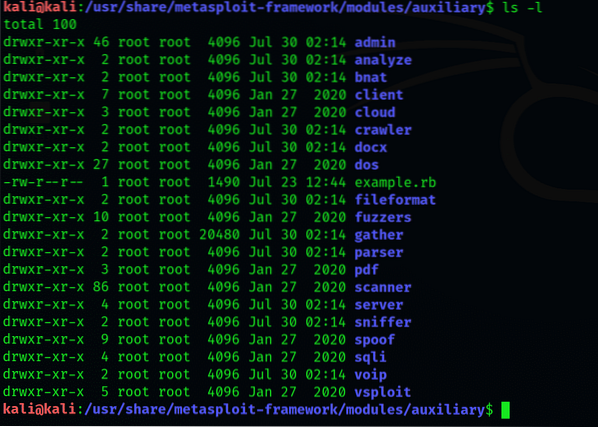

Шаг 2: разверните вспомогательный каталог

Войдите во вспомогательный каталог

$ cd модули / вспомогательные

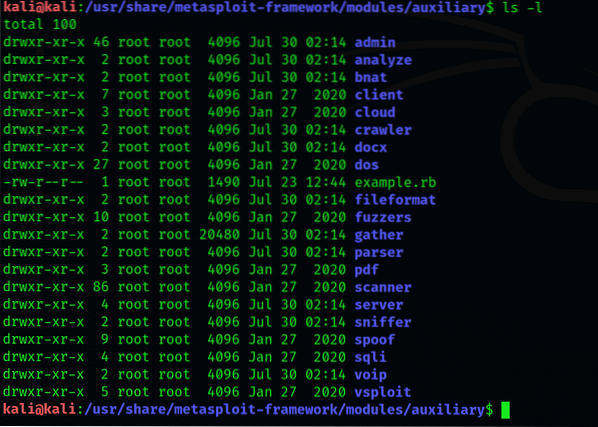

Это разделит каталог вспомогательного модуля на несколько подкаталогов. Вывод будет отображать исчерпывающий список подкаталогов, начиная с каталога администратора.

Создание фаззеров

Прежде чем продолжить, мы сначала определим, что расплывание является.

Фаззинг: краткое введение

Фаззинг - это практика в дисциплине тестирования программного обеспечения, которая включает в себя постоянное внесение случайных, неожиданных входных данных в компьютерную программу для определения всех возможных сбоев, с которыми может столкнуться система. Помещение слишком большого количества данных или случайных входных данных в переменную область вызывает переполнение буфера, критическую уязвимость, которую Fuzzing рассматривает как метод проверки.

Переполнение буфера не только является серьезной уязвимостью, но также часто является методом хакеров, когда они пытаются взломать систему.

Процесс фаззинга

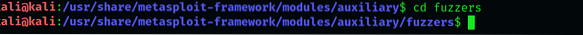

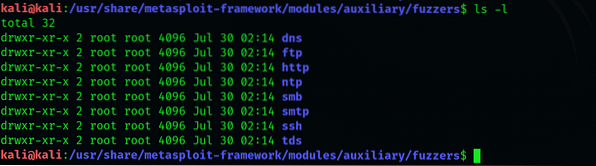

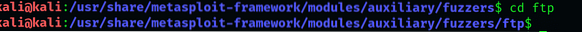

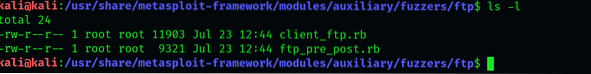

Перейдите в каталог фаззера и внимательно изучите листинг:

$ cd фаззеры

Отображаемые типы фаззеров будут включать следующие: dns, ftp, http, smb, smtp, ssh и tds.

Особенно интересным для нас фаззером здесь является ftp.

Затем откройте каталог фаззеров:

$ cd ftp

Из двух представленных здесь типов мы будем использовать фаззер tp_pre_post вместо client_ft.rb.”

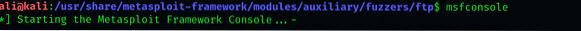

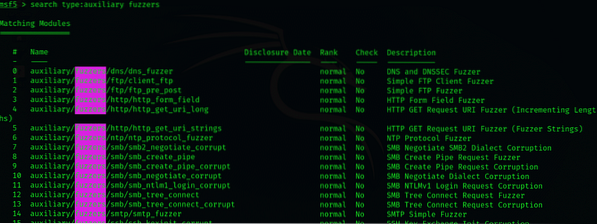

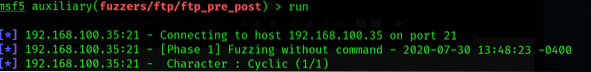

Откройте msfconsole, найдите фаззер tp_pre_post и запустите его. В командной строке msf введите следующее:

$ msfconsole

Msfconsole перечислит только те модули, которые являются вспомогательными, и пренебрегает другими типами. Обратите внимание, что все представленные моды имеют ключевое слово ftp, что требует от процесса сортировки модулей в соответствии с инструкциями команды.

Результаты поиска показывают несколько разных модулей; мы будем использовать только модуль «вспомогательные / фаззеры / ftp / ftp_pre_post». Вы можете узнать подробности о функциях этого мода, набрав msf> info.

Теперь загрузите этот модуль, набрав:

$ msf> используйте вспомогательные / фаззеры / ftp / ftp_pre_post

Как видите, модуль может принимать несколько разных входов. Мы будем использовать конкретный IP-адрес. В этом примере мы используем систему с ОС Windows 2003 в качестве назначенной цели для тестирования нашего фаззера.

Установите IP-адрес и запустите модуль:

$ msf> установить RHOSTS (введите IP здесь)

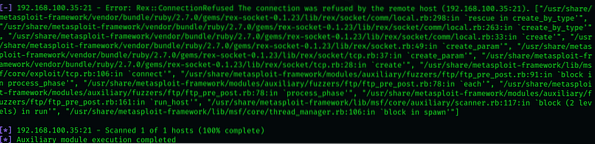

Фаззер начнет с легких 10 байтов и постепенно начнет перегружать систему более значительными входными данными, увеличивая размер на 10 байтов с каждой итерацией. Максимальный размер по умолчанию составляет 20000 байт, который может быть изменен в зависимости от типа системы.

Это очень запутанный и долгий процесс, так что наберитесь терпения. Фаззер остановится на указанном пределе размера или при обнаружении нескольких сообщений об ошибках.

Заключение

В этой статье описывается, что такое фаззеры: вспомогательные модули, которые позволяют нам проверять систему на уязвимости, в том числе на переполнение буфера, что является наиболее значительным, поскольку оно часто перекрывается его эксплуатацией. В статье также описано, как выполнить фаззинг в системе с помощью фаззера tp_pre_post. Несмотря на то, что это относительно более простые компоненты фреймворка Metasploit, фаззеры могут быть чрезвычайно ценными, когда дело доходит до пен-тестирования.

Очевидно, это не единственное, на что способны вспомогательные модули; существуют сотни различных модулей, которые служат различным целям для тестирования вашей системы.

Phenquestions

Phenquestions