Правильно настроенный брандмауэр является важной частью предварительной настройки безопасности системы. Имея это в виду, здесь мы рассмотрим, как настроить брандмауэр на вашем ПК с Ubuntu.

Теперь по умолчанию в Ubuntu есть специальный инструмент настройки брандмауэра, известный как UFW или несложный брандмауэр. Это интуитивно понятная интерфейсная система, предназначенная для помощи в управлении правилами брандмауэра iptables. С UFW вы сможете использовать почти все необходимые задачи брандмауэра без необходимости изучать iptables.

Таким образом, для этого чтения мы будем использовать UFW, чтобы помочь настроить брандмауэр для нашего ПК с Ubuntu. Мы также составили подробное пошаговое руководство о том, как использовать UFW для выполнения.

Настройка брандмауэра Ubuntu (UFW)

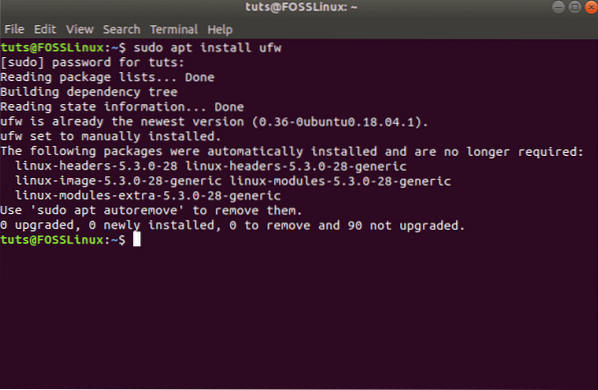

UFW - это простой и эффективный брандмауэр, установленный в Ubuntu по умолчанию, но не включенный. Однако, если вы думаете, что, возможно, случайно удалили его, вы можете ввести следующую команду в своем терминале, чтобы снова переустановить его в своей системе.

sudo apt install ufw

Это установит UFW в вашу систему. И если он уже был установлен, вы получите следующий экран:

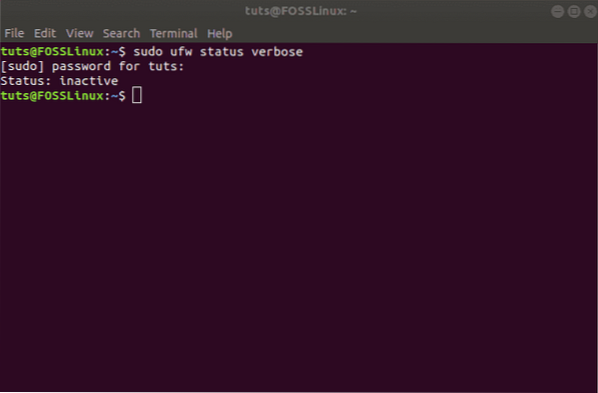

После установки необходимо убедиться, что он включен и работает. Для этого используйте эту команду:

подробный статус sudo ufw

Как видно из изображения, в нашей системе он показывает, что UFW неактивный.

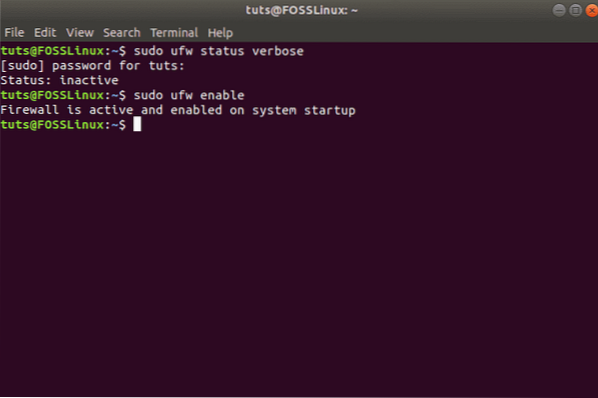

В этом случае, чтобы активировать UFW, введите следующую команду:

sudo ufw enable

Это должно активировать UFW в вашей системе и отобразить это сообщение:

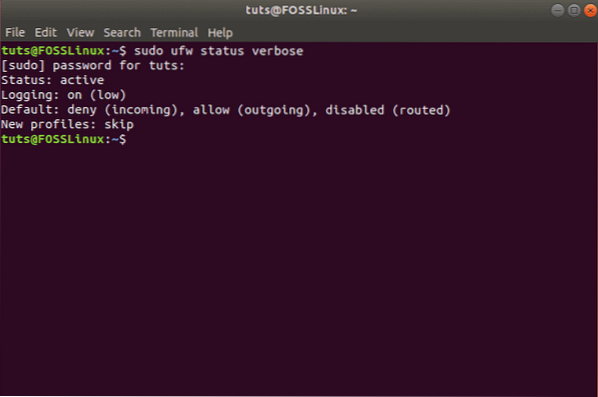

Настроить политики по умолчанию

Когда UFW активирован, вы можете пойти и перепроверить его статус, используя предыдущую команду:

подробный статус sudo ufw

Теперь вы должны увидеть что-то вроде этого:

Как видите, по умолчанию UFW запрещает все входящие соединения и разрешает все исходящие соединения. Это предотвращает подключение клиентов к нашему серверу извне, но позволит приложениям с нашего сервера взаимодействовать с внешними серверами.

Однако вы можете настроить эти правила, чтобы создать собственный брандмауэр, соответствующий вашим потребностям и требованиям.

В следующих разделах мы обсудим различные способы управления настройками брандмауэра.

Настроить поведение UFW на основе входящих подключений к разным портам

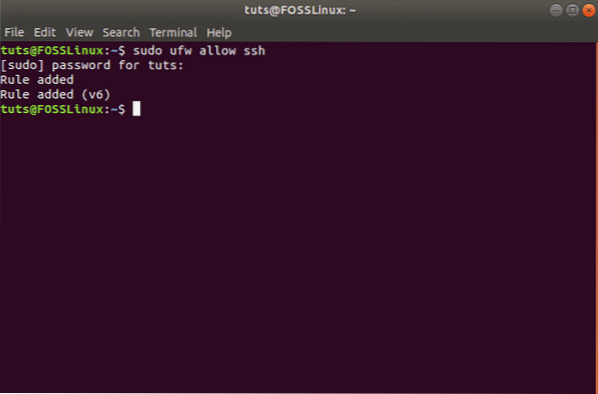

Если вы хотите разрешить соединения, использующие защищенный SSH, используйте эту команду:

sudo ufw разрешить ssh

или же

sudo ufw allow 22

Вы должны получить следующее сообщение:

Порт 22 - это порт по умолчанию, который слушает демон SSH. Таким образом, вы можете настроить UFW для разрешения службы (SSH) или определенного порта (22).

Имея это в виду, если вы настроили свой демон SSH для прослушивания другого порта, скажем, порта 2222, тогда вы можете просто заменить 22 на 2222 в команде, и брандмауэр UFW разрешит соединения с этого порта.

Точно так же предположим, что вы хотите, чтобы ваш сервер слушал HTTP на порту 80, затем вы можете ввести любую из следующих команд, и правило будет добавлено в UFW.

sudo ufw разрешить http

или же

sudo ufw разрешить 80

Чтобы разрешить HTTPS на порту 443, вы можете использовать следующие команды:

sudo ufw разрешить https

или же

sudo ufw разрешить 443

Теперь, если вы хотите разрешить более одного порта одновременно, это тоже возможно. Однако в этом случае вам нужно указать оба - номера портов, а также конкретный протокол, который вы хотите активировать.

Вот команда, которую вы будете использовать, чтобы разрешить соединения с портов 6000–6003, поступающие как по TCP, так и по UDP.

sudo ufw разрешить 6000: 6003 / tcp

sudo ufw разрешить 6000: 6003 / udp

Запретить определенные подключения

Если вы заинтересованы в предотвращении отдельных подключений, все, что вам нужно сделать, это просто поменять местами «разрешить»« с «отрицать« в любой из вышеперечисленных команд.

Например, предположим, что вы заметили подозрительные действия, исходящие с IP-адреса 1.10.184.53. В этом случае вы можете использовать эту команду, чтобы предотвратить подключение этого IP-адреса к вашей системе:

sudo ufw deny from 1.10.184.53

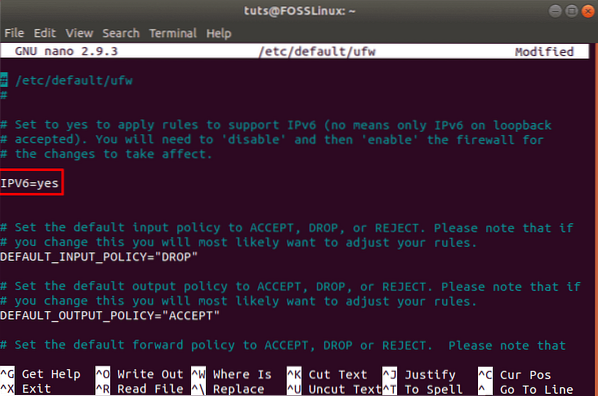

Настроить UFW для IPv6

Все команды, которые мы обсуждали выше, предполагают, что вы используете IPv4. Если ваш сервер настроен для IPv6, вам также необходимо настроить UFW для поддержки IPv6. Это делается с помощью следующей команды:

судо нано / и т. д. / по умолчанию / ufw

Проверьте и убедитесь, что значение для IPv6 установлен на да. Должно получиться так:

Теперь UFW и все предварительно настроенные правила будут поддерживать как IPv4, так и IPv6.

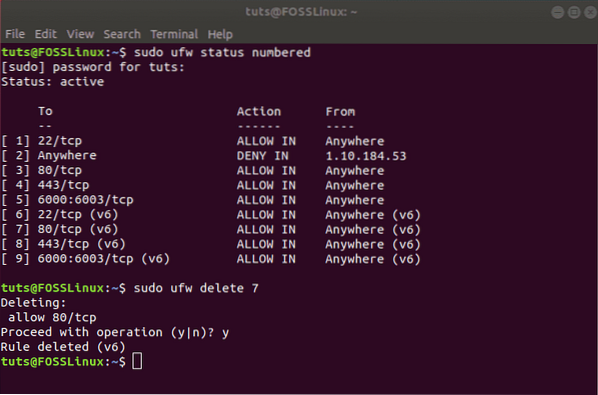

Удалить определенные правила UFW

Теперь, когда вы знаете, как создавать новые правила для UFW, пришло время узнать, как удалять определенные правила, чтобы дать вам полный контроль над набором инструментов брандмауэра.

Если вы установили несколько правил и не помните все из них, вы можете использовать следующую команду, чтобы получить список всех правил вашего брандмауэра.

sudo ufw статус пронумерован

Это сгенерирует нумерованный список всех правил UFW, которые вы установили. Теперь предположим, что вы хотите удалить правило номер 7. Затем вы можете выполнить следующую команду:

sudo ufw удалить 7

В качестве альтернативы, если вы уже знаете, какое правило хотите удалить, вы можете напрямую ввести его в команду следующим образом:

sudo ufw удалить разрешить http

Примечание: Если у вас настроен UFW как для IPv6, так и для IPv4, тогда Удалить команда собирается удалить правило для обоих экземпляров.

Доступ к журналам брандмауэра

Важно время от времени проверять журналы вашего брандмауэра. Это поможет вам идентифицировать атаки, замечать любые необычные действия в вашей сети и даже устранять неполадки в правилах брандмауэра.

Теперь, как было сказано, вы должны сначала включить UFW для создания журналов, что можно сделать с помощью следующей команды:

sudo ufw вход в систему

Журналы будут храниться в / var / log / сообщения, / var / журнал / системный журнал, а также / вар / журнал / керн.бревно откуда вы можете получить к ним доступ.

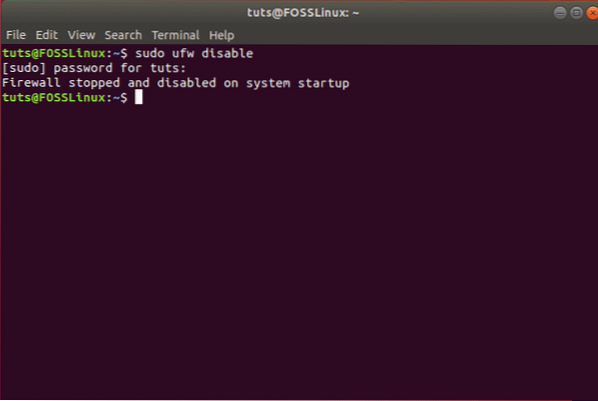

Отключить / сбросить UFW

Если вы хотите деактивировать UFW вместе со всеми его правилами, вы можете использовать эту команду:

sudo ufw отключить

Вы получите такое сообщение:

Затем вы можете повторно активировать UFW, используя одну из команд, описанных выше:

sudo ufw enable

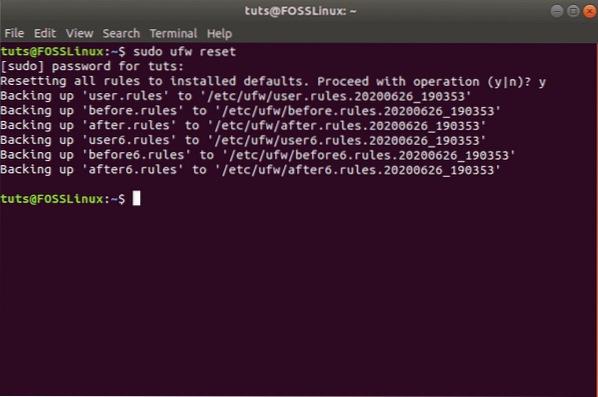

Однако, если вы хотите начать заново и удалить все активные правила, вы можете просто сбросить UFW с помощью этой команды:

sudo ufw сбросить

Должно появиться следующее сообщение, и UFW будет сброшен, удалив все существующие правила.

Заключение

Итак, это было наше подробное руководство о том, как включить и настроить UFW на вашем Ubuntu. Мы надеемся, что вы нашли это руководство полезным и помогли вам настроить собственный брандмауэр для вашей системы Ubuntu. Мы рассмотрели все основные правила и области контроля, которые вы хотите получить от своего брандмауэра. Есть дополнительные советы по брандмауэру Ubuntu? Дайте нам знать в комментариях ниже.

Phenquestions

Phenquestions