Обычно при обнаружении руткита жертве необходимо переустановить ОС и новое оборудование, проанализировать файлы для передачи на замену и в худшем случае потребуется замена оборудования.Важно подчеркнуть возможность ложных срабатываний, это основная проблема chkrootkit, поэтому при обнаружении угрозы рекомендуется запустить дополнительные альтернативы, прежде чем принимать меры, в этом руководстве также кратко рассматривается rkhunter в качестве альтернативы. Также важно сказать, что это руководство оптимизировано для пользователей Debian и основанных на Linux дистрибутивов, единственным ограничением для пользователей других дистрибутивов является установка, использование chkrootkit одинаково для всех дистрибутивов.

Поскольку у руткитов есть множество способов достижения своих целей, скрывающих вредоносное ПО, Chkrootkit предлагает множество инструментов, позволяющих использовать эти способы. Chkrootkit - это набор инструментов, который включает основную программу chkrootkit и дополнительные библиотеки, перечисленные ниже:

chkrootkit: Основная программа, которая проверяет двоичные файлы операционной системы на наличие модификаций руткитов, чтобы узнать, не был ли код фальсифицирован.

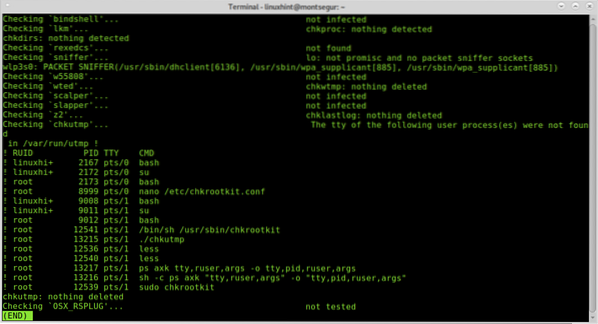

если обещание.c: проверяет, находится ли интерфейс в беспорядочном режиме. Если сетевой интерфейс находится в неразборчивом режиме, он может быть использован злоумышленником или вредоносным программным обеспечением для захвата сетевого трафика с целью его последующего анализа.

chklastlog.c: проверяет удаление последнего журнала. Lastlog - это команда, которая показывает информацию о последних входах в систему. Злоумышленник или руткит могут изменить файл, чтобы избежать обнаружения, если системный администратор проверит эту команду, чтобы узнать информацию о логинах.

chkwtmp.c: проверяет удаление wtmp. Аналогично предыдущему сценарию, chkwtmp проверяет файл wtmp, который содержит информацию о логинах пользователей, чтобы попытаться обнаружить изменения в нем в случае, если руткит изменил записи, чтобы предотвратить обнаружение вторжений.

check_wtmpx.c: Этот сценарий аналогичен приведенному выше, но для систем Solaris.

chkproc.c: проверяет наличие признаков троянов в LKM (загружаемые модули ядра).

чкдирс.c: имеет ту же функцию, что и выше, проверяет наличие троянов в модулях ядра.

струны.c: быстрая и грязная замена строк с целью скрыть природу руткита.

чкутмп.c: похоже на chkwtmp, но вместо этого проверяет файл utmp.

Все упомянутые выше скрипты выполняются, когда мы запускаем chkrootkit.

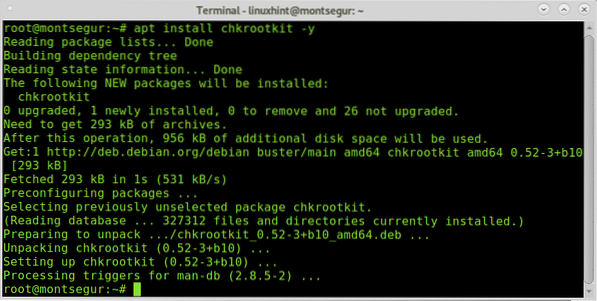

Чтобы начать установку chkrootkit в Debian и других дистрибутивах Linux, выполните:

# apt install chkrootkit -y

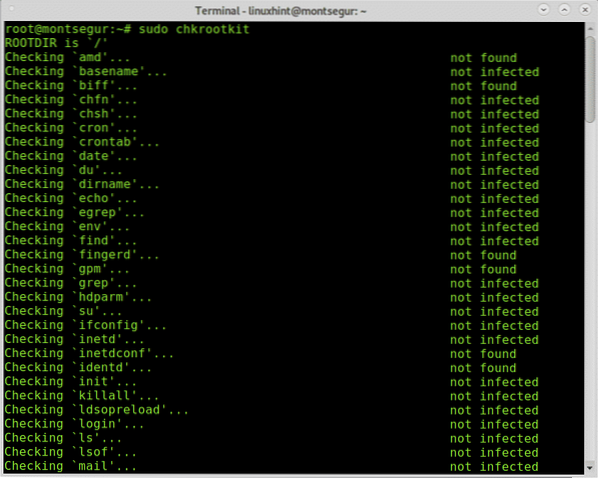

После установки для запуска выполните:

# sudo chkrootkit

Во время процесса вы можете видеть, что все скрипты, интегрирующие chkrootkit, выполняются, выполняя каждую свою часть.

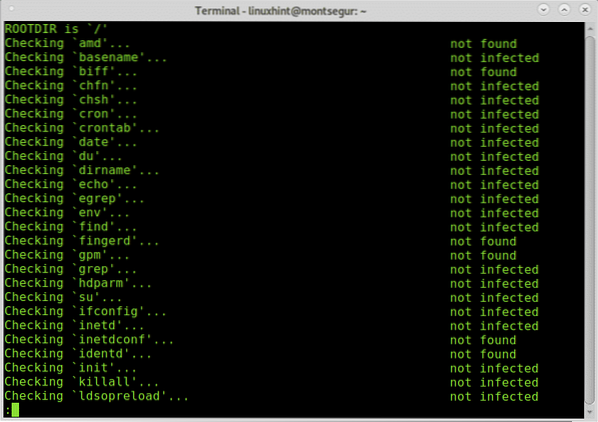

Вы можете получить более удобный вид с помощью прокрутки, добавив трубы и меньше:

# sudo chkrootkit | меньше

Вы также можете экспортировать результаты в файл, используя следующий синтаксис:

# sudo chkrootkit> результаты

Затем, чтобы увидеть тип вывода:

# меньше результатов

Примечание: вы можете заменить «результаты» на любое имя, которое хотите дать выходному файлу.

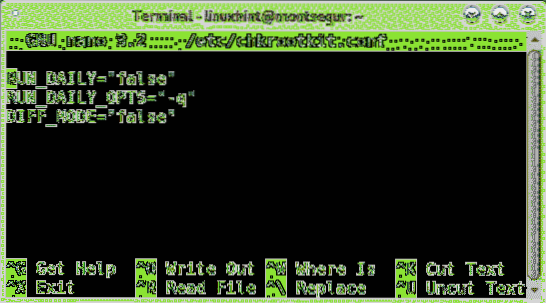

По умолчанию вам нужно запускать chkrootkit вручную, как описано выше, но вы можете определить ежедневное автоматическое сканирование, отредактировав файл конфигурации chkrootkit, расположенный в / etc / chkrootkit.conf, попробуйте его с помощью nano или любого текстового редактора, который вам нравится:

# нано / etc / chkrootkit.conf

Для ежедневного автоматического сканирования первая строка, содержащая RUN_DAILY = "ложь" должен быть отредактирован RUN_DAILY = "правда"

Вот как это должно выглядеть:

Нажмите CTRL+Икс а также Y сохранить и выйти.

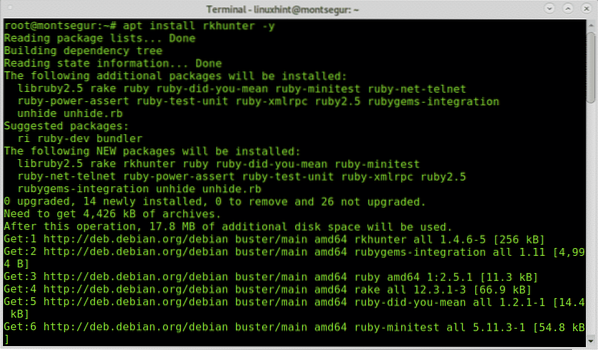

Rootkit Hunter, альтернатива chkrootkit:

Другой вариант chkrootkit - это RootKit Hunter, он также является дополнением, учитывая, что если вы нашли руткиты с помощью одного из них, использование альтернативы обязательно для исключения ложных срабатываний.

Для начала установите RootKitHunter, запустив:

# apt install rkhunter -y

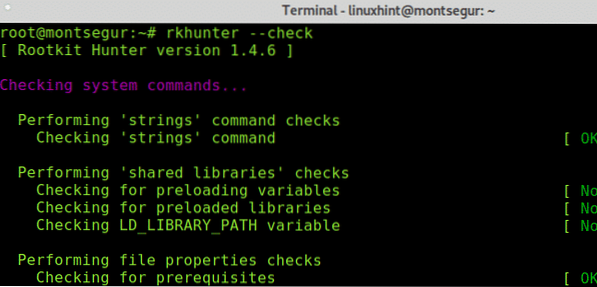

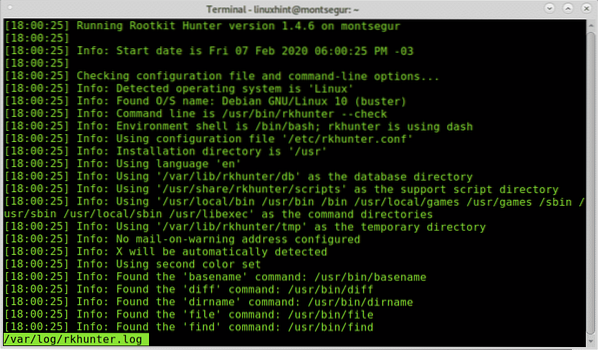

После установки, чтобы запустить тест, выполните следующую команду:

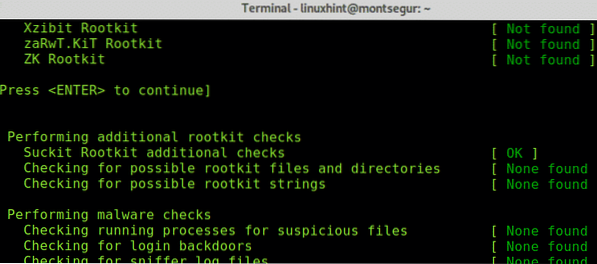

# rkhunter --checkКак видите, как и в случае с chkrootkit, первым шагом RkHunter является анализ системных двоичных файлов, а также библиотек и строк:

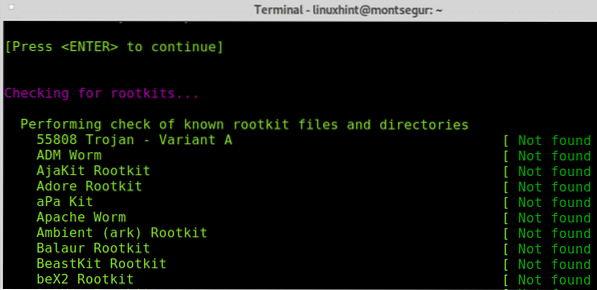

Как вы увидите, в отличие от chkrootkit RkHunter попросит вас нажать ENTER, чтобы продолжить следующие шаги, ранее RootKit Hunter проверял системные двоичные файлы и библиотеки, теперь он будет использовать известные руткиты:

Нажмите ENTER, чтобы RkHunter продолжил поиск руткитов:

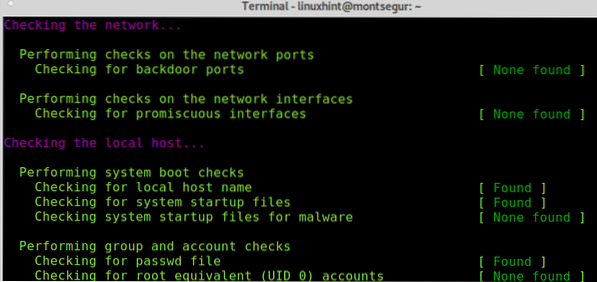

Затем, как и chkrootkit, он проверит ваши сетевые интерфейсы, а также порты, известные тем, что они используются бэкдорами или троянами:

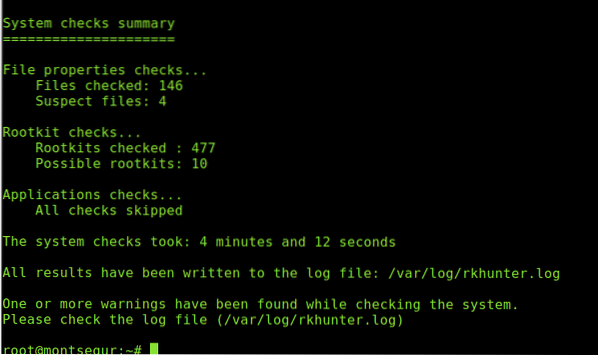

Наконец, он напечатает сводку результатов.

Вы всегда можете получить доступ к результатам, сохраненным на / var / log / rkhunter.бревно:

Если вы подозреваете, что ваше устройство может быть заражено руткитом или взломано, вы можете следовать рекомендациям, перечисленным на странице https: // linuxhint.com / detect_linux_system_hacked /.

Надеюсь, вы нашли это руководство по установке, настройке и использованию chkrootkit полезным. Следите за LinuxHint для получения дополнительных советов и обновлений по Linux и сети.

Phenquestions

Phenquestions