- Введение в сканирование в режиме ожидания Nmap

- В поисках зомби-устройства

- Выполнение сканирования в режиме ожидания Nmap

- Заключение

- Статьи по Теме

Введение в сканирование в режиме ожидания Nmap

Последние два руководства, опубликованные в LinuxHint о Nmap, были сосредоточены на методах скрытого сканирования, включая SYN-сканирование, NULL и Xmas-сканирование. Хотя эти методы легко обнаруживаются межсетевыми экранами и системами обнаружения вторжений, они являются прекрасным способом дидактического изучения проблем Интернет-модель или же Пакет Интернет-протокола, эти показания также необходимы перед изучением теории, лежащей в основе сканирования на холостом ходу, но не обязательно, чтобы научиться применять его на практике.

Сканирование в режиме ожидания, описанное в этом руководстве, представляет собой более сложную технику с использованием щита (называемого зомби) между злоумышленником и целью, если сканирование обнаружено системой защиты (брандмауэром или IDS), оно будет обвинять промежуточное устройство (зомби), а чем компьютер злоумышленника.

Атака в основном заключается в ковке щита или промежуточного устройства. Важно подчеркнуть, что наиболее важным шагом в этом типе атаки является не проведение ее против цели, а поиск устройства зомби. В этой статье не рассматривается метод защиты, методы защиты от этой атаки можно получить бесплатно в соответствующем разделе книги «Предотвращение вторжений и активное реагирование: развертывание IPS сети и хоста».

В дополнение к аспектам Internet Protocol Suite, описанным в Основах Nmap, Nmap Stealth Scan и Xmas Scan, чтобы понять, как работает Idle Scan, вы должны знать, что такое IP ID. Каждая отправленная датаграмма TCP имеет уникальный временный идентификатор, который позволяет фрагментацию и последующую повторную сборку фрагментированных пакетов на основе этого идентификатора, называемого IP-идентификатором. IP-идентификатор будет постепенно расти в соответствии с количеством отправленных пакетов, поэтому на основе номера IP-идентификатора вы можете узнать количество пакетов, отправленных устройством.

Когда вы отправляете незапрашиваемый пакет SYN / ACK, ответом будет пакет RST для сброса соединения, этот пакет RST будет содержать номер IP ID. Если сначала вы отправите незапрашиваемый пакет SYN / ACK на зомби-устройство, оно ответит пакетом RST, показывающим его IP-идентификатор, второй шаг - подделать этот IP-идентификатор для отправки поддельного SYN-пакета на цель, заставляя его поверить вам зомби, цель ответит (или нет) зомби, на третьем шаге вы отправляете новый SYN / ACK зомби, чтобы снова получить пакет RST для анализа увеличения IP ID.

Открытые порты:

| ШАГ 1 Отправьте незапрашиваемый SYN / ACK устройству-зомби, чтобы получить пакет RST, показывающий IP-идентификатор зомби. | ШАГ 2 Отправить поддельный SYN-пакет, изображающий зомби, заставляя цель отвечать зомби на незапрошенный SYN / ACK, заставляя ее отвечать на новый обновленный RST. | ШАГ 3 Отправить новый незапрошенный SYN / ACK зомби, чтобы получить пакет RST для анализа его нового обновленного IP-идентификатора. |

|  |  |

Если порт цели открыт, он ответит устройству зомби пакетом SYN / ACK, побуждая зомби ответить пакетом RST, увеличивая его IP-идентификатор. Затем, когда злоумышленник снова отправит зомби SYN / ACK, IP ID будет увеличен на +2, как показано в таблице выше.

Если порт закрыт, цель не будет отправлять зомби пакет SYN / ACK, но RST и его IP-идентификатор останутся прежними, когда злоумышленник отправит новый ACK / SYN зомби, чтобы проверить его IP-идентификатор, он отправит быть увеличенным только на +1 (из-за ACK / SYN, отправленного зомби, без увеличения, спровоцированного целью). См. Таблицу ниже.

Закрытые порты:

| ШАГ 1 То же, что и выше | ШАГ 2 В этом случае цель отвечает зомби пакетом RST вместо SYN / ACK, предотвращая отправку зомби RST, который может увеличить его IP ID. | ШАГ 2 Злоумышленник отправляет SYN / ACK, и зомби отвечает, только увеличивая его при взаимодействии с атакующим, а не с целью. |

|  |  |

Когда порт фильтруется, цель вообще не отвечает, IP-идентификатор также останется прежним, поскольку RST-ответ не будет, и когда злоумышленник отправит новый SYN / ACK зомби для анализа IP-идентификатора, результат будет быть таким же, как с закрытыми портами. В отличие от сканирования SYN, ACK и Xmas, которые не могут различить определенные открытые и отфильтрованные порты, эта атака не может различать закрытые и отфильтрованные порты. См. Таблицу ниже.

Отфильтрованные порты:

| ШАГ 1 То же, что и выше | ШАГ 2 В этом случае нет ответа от цели, не позволяющего зомби отправить RST, который может увеличить его IP-идентификатор. | ШАГ 3 То же, что и выше |

|  |  |

В поисках зомби-устройства

Nmap NSE (Nmap Scripting Engine) предоставляет скрипт IPIDSEQ для обнаружения уязвимых зомби-устройств. В следующем примере скрипт используется для сканирования порта 80 из 1000 случайных целей для поиска уязвимых хостов, уязвимые хосты классифицируются как Инкрементальный или же инкрементальный порядок байтов с прямым порядком байтов. Дополнительные примеры использования NSE, несмотря на то, что они не связаны со сканированием в режиме ожидания, описаны и показаны в разделах Как сканировать службы и уязвимости с помощью Nmap и Использование скриптов nmap: захват баннера Nmap.

Пример IPIDSEQ для случайного поиска кандидатов-зомби:

nmap -p80 --script ipidseq -iR 1000

Как видите, было обнаружено несколько уязвимых хостов-кандидатов в зомби НО все они ложноположительные. Самый сложный шаг при проведении сканирования в режиме ожидания - найти уязвимое устройство-зомби, это сложно по многим причинам:

- Многие интернет-провайдеры блокируют этот тип сканирования.

- Большинство операционных систем назначают IP-ID случайным образом

- Правильно настроенные брандмауэры и приманки могут возвращать ложные срабатывания.

В таких случаях при попытке выполнить сканирование в режиме ожидания вы получите следующую ошибку:

«… Нельзя использовать, потому что он не вернул ни один из наших зондов - возможно, он не работает или защищен брандмауэром.

ВЫЙТИ!”

Если вам повезет на этом этапе, вы найдете старую систему Windows, старую систему IP-камеры или старый сетевой принтер, этот последний пример рекомендуется в книге Nmap.

При поиске уязвимых зомби вы можете превзойти Nmap и реализовать дополнительные инструменты, такие как Shodan и более быстрые сканеры. Вы также можете запустить случайное сканирование для определения версий, чтобы найти возможную уязвимую систему.

Выполнение сканирования в режиме ожидания Nmap

Обратите внимание, что следующие примеры не разработаны в рамках реального сценария. Для этого урока зомби Windows 98 был настроен через VirtualBox, будучи целью Metasploitable также под VirtualBox.

Следующие примеры пропускают обнаружение хоста и инструктируют сканирование в режиме ожидания с использованием IP 192.168.56.102 как зомби-устройство для сканирования портов 80.21 год.22 и 443 мишени 192.168.56.101.

nmap -Pn -sI 192.168.56.102 -p80,21,22,443 192.168.56.101

Где:

nmap: вызывает программу

-Pn: пропускает обнаружение хоста.

-sI: Сканирование в режиме ожидания

192.168.56.102: Windows 98 зомби.

-p80,21,22,443: дает указание просканировать указанные порты.

192.68.56.101: это цель Metasploitable.

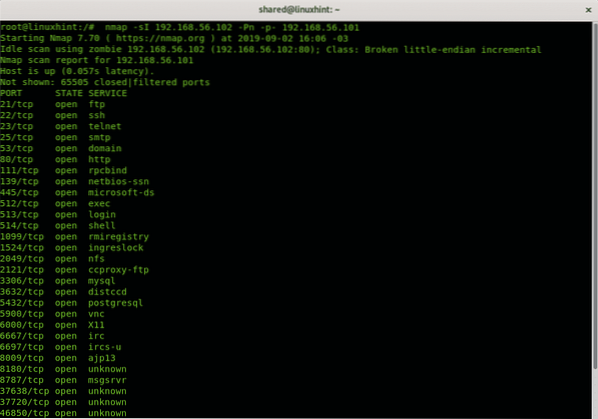

В следующем примере только параметр, определяющий порты, изменен на -p-, указывающий Nmap сканировать наиболее распространенные 1000 портов.

nmap -sI 192.168.56.102 -Pn -p- 192.168.56.101

Заключение

В прошлом самым большим преимуществом сканирования в режиме ожидания было как сохранение анонимности, так и подделка личности устройства, которое не было нефильтрованным или заслуживающим доверия со стороны защитных систем, оба использования кажутся устаревшими из-за сложности поиска уязвимых зомби (тем не менее , можно конечно). Сохранение анонимности с помощью щита было бы более практичным при использовании общедоступной сети, в то время как маловероятно, что сложные межсетевые экраны или IDS будут объединены со старыми и уязвимыми системами как заслуживающие доверия.

Надеюсь, вы нашли этот урок по Nmap Idle Scan полезным. Следите за LinuxHint для получения дополнительных советов и обновлений по Linux и сети.

Статьи по Теме:

- Как сканировать сервисы и уязвимости с помощью Nmap

- Nmap Stealth Scan

- Traceroute с Nmap

- Использование скриптов nmap: захват баннера Nmap

- сканирование сети nmap

- Nmap ping sweep

- флаги nmap и что они делают

- Iptables для начинающих

Phenquestions

Phenquestions