На рынке существует множество сканеров уязвимостей с открытым исходным кодом и проприетарных уязвимостей, но мы обсудим некоторые популярные и доступные сканеры уязвимостей.

Несс

Nessus - самый известный и эффективный кроссплатформенный сканер уязвимостей. Он имеет графический интерфейс пользователя и совместим практически со всеми операционными системами, включая Windows, MAC и Unix, такие как операционные системы. Первоначально это был бесплатный продукт с открытым исходным кодом, но затем, в 2005 году, он был закрыт и удален из проектов с открытым исходным кодом. Теперь его профессиональная версия стоит около 2190 долларов в год, согласно их веб-сайту, что по-прежнему намного дешевле, чем у продуктов конкурентов. Также доступна ограниченная бесплатная версия Nessus Home, но эта версия не обладает всеми функциями и может использоваться только в домашних сетях.

Он имеет постоянную коммерческую и общественную поддержку и регулярно обновляется. Он может автоматически сканировать удаленные / локальные серверы и веб-приложения на наличие уязвимостей. У него есть собственный язык сценариев, который можно использовать для написания плагинов и расширений. Его бесплатное программное обеспечение можно загрузить с https: // www.надежный.ru / downloads / nessus

Мы попробуем nessus на Ubuntu, для этого скачаем .deb-пакет с веб-сайта. После этого введите это в свой терминал

[электронная почта защищена]: ~ $ cd Downloads /ubuntu @ ubuntu: ~ / Загрузки $ sudo dpkg -i Nessus-8.1.2-debian6_amd64.деб

Затем введите

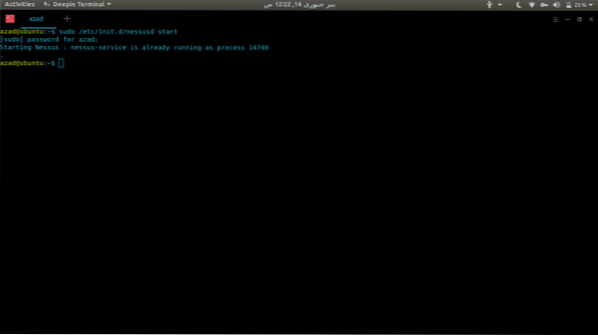

[электронная почта защищена]: ~ $ sudo / etc / init.d / nessusd start

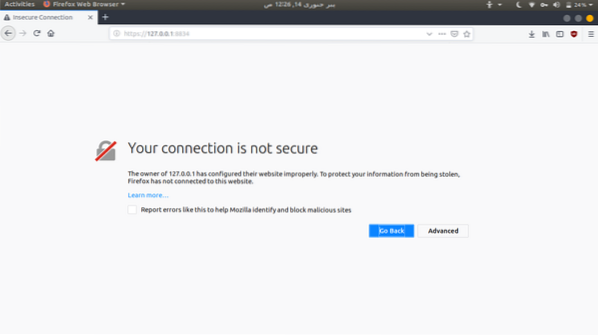

Это запустит службу nessus на порту 8834. Теперь перейдите по адресу https: // 127.0.0.1: 8834 / для доступа к веб-интерфейсу Nessus.

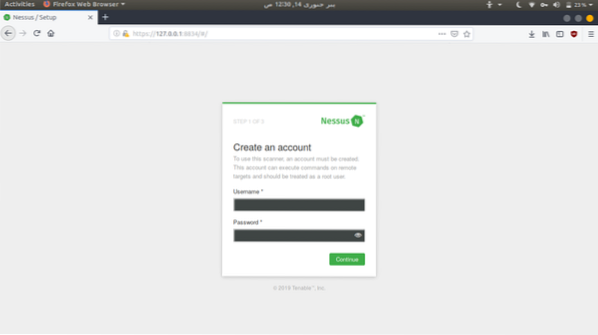

Это предупредит вас о небезопасном соединении, но нажмите «Дополнительно» и подтвердите исключение безопасности. Теперь создайте пользователя и зарегистрируйтесь в Nessus, чтобы сгенерировать ключ для использования его пробной версии.

Nmap

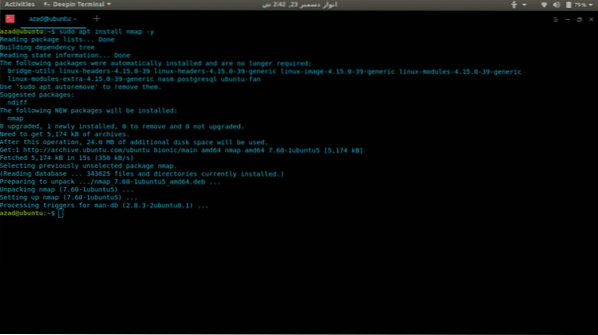

Nmap - наиболее гибкий и всеобъемлющий инструмент с открытым исходным кодом, который используется для обнаружения сети и сканирования безопасности. Он может делать все, от сканирования портов до снятия отпечатков пальцев. Операционные системы и сканирование уязвимостей. Nmap имеет интерфейсы CLI и GUI, графический интерфейс пользователя называется Zenmap. Он имеет собственный движок сценариев и поставляется с заранее написанными .скрипты nse, используемые для сканирования уязвимостей. У него есть множество различных опций для быстрого и эффективного сканирования. Вот как установить Nmap в Linux.

[электронная почта защищена]: ~ $ sudo apt-get update[электронная почта защищена]: ~ $ sudo apt-get upgrade -y

[электронная почта защищена]: ~ $ sudo apt-get install nmap -y

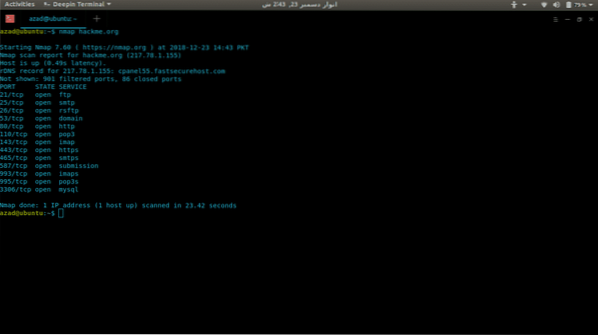

Теперь мы будем использовать Nmap для сканирования сервера (hackme.org) для открытых портов и для вывода списка служб, доступных на этих портах, это очень просто. Просто введите nmap и адрес сервера.

$ nmap hackme.org

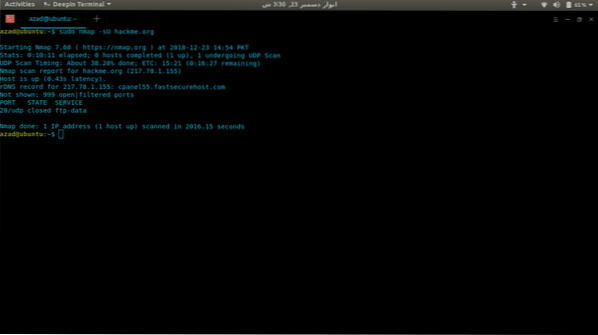

Чтобы сканировать порты UDP, включите параметр -sU с sudo, потому что для этого требуются привилегии root.

$ sudo nmap -sU hackme.org

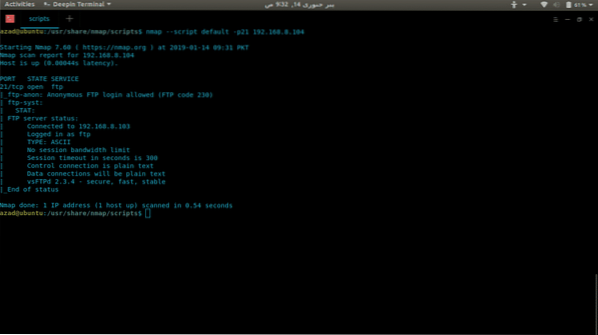

У Nmap есть собственный скриптовый движок «nse», в котором вы можете писать свои собственные скрипты сканирования уязвимостей. Nmap поставляется с предустановленным множеством скриптов сканирования уязвимостей, которые можно использовать с помощью команды «-script».

В Nmap доступно множество других опций, таких как:

-p-: сканировать все 65535 портов

-sT: сканирование TCP-соединения

-O: сканирование на наличие работающей операционной системы

-v: подробное сканирование

-A: Агрессивное сканирование, сканирование всего

-T [1-5]: установить скорость сканирования

-Pn: если сервер блокирует пинг

-sC: сканирование с использованием всех сценариев по умолчанию

Никто

Nikto - это простой, бесплатный сканер с открытым исходным кодом, который может сканировать более 6400 потенциальных угроз и файлов. Он также сканирует версию веб-сервера, чтобы проверить наличие проблем, связанных с версией. Он сканирует конфигурации веб-сервера, такие как разрешенные методы HTTP, каталоги и файлы по умолчанию. Он также поддерживает плагины, прокси, различные форматы вывода и несколько параметров сканирования.

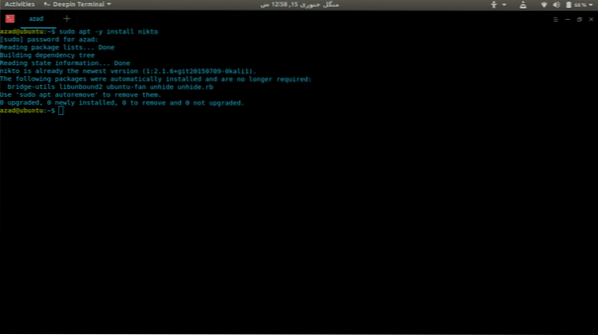

Чтобы установить Nikto в Debian Linux, введите

[электронная почта защищена]: ~ $ sudo apt-get update && sudo apt-get upgrade[электронная почта защищена]: ~ $ sudo apt -y install nikto

Пример использования:

[электронная почта защищена]: ~ $ nikto -h http: // canyouhack.насOPENVAS

OpenVAS - это разветвленная версия последнего бесплатного Nessus на github после его закрытия в 2005 году. Для своих плагинов он по-прежнему использует тот же язык NASL, что и Nessus. Это бесплатный мощный сканер сетевых уязвимостей с открытым исходным кодом.

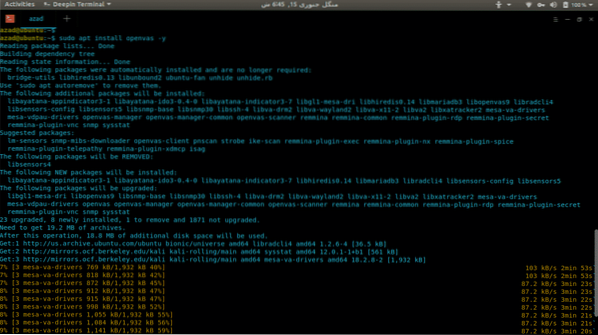

Чтобы установить OpenVAS в Ubuntu или любом дистрибутиве debian Linux, вам потребуются репозитории Kali Linux, выполните это в своем терминале.

[электронная почта защищена]: ~ $ sudo apt-key adv --keyserver pgp.мит.edu --recv-keys ED444FF07D8D0BF6[электронная почта защищена]: ~ $ sudo echo '# Репозитории Kali linux \ ndeb

http: // http.Кали.org / kali kali-Rolling main contrib non-free '>>

/ и т.д. / APT / источники.список

[электронная почта защищена]: ~ $ sudo apt-get update

[ПРИМЕЧАНИЕ] Не запускайте apt upgrade с репозиториями Kali

[электронная почта защищена]: ~ $ sudo apt install openvas -y

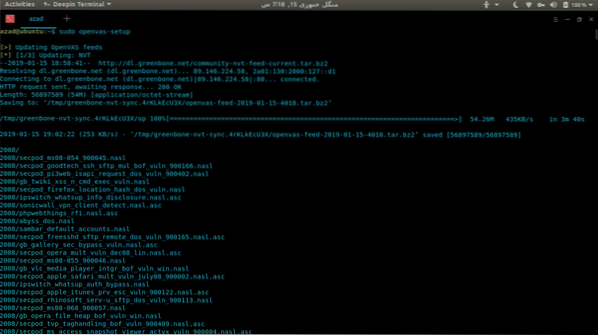

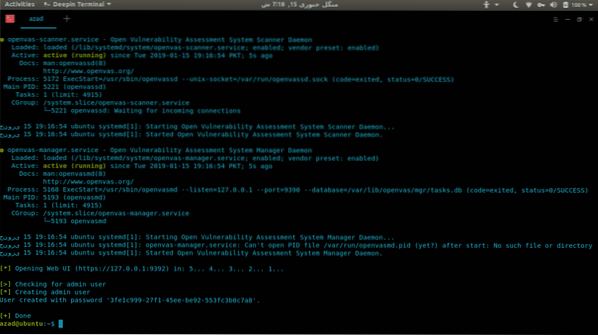

Теперь настройте его автоматически, используя следующую команду. Он настроит службу openvas и сгенерирует пользователя и его пароль.

[электронная почта защищена]: ~ $ sudo openvas-setup

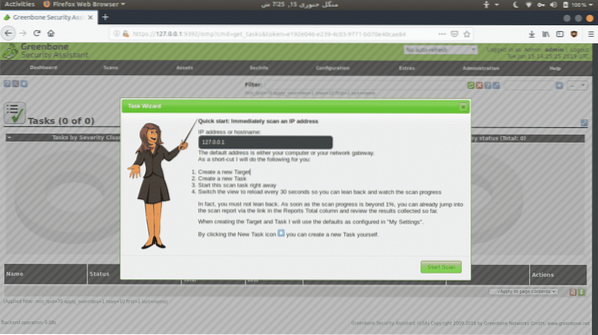

Перейдите по ссылке веб-интерфейса и войдите в систему, указав имя пользователя и пароль. Чтобы запустить сканирование вашей сети, перейдите в раздел «Сканирование»> «Задачи» и нажмите кнопку «Мастер».

Nexpose

Nexpose - это потрясающий сканер уязвимостей, анализатор и программное обеспечение для управления, которое использует возможности Metasploit Framework для сканирования и использования уязвимостей. Он предлагает автономный продукт, который может быть виртуальной машиной, контейнером или частью программного обеспечения. Он имеет графический пользовательский интерфейс на основе Интернета. Он предлагает комплексный пакет для всех потребностей сканирования, эксплуатации и устранения уязвимостей.

Вы можете скачать пробную версию Nexpose здесь https: // www.быстрый7.ru / products / nexpose /

Заключение

Сканирование уязвимостей необходимо как в домашних, так и в корпоративных сетях для борьбы с угрозами уязвимостей. На рынке представлен широкий спектр сканеров. Как вы выберете один, это зависит от вашего использования. Если вы хотите сканировать свою домашнюю сеть, OpenVAS может быть лучшим вариантом, но если вы хотите сканировать и управлять крупным корпоративным сектором, вам следует поискать коммерческие сканеры уязвимостей.

Phenquestions

Phenquestions