Для разработки нулевого дня есть два варианта: вы разрабатываете свой собственный или захватываете нулевой день, разработанный другими. Самостоятельная разработка нулевого дня может быть монотонным и долгим процессом. Это требует больших знаний. Это может занять много времени. С другой стороны, нулевой день может быть захвачен другими разработчиками и может быть использован повторно. Многие хакеры используют этот подход. В этой программе мы настраиваем приманку, которая выглядит как небезопасная. Затем мы ждем, пока злоумышленники не привлечутся к нему, а затем их вредоносное ПО будет захвачено, когда они проникнут в нашу систему. Хакер может снова использовать вредоносное ПО в любой другой системе, поэтому основная цель - сначала захватить вредоносное ПО.

Дионея:

Маркус Кеттер разработал Дионею. Дионея в основном названа в честь растения плотоядная мухоловка Венеры. В первую очередь, это приманка с низким уровнем взаимодействия. Dionaea состоит из сервисов, которые атакуют злоумышленники, например, HTTP, SMB и т. Д., и имитирует незащищенную оконную систему. Dionaea использует Libemu для обнаружения шелл-кода и может заставить нас следить за шелл-кодом, а затем перехватить его. Он отправляет одновременные уведомления об атаке через XMPP, а затем записывает информацию в базу данных SQ Lite.

Либему:

Libemu - это библиотека, используемая для обнаружения шелл-кода и эмуляции x86. Libemu может рисовать вредоносные программы внутри документов, таких как RTF, PDF и т. Д. мы можем использовать это для враждебного поведения с помощью эвристики. Это продвинутая форма приманки, и новичкам не стоит ее пробовать. Dionaea небезопасна, если она будет взломана хакером, вся ваша система будет скомпрометирована, и для этой цели следует использовать экономичную установку, предпочтительны системы Debian и Ubuntu.

Я рекомендую не использовать его в системе, которая будет использоваться для других целей, поскольку библиотеки и коды будут установлены нами, что может повредить другие части вашей системы. Dionaea, с другой стороны, небезопасна, если она будет скомпрометирована, вся ваша система будет скомпрометирована. Для этого следует использовать бережливую установку; Системы Debian и Ubuntu предпочтительны.

Установите зависимости:

Dionaea - это составное программное обеспечение, и для него требуется множество зависимостей, которые не установлены в других системах, таких как Ubuntu и Debian. Таким образом, нам придется установить зависимости перед установкой Dionaea, и это может быть скучной задачей.

Например, нам нужно загрузить следующие пакеты, чтобы начать.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

сборка-существенная подрывная версия git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

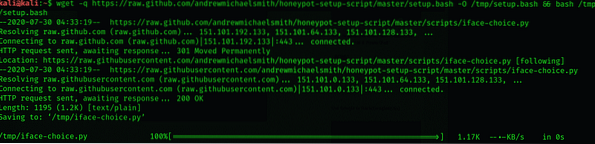

Скрипт Эндрю Майкла Смита можно скачать с Github с помощью wget.

Когда этот скрипт загружен, он установит приложения (SQlite) и зависимости, загрузит и настроит Dionaea, а затем.

$ wget -q https: // необработанный.github.ru / andremichaelsmith / honeypot-setup-script /мастер / настройка.bash -O / tmp / настройка.bash && bash / tmp / настройка.трепать

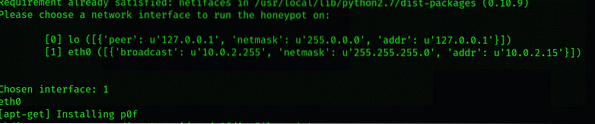

Выберите интерфейс:

Dionaea настроится сама и попросит вас выбрать сетевой интерфейс, который приманка будет прослушивать после загрузки зависимостей и приложений.

Настройка Dionaea:

Теперь honeypot настроен и работает. В будущих уроках я покажу вам, как идентифицировать предметы злоумышленников, как настроить Dionaea в режиме реального времени атаки, чтобы предупредить вас,

И как просмотреть и зафиксировать шеллкод атаки. Мы протестируем наши инструменты атаки и Metasploit, чтобы проверить, можем ли мы перехватить вредоносное ПО, прежде чем размещать его в сети.

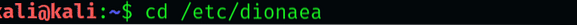

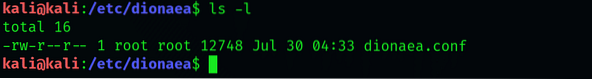

Откройте файл конфигурации Dionaea:

Откройте файл конфигурации Dionaea на этом шаге.

$ cd / etc / dionaea

Vim или любой другой текстовый редактор может работать. В этом случае используется Leafpad.

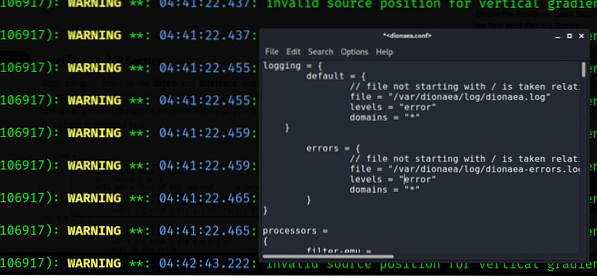

$ sudo листопад дионея.confНастроить ведение журнала:

В некоторых случаях можно увидеть несколько гигабайт файла журнала. Приоритеты ошибок журнала должны быть настроены, и для этого прокрутите вниз раздел журнала файла.

Раздел Интерфейс и IP:

На этом этапе прокрутите вниз до интерфейса и прослушайте часть файла конфигурации. Мы хотим, чтобы интерфейс был настроен на ручной. В результате Dionaea захватит интерфейс по вашему выбору.

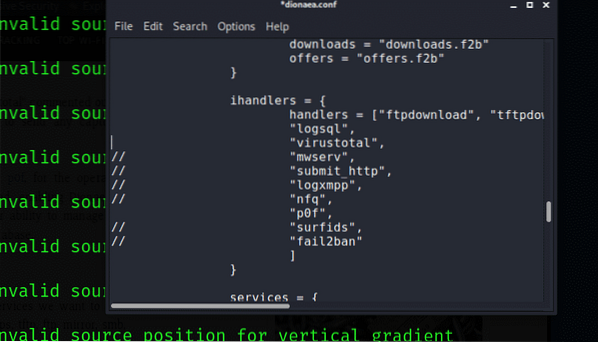

Модули:

Теперь следующий шаг - настроить модули для эффективного функционирования Dionaea. Мы будем использовать p0f для снятия отпечатков операционной системы. Это поможет перенести данные в базу данных SQLite.

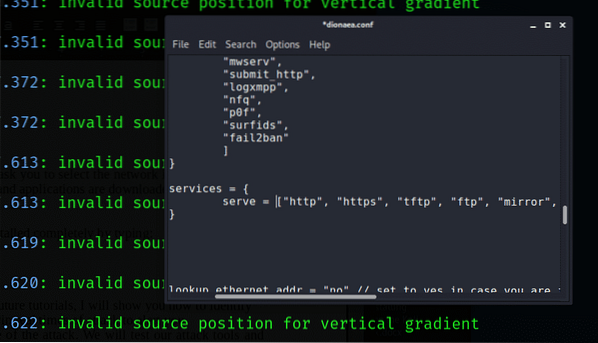

Услуги:

Dionaea настроена для работы https, http, FTP, TFTP, smb, epmap, sip, mssql и mysql

Отключите Http и https, потому что хакеров они вряд ли обманут, и они не уязвимы. Оставьте остальные, потому что они небезопасны и могут быть легко атакованы хакерами.

Запустите dionaea, чтобы проверить:

Нам нужно запустить dionaea, чтобы найти нашу новую конфигурацию. Мы можем сделать это, набрав:

$ sudo dionaea -u никто -g группа -w / opt / dionaea -p / opt / dionaea / run / dionaea.пид

Теперь мы можем анализировать и фиксировать вредоносные программы с помощью Dionaea, поскольку они успешно работают.

Заключение:

Использование эксплойта нулевого дня упрощает взлом. Это уязвимость компьютерного программного обеспечения и отличный способ привлечь злоумышленников, которым можно заманить любого. Вы можете легко использовать компьютерные программы и данные. Надеюсь, эта статья поможет вам узнать больше о Zero-Day Exploit.

Phenquestions

Phenquestions